Резервное копирование баз данных: ключевые практики для компаний

Содержание:

- Определение RPO и RTO для баз данных

- Выбор типа резервного копирования: полное, дифференциальное, инкрементальное

- Репликация и создание отказоустойчивых архитектур

- Безопасность и шифрование резервных копий БД

- Тестирование восстановления и регулярный аудит backup-процессов

В отличие от файловых серверов, резервное копирование баз данных требует особого подхода. Важно учитывать транзакционную целостность, нагрузку на сервер, частоту изменений и требования к времени восстановления. Простое копирование файлов не гарантирует корректного восстановления работающей системы.

В этой статье рассмотрим ключевые практики резервного копирования баз данных, которые помогают компаниям минимизировать риски потери информации, обеспечить соответствие требованиям бизнеса и быстро восстанавливать критически важные сервисы.

Определение RPO и RTO для баз данных

Первый и ключевой шаг при организации резервного копирования баз данных — это определение показателей RPO (Recovery Point Objective) и RTO (Recovery Time Objective). RPO определяет максимально допустимую потерю данных во времени, а RTO — максимально допустимое время простоя системы. Для баз данных эти параметры особенно критичны, поскольку они напрямую влияют на финансовые показатели и операционную устойчивость компании.

Например, для интернет-магазина или банковской системы допустимая потеря даже нескольких минут транзакций может означать прямые финансовые убытки. В таких случаях RPO стремится к нулю, а RTO измеряется минутами. Для менее критичных внутренних систем допустимые показатели могут быть выше, что позволяет оптимизировать инфраструктурные затраты.

Важно учитывать тип базы данных и характер нагрузки. Транзакционные СУБД, такие как Microsoft SQL Server или Oracle Database, требуют регулярного резервного копирования журналов транзакций для обеспечения минимального RPO. Без учета логов транзакций восстановление может привести к потере последних изменений.

Определение RTO влияет на архитектуру хранения резервных копий. Если восстановление должно занимать считанные минуты, необходимо использовать быстрые хранилища, автоматизированные сценарии восстановления и, возможно, репликацию на резервный сервер. Чем ниже целевые показатели RPO и RTO, тем более сложной и дорогостоящей становится инфраструктура.

Наконец, показатели RPO и RTO должны быть формально зафиксированы в документации и согласованы с бизнес-подразделениями. ИТ-отдел не должен определять их самостоятельно — эти параметры отражают реальные потребности бизнеса. Регулярный пересмотр целевых значений помогает адаптировать стратегию резервного копирования баз данных к изменяющимся условиям и масштабам компании.

Выбор типа резервного копирования: полное, дифференциальное, инкрементальное

Правильный выбор типа резервного копирования напрямую влияет на скорость восстановления базы данных, нагрузку на сервер и объем используемого хранилища. В большинстве корпоративных инфраструктур используется комбинация нескольких типов копий, что позволяет сбалансировать производительность и надежность.

Для транзакционных СУБД, таких как Microsoft SQL Server, Oracle Database или PostgreSQL, важно учитывать не только тип копирования, но и работу с журналами транзакций. Без правильной стратегии резервного копирования логов невозможно обеспечить минимальный RPO и корректное восстановление до конкретного момента времени.

Сравнение типов резервного копирования:

Тип резервного копирования | Что копируется | Преимущества | Недостатки | Когда применять |

Полное (Full Backup) | Вся база данных целиком | Простое восстановление, минимальная зависимость от других копий | Большой объем и длительное время выполнения | Регулярно (например, раз в неделю) как базовая точка восстановления |

Дифференциальное (Differential Backup) | Все изменения с момента последнего полного бэкапа | Быстрее полного, проще восстановление по сравнению с инкрементальным | Со временем растет объем копии | |

Инкрементальное (Incremental Backup) | Изменения с момента последней любой копии | Минимальный объем и высокая скорость выполнения | Более сложное и длительное восстановление (цепочка копий) | При ограниченном хранилище и частых бэкапах |

На практике компании часто используют следующую схему: еженедельное полное копирование, ежедневное дифференциальное и частое резервное копирование журналов транзакций. Такой подход позволяет сократить нагрузку на сервер и обеспечить восстановление данных с минимальными потерями.

Выбор конкретной стратегии зависит от объема базы данных, интенсивности транзакций и требований к RPO и RTO. Важно регулярно пересматривать политику резервного копирования, особенно при росте базы или изменении бизнес-нагрузки, чтобы обеспечить оптимальный баланс между скоростью, надежностью и затратами.

Репликация и создание отказоустойчивых архитектур

Репликация баз данных — это технология, позволяющая поддерживать синхронную или асинхронную копию рабочей базы на резервном сервере. В отличие от классического резервного копирования, репликация обеспечивает почти мгновенную доступность данных на другой площадке. Это особенно важно для компаний, где простой даже на несколько минут может привести к существенным финансовым потерям.

Существует несколько типов репликации: синхронная, асинхронная и полу-синхронная. Синхронная репликация обеспечивает минимальный RPO (практически нулевой), поскольку данные фиксируются одновременно на основном и резервном узле. Однако она требует стабильного и быстрого канала связи. Асинхронная репликация менее требовательна к инфраструктуре, но допускает минимальную потерю данных в случае сбоя.

Современные СУБД предлагают встроенные механизмы высокой доступности. Например, в Microsoft SQL Server используются технологии Always On Availability Groups, а в PostgreSQL — потоковая репликация (streaming replication). Эти инструменты позволяют создавать кластеры с автоматическим переключением (failover) при отказе основного сервера.

Однако важно понимать, что репликация не заменяет полноценное резервное копирование. Если данные были удалены или повреждены логически (например, из-за ошибки пользователя или вредоносной активности), изменения будут немедленно переданы на резервный узел. Поэтому репликация должна использоваться совместно с регулярными backup-копиями и хранением истории изменений.

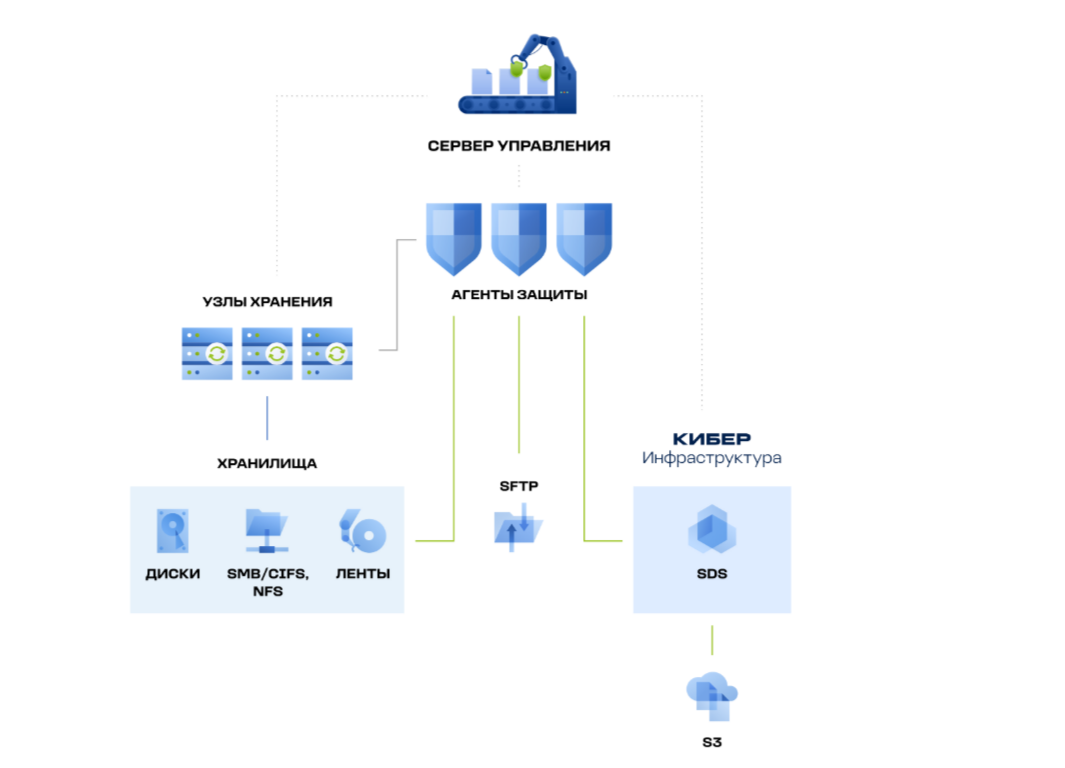

Создание отказоустойчивой архитектуры предполагает комплексный подход: географическое распределение серверов, автоматическое переключение, регулярное тестирование сценариев аварийного восстановления и документированные процедуры реагирования. Такой подход позволяет обеспечить непрерывность бизнеса даже при серьезных технических сбоях или киберинцидентах.

Безопасность и шифрование резервных копий БД

Резервные копии баз данных содержат критически важную информацию: персональные данные клиентов, финансовые операции, коммерческую тайну. Поэтому их защита должна быть не менее строгой, чем защита самой рабочей базы. Даже если основная СУБД надежно защищена, уязвимость backup-файлов может привести к утечке или полной компрометации данных.

Современные СУБД, такие как Microsoft SQL Server, Oracle Database и PostgreSQL, поддерживают встроенные механизмы шифрования резервных копий. Однако безопасность зависит не только от технологии, но и от правильной настройки доступа, хранения ключей и политики управления учетными записями.

Расширенный список мер безопасности резервных копий БД:

– Шифрование резервных копий (at rest) — защита файлов backup с использованием современных криптографических алгоритмов.

- Предотвращает чтение данных при физическом доступе к носителю или компрометации хранилища.

– Шифрование передачи данных (in transit)— использование защищенных протоколов при передаче копий в облако или на удаленную площадку.

- Исключает перехват данных при сетевых атаках.

– Разграничение прав доступа (RBAC)— назначение ролей и минимально необходимых привилегий для администраторов и операторов.

- Снижает риск внутренней угрозы и случайного удаления резервных копий.

– Иммутабельные хранилища— защита копий от изменения или удаления в течение заданного периода (WORM-политика).

- Обеспечивает устойчивость к атакам программ-вымогателей.

– Безопасное управление ключами шифрования — хранение ключей в специализированных хранилищах и их регулярная ротация.

- Исключает риск компрометации данных из-за утечки ключей.

– Аудит и журналирование операций— фиксация всех действий с резервными копиями и настройками безопасности.

- Позволяет оперативно выявлять подозрительные действия и проводить расследования инцидентов.

Комплексное применение этих мер обеспечивает многоуровневую защиту резервных копий баз данных. Безопасность должна быть встроена в архитектуру backup-системы изначально, а не добавляться постфактум, поскольку восстановление после утечки или шифрования данных может обойтись компании значительно дороже, чем внедрение превентивных механизмов защиты.

Тестирование восстановления и регулярный аудит backup-процессов

Наличие резервных копий базы данных само по себе не гарантирует успешное восстановление. Критически важно регулярно проводить тестирование восстановления, чтобы убедиться в целостности копий и корректности процедур. Практика показывает, что многие компании обнаруживают ошибки в настройке backup-процессов только в момент реального инцидента, когда время на исправление ограничено.

Тестирование должно включать восстановление базы на отдельном сервере или в изолированной среде с проверкой работоспособности приложений. Для СУБД, таких как Microsoft SQL Server или PostgreSQL, важно проверять не только сам факт восстановления, но и корректность применения журналов транзакций, целостность индексов и согласованность данных.

Регулярный аудит backup-процессов позволяет выявлять отклонения от установленных политик RPO и RTO. Необходимо анализировать логи выполнения заданий, объем копий, время выполнения и ошибки. Автоматизированные отчеты и уведомления помогают ИТ-отделу своевременно реагировать на сбои и предотвращать накопление проблем.

Кроме технической проверки, аудит должен включать анализ прав доступа, сроков хранения и актуальности конфигурации. Изменения в инфраструктуре, рост объема базы или обновление версии СУБД требуют корректировки стратегии резервного копирования. Без регулярного пересмотра политика backup может устареть и перестать соответствовать реальным требованиям бизнеса.

Заключение

Резервное копирование баз данных — это не разовая настройка, а постоянный процесс, требующий контроля, тестирования и актуализации. Только регулярное восстановление в тестовой среде и системный аудит позволяют быть уверенными, что данные действительно защищены и могут быть оперативно возвращены в рабочее состояние.

Комплексный подход, включающий корректно определенные RPO и RTO, продуманную архитектуру, шифрование и строгий контроль процессов, обеспечивает устойчивость бизнеса к техническим сбоям и кибератакам. Инвестиции в тестирование и аудит backup-процессов всегда обходятся дешевле, чем последствия потери критически важной информации.

Читайте также:

- Как выбрать ПО для корпоративного резервного копирования

- Резервное копирование серверов и рабочих станций

- Как защитить резервные копии от кибератак и шифровальщиков

- Разница между локальным и удалённым резервным копированием