Резервное копирование Active Directory: зачем и как часто

Содержание:

- Почему репликация Active Directory не заменяет резервное копирование

- Основные риски: от человеческого фактора до кибератак

- Какие данные Active Directory необходимо резервировать

- Как часто нужно выполнять резервное копирование

- Лучшие практики и инструменты для бэкапа Active Directory

Несмотря на важность этой системы, резервному копированию Active Directory часто не уделяется должного внимания. Многие администраторы полагаются на встроенные механизмы отказоустойчивости, такие как репликация между контроллерами домена, однако этого недостаточно для защиты от всех типов сбоев, включая ошибки администрирования, кибератаки и повреждение базы данных.

В этой статье разберем, зачем необходимо резервное копирование Active Directory, какие риски возникают при его отсутствии и как правильно определить оптимальную частоту создания резервных копий.

Почему репликация Active Directory не заменяет резервное копирование

Репликация в Active Directory часто воспринимается как встроенный механизм защиты данных, однако ее основная задача — обеспечение согласованности информации между контроллерами домена, а не восстановление утраченных данных. Когда изменения происходят в каталоге, они автоматически распространяются на все контроллеры, что удобно для отказоустойчивости, но не защищает от логических ошибок.

Ключевая проблема репликации заключается в том, что она тиражирует не только корректные изменения, но и ошибки. Если администратор случайно удалит пользователя, группу или организационную единицу, это изменение быстро распространится по всей инфраструктуре. В результате восстановить данные без резервной копии становится крайне сложно или вовсе невозможно.

Еще один важный аспект — кибератаки. В случае компрометации учетной записи администратора злоумышленник может внести изменения в Active Directory, например, создать скрытые учетные записи или изменить политики безопасности. Эти изменения также будут реплицированы на все контроллеры, что усложняет обнаружение и устранение последствий атаки.

Репликация не защищает и от повреждения базы данных Active Directory. Хотя вероятность таких сбоев невысока, аппаратные ошибки, сбои дисковой подсистемы или проблемы с обновлениями могут привести к повреждению NTDS.dit. Если повреждение будет синхронизировано, это затронет всю инфраструктуру.

Таким образом, репликация — это механизм доступности, а не восстановления. Только полноценное резервное копирование позволяет вернуть систему к известному корректному состоянию, обеспечивая защиту от логических ошибок, атак и критических сбоев.

Основные риски: от человеческого фактора до кибератак

Active Directory является критически важной частью инфраструктуры, поэтому любые сбои или нарушения в ее работе напрямую влияют на доступность сервисов и безопасность организации. При этом угрозы могут возникать как изнутри компании, так и извне, и далеко не все из них очевидны на первый взгляд.

На практике большинство инцидентов связано не с техническими сбоями, а с человеческим фактором — случайными или некорректными действиями администраторов. Однако в последние годы значительно выросла доля кибератак, направленных именно на доменную инфраструктуру, что делает защиту и резервное копирование Active Directory еще более актуальными.

Риск | Описание | Последствия |

Человеческий фактор | Ошибки администраторов: удаление пользователей, групп, OU или изменение прав доступа | Потеря доступа к системам, нарушение бизнес-процессов |

Вредоносные действия инсайдеров | Умышленное изменение или удаление объектов внутри Active Directory | |

Кибератаки | Компрометация домена, внедрение вредоносных учетных записей, изменение политик | Полный контроль злоумышленника над инфраструктурой |

Повреждение базы данных | Сбои оборудования, ошибки дисков или некорректные обновления | Невозможность аутентификации и работы сервисов |

Программные ошибки | Баги в обновлениях или стороннем ПО, влияющем на AD | Некорректная работа каталога |

Шифровальщики (ransomware) | Шифрование системных файлов и служб контроллеров домена | Полная остановка инфраструктуры и потеря доступа |

Ошибки репликации | Некорректная синхронизация между контроллерами | Несогласованность данных и сбои аутентификации |

Каждый из перечисленных рисков может привести к серьезным последствиям, вплоть до полной остановки работы компании. Именно поэтому важно не только понимать возможные угрозы, но и заранее предусмотреть механизмы восстановления, среди которых резервное копирование Active Directory играет ключевую роль.

Какие данные Active Directory необходимо резервировать

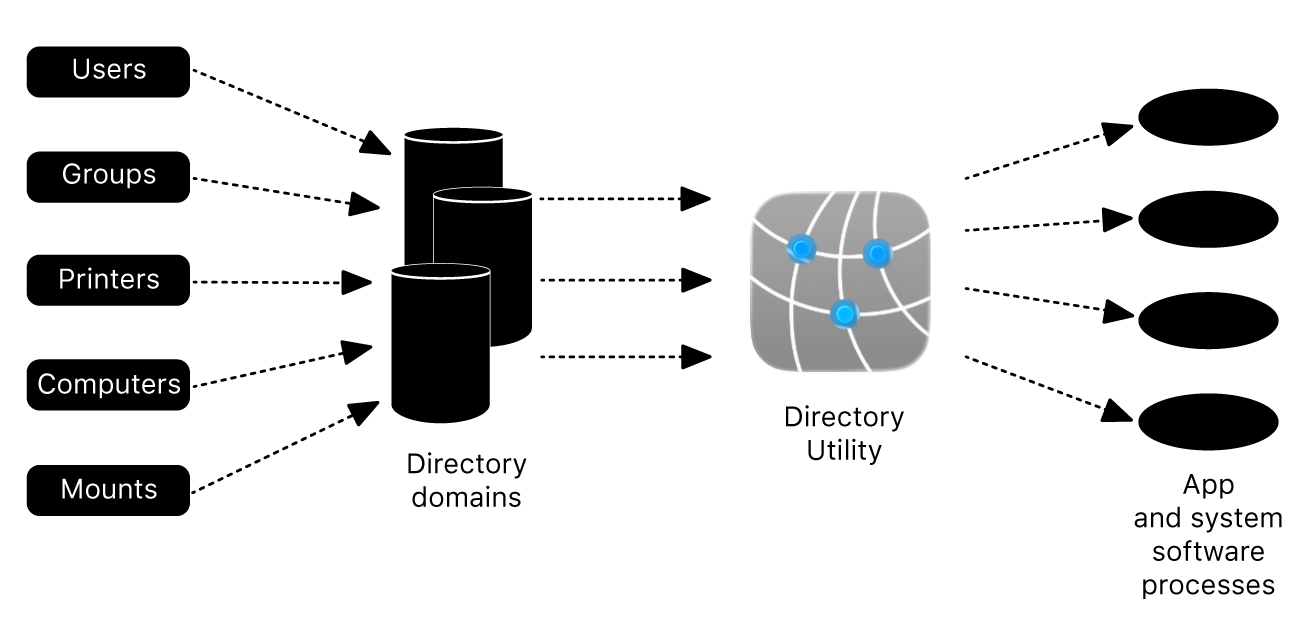

При резервном копировании Active Directory важно понимать, что речь идет не только о пользователях и группах. Каталог представляет собой сложную систему, включающую в себя множество взаимосвязанных компонентов, от которых зависит корректная работа всей доменной инфраструктуры. Часто администраторы ограничиваются частичным бэкапом, что может привести к невозможности полноценного восстановления.

Для надежной защиты необходимо выполнять резервное копирование на уровне состояния системы (System State), а также учитывать дополнительные компоненты, которые напрямую влияют на работу Active Directory. Ниже приведены ключевые элементы, которые должны входить в резервную копию:

- База данных Active Directory (NTDS.dit)— основной файл каталога, содержащий информацию о пользователях, группах, компьютерах и других объектах

- SYSVOL — папка, в которой хранятся групповые политики (GPO) и сценарии входа, используемые в домене

- Реестр системы — набор системных параметров и настроек, необходимых для корректной работы контроллера домена

- Службы сертификатов (если используются) — инфраструктура PKI, обеспечивающая выпуск и управление сертификатами

- DNS-зоны Active Directory — служба разрешения имен, интегрированная с AD и критически важная для работы домена

- Роли FSMO — специальные роли контроллеров домена, отвечающие за уникальные операции в инфраструктуре

- Объекты групповых политик (GPO) — настройки безопасности и конфигурации, применяемые к пользователям и компьютерам

Комплексное резервное копирование всех этих компонентов позволяет гарантировать, что в случае сбоя можно будет восстановить не только данные, но и логику работы всей системы.

Как часто нужно выполнять резервное копирование

Частота резервного копирования Active Directory зависит от размера инфраструктуры, количества изменений и требований к восстановлению. В небольших организациях с редкими изменениями может быть достаточно выполнять бэкап один раз в сутки, тогда как в крупных компаниях изменения происходят постоянно, что требует более частого копирования.

Одним из ключевых факторов является допустимая потеря данных (RPO — Recovery Point Objective). Если организация не может позволить себе потерю данных даже за несколько часов, резервное копирование должно выполняться несколько раз в день. В противном случае восстановление приведет к потере актуальных изменений, таких как новые учетные записи или обновленные права доступа.

Также важно учитывать срок жизни объектов (tombstone lifetime) в Active Directory. Если резервная копия слишком старая, ее восстановление может привести к несогласованности данных и дополнительным проблемам с репликацией. Поэтому регулярность создания бэкапов напрямую влияет на возможность их безопасного использования.

Практика показывает, что оптимальным подходом является ежедневное резервное копирование с дополнительными инкрементальными копиями в течение дня. Такой подход позволяет сбалансировать нагрузку на систему и обеспечить актуальность данных при восстановлении.

В итоге, универсального ответа на вопрос о частоте резервного копирования не существует. Однако чем критичнее инфраструктура и выше требования к доступности, тем чаще необходимо выполнять бэкап, дополняя его регулярной проверкой восстановления данных.

Лучшие практики и инструменты для бэкапа Active Directory

Организация резервного копирования Active Directory должна строиться на комплексном подходе, включающем не только регулярность создания копий, но и их надежное хранение. Одной из ключевых практик является использование правила «3-2-1»: хранение как минимум трех копий данных, на двух разных носителях, одна из которых находится вне основной инфраструктуры. Это позволяет защититься как от технических сбоев, так и от кибератак.

Не менее важно регулярно тестировать восстановление из резервных копий. Наличие бэкапа само по себе не гарантирует успешного восстановления — ошибки могут проявиться только в критический момент. Периодическая проверка позволяет убедиться, что данные целостны, а процедуры восстановления отработаны и понятны администраторам.

С точки зрения инструментов, можно использовать как встроенные средства Windows Server, такие как Windows Server Backup, так и специализированные решения. Профессиональные продукты предлагают расширенные возможности: автоматизацию, дедупликацию, защиту от шифровальщиков и удобное управление резервными копиями в распределенной инфраструктуре.

Также рекомендуется ограничивать доступ к резервным копиям и изолировать их от доменной среды. Это особенно важно в условиях современных атак, когда злоумышленники пытаются удалить или зашифровать бэкапы перед основной атакой. Использование отдельного хранилища, многофакторной аутентификации и контроля доступа значительно повышает уровень защиты.

Заключение

Резервное копирование Active Directory — это не просто дополнительная мера предосторожности, а необходимый элемент обеспечения непрерывности бизнеса. Полагаться только на репликацию или отказоустойчивость контроллеров домена недостаточно, поскольку они не защищают от логических ошибок, атак и повреждения данных.

Грамотно выстроенная стратегия бэкапа, включающая регулярное создание копий, их защиту и тестирование восстановления, позволяет минимизировать риски и быстро вернуть инфраструктуру в рабочее состояние. В условиях растущих киберугроз это становится не просто рекомендацией, а обязательным стандартом для любой организации.

Читайте также:

- Резервное копирование корпоративной почты: Gmail, Mail, Yandex

- Резервное копирование CRM-системы компании: Битрикс24 и AmoCRM

- Резервное копирование бухгалтерских систем и финансовых данных

- Резервное копирование терминального сервера