Типы DDoS атак и их особенности

Содержание:

- Что такое DDoS: Основные определения и принципы

- Классификация DDoS-атак по типам воздействия

- Защита от DDoS-атак от компании ZSC

- Популярные методы реализации DDoS-атак

- Разделение DDoS по уровням инфраструктуры

- Сравнение DDoS-атак по сложности выполнения

- Особенности различных видов DDoS-угроз

- Вопрос-ответ

Существует несколько категорий подобных кибератак, каждая из которых имеет свои особенности. Важно понимать, какие методы используют злоумышленники, чтобы обеспечить надлежащую защиту и предотвращение угроз. В данном разделе мы рассмотрим основные виды атак, используемые для нарушения работы сетевых ресурсов, а также их влияние на IT-инфраструктуру.

Существует несколько категорий подобных кибератак, каждая из которых имеет свои особенности. Важно понимать, какие методы используют злоумышленники, чтобы обеспечить надлежащую защиту и предотвращение угроз. В данном разделе мы рассмотрим основные виды атак, используемые для нарушения работы сетевых ресурсов, а также их влияние на IT-инфраструктуру.

Что такое DDoS: Основные определения и принципы

Атаки на онлайн-ресурсы становятся все более распространенными и опасными, особенно когда злоумышленники стремятся вывести из строя системы и сервисы. В таких случаях они часто используют один из наиболее разрушительных методов - масштабные нападения на сеть, которые могут парализовать работу целых компаний.

Под масштабными атаками подразумевается многократное одновременное обращение к ресурсу с разных источников, что вызывает перегрузку системы и приводит к её недоступности для пользователей. Злоумышленники прибегают к различным методам, нацеливаясь на определенные уровни сети, такие как прикладной или транспортный.

Существует несколько видов атак, которые варьируются по своим целям и методам воздействия на ресурсы. Основные категории включают в себя:

Основные принципы таких атак заключаются в перегрузке ресурса или сети большим объемом запросов. Это приводит к нарушению нормальной работы и недоступности сервиса для конечных пользователей, что в конечном итоге может нанести серьезный урон бизнесу и репутации компании.

Классификация DDoS-атак по типам воздействия

Для понимания природы распределённых атак на отказ в обслуживании необходимо рассмотреть, какие формы воздействия на целевые системы применяются. Эти нападки отличаются по своему воздействию и направлены на различные уровни сетевой и серверной инфраструктуры, вызывая сбои и перегрузки.

- Атаки на уровне приложений – направлены на истощение ресурсов, необходимых для работы программного обеспечения. Злоумышленники фокусируются на специфических приложениях, вынуждая их обрабатывать огромные объемы запросов.

- Протокольные атаки – нацелены на уязвимости сетевых протоколов. Часто используют недостатки в их реализации, чтобы перегрузить маршрутизаторы, серверы и другие устройства.

- Объемные атаки – применяют массовые потоки данных, заполняя всю доступную полосу пропускания. Такой вид атак приводит к исчерпанию ресурсов сетевых каналов и делает невозможным доступ к ресурсам для легитимных пользователей.

- Гибридные атаки – сочетают элементы вышеупомянутых методов, что делает их более сложными для предотвращения и нейтрализации. Подобные нападки используют комбинацию различных механизмов для достижения максимального эффекта.

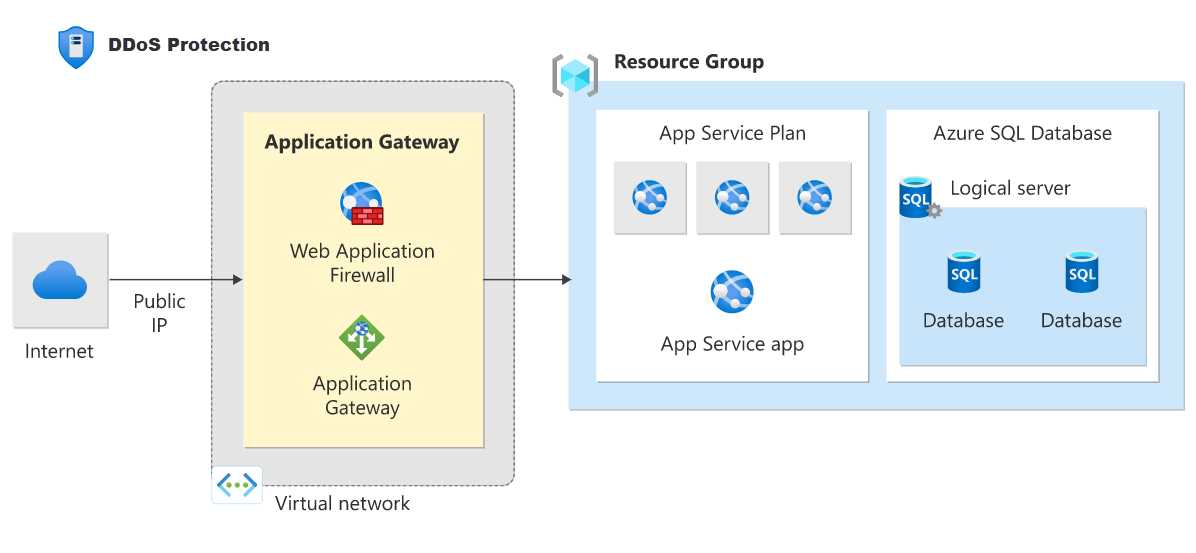

Защита от DDoS-атак от компании ZSC

Компания ZSC предлагает вашему бизнесу надежное решение для защиты данных и сотрудников от DDoS-атак с помощью внешнего периметра IT-безопасности. Мы используем специализированное оборудование, которое эффективно фильтрует подозрительные, мошеннические и спамовые запросы. Это позволяет предотвращать перегрузку сети и поддерживать стабильную работу для ваших сотрудников.

Для удаленного доступа к корпоративным ресурсам мы настраиваем зашифрованные каналы связи. Только подключения, осуществляемые через защищенный туннель, будут разрешены, а все неавторизованные попытки доступа будут заблокированы. Кроме того, мы обеспечиваем резервное копирование оборудования, что позволяет быстро восстановить его конфигурацию в случае, если злоумышленникам удастся получить к нему доступ.

Если вашей компании требуется надежная защита от DDoS-атак и других киберугроз, обращайтесь к нам, и мы предложим вам оптимальное решение.

Популярные методы реализации DDoS-атак

Современные атаки на сетевые ресурсы становятся все более сложными и разнообразными, что требует применения различных подходов и инструментов для их выполнения. Разработчики вредоносного ПО постоянно совершенствуют свои методы, чтобы добиться максимального эффекта от атак, направленных на нарушение работы целевых систем.

Один из распространенных способов – это атаки на уровне сетевой инфраструктуры. Злоумышленники стремятся перегрузить каналы связи или устройства, ответственные за маршрутизацию трафика, что ведет к отказу в обслуживании. Эффективность подобных атак обусловлена тем, что они направлены на ключевые элементы инфраструктуры, без которых нормальная работа сервиса невозможна.

Другой подход заключается в использовании методов, направленных на исчерпание вычислительных ресурсов целевых серверов. Такие атаки включают в себя отправку большого числа сложных запросов, которые требуют значительных затрат на обработку. Это может привести к перегрузке процессоров, памяти или других критических ресурсов системы, вызывая сбои в работе.

Некоторые виды атак ориентированы на уязвимости в приложениях. Злоумышленники направляют специально сформированные запросы, которые вызывают ошибки в программном коде или приводят к утечке информации. Этот подход часто используется для нарушения работы веб-приложений, где даже незначительная ошибка может привести к серьезным последствиям.

Современные методы атак часто включают в себя комбинирование нескольких техник, что делает их особенно опасными. Использование различных уровней и способов взаимодействия позволяет злоумышленникам достичь большей эффективности и разрушительной силы, делая защиту от таких атак сложной задачей для любой компании.

Разделение DDoS по уровням инфраструктуры

Различные виды атак могут быть направлены на определенные уровни инфраструктуры. Каждая категория подразумевает воздействие на определенные элементы сети, начиная от отдельных устройств и заканчивая приложениями. Эти разновидности атак отличаются не только способами осуществления, но и объектами, на которые они нацелены, что делает важным их разделение по уровням.

- Сетевой уровень. Атаки на этом этапе фокусируются на пропускной способности канала, перегружая сеть большими объемами трафика. Это может включать в себя атаки, направленные на маршрутизаторы, брандмауэры и другие элементы сети.

- Транспортный уровень. Здесь вредоносные воздействия направлены на узлы сетевой инфраструктуры, стремясь создать препятствия для передачи данных между серверами и конечными пользователями. Часто это приводит к нарушению работы служб, зависящих от надежной связи.

- Прикладной уровень. Атаки этого типа нацелены на приложения и сервисы, стремясь вызвать их отказ, потребляя ресурсы сервера или манипулируя запросами. Здесь важно учитывать защиту самого приложения, а не только сетевой инфраструктуры.

Такое разделение позволяет лучше понимать, на каком уровне может быть наиболее уязвима система, и какие меры необходимо принять для ее защиты.

Сравнение DDoS-атак по сложности выполнения

Выбор метода перегрузки серверов может зависеть от уровня подготовки атакующего и доступных ресурсов. Некоторые методы требуют минимальных знаний и инструментов, тогда как другие предполагают более глубокие технические навыки и значительные усилия.

Рассмотрим основные уровни сложности исполнения атак на серверы:

- Простые атаки: Включают использование базовых инструментов, которые можно найти в свободном доступе. Эти методы требуют минимальных знаний и зачастую реализуются с помощью готовых программ.

- Средние по сложности: Эти методы уже подразумевают понимание сетевых протоколов и умение настраивать инструменты для конкретных целей. Атакующий должен учитывать особенности сети жертвы и выбирать соответствующий способ воздействия.

- Сложные и изощрённые атаки: Здесь необходимы серьёзные технические навыки и значительные ресурсы. Они могут включать использование уязвимостей в программном обеспечении и требуют координации множества ресурсов.

Выбор способа нападения определяется не только возможностями злоумышленника, но и особенностями инфраструктуры жертвы. Более сложные методы оказываются эффективнее, но требуют тщательной подготовки и значительных усилий.

Особенности различных видов DDoS-угроз

Виртуальные атаки, направленные на выведение из строя сетевых ресурсов, могут иметь разнообразные формы. Эти угрозы разнятся по методам воздействия и целям, которые преследуют злоумышленники. Понимание особенностей каждой из них помогает более эффективно защищать инфраструктуру и минимизировать потенциальные риски.

Флуд-трафик представляет собой один из наиболее распространённых методов, когда система перегружается потоком ложных запросов, создавая критическую нагрузку на сервер. В таких случаях сетевые устройства не справляются с обработкой данных, что приводит к остановке работы сервиса.

Атаки на уровень приложений используют слабые места в программных компонентах, приводя к снижению производительности или полной недоступности отдельных функций ресурса. Эти действия часто трудно распознать, так как они могут имитировать легитимные запросы пользователей.

Объемные атаки направлены на исчерпание пропускной способности сети, за счёт чего блокируются каналы связи между сервером и пользователями. Злоумышленники могут использовать взломанные устройства, создавая мощный поток данных, который "забивает" каналы и делает ресурс недоступным.

Рефлективные атаки используют промежуточные узлы для многократного усиления трафика, направленного на цель. В таких случаях преступники скрывают свои действия, перенаправляя трафик через доверенные источники, что усложняет защиту и обнаружение угрозы.

Вопрос-ответ:

Что такое DDoS атака и как она работает?

DDoS (Distributed Denial of Service) атака — это попытка нарушить работу онлайн-сервиса или сети, перегружая их запросами или трафиком из множества источников одновременно. Обычно злоумышленники используют ботнеты — сети скомпрометированных компьютеров, чтобы отправлять огромные объемы трафика на целевой сервер, перегружая его и делая его недоступным для легитимных пользователей. Атака может быть направлена как на инфраструктуру сети, так и на конкретные приложения или сервисы, что делает ее крайне разрушительной.

Какие существуют типы DDoS атак и как они различаются?

Существует несколько основных типов DDoS атак, каждый из которых имеет свои особенности:Атаки на уровне сети (Network Layer): Эти атаки нацелены на истощение ресурсов сети, такие как полосы пропускания или пропускная способность маршрутизаторов. Примеры включают SYN Flood, UDP Flood и ICMP Flood.Атаки на уровне приложений (Application Layer): Эти атаки нацелены на конкретные приложения или сервисы, пытаясь исчерпать их ресурсы или вызвать сбои. Примеры таких атак — HTTP Flood и атаки на SQL-базы данных.Атаки на уровне транспортного уровня (Transport Layer): Эти атаки пытаются переполнить доступные соединения на уровне транспортного протокола, например, TCP. Примеры включают TCP SYN Flood и TCP Connection Flood.Каждый тип атаки имеет свои цели и методы воздействия на систему, что требует различных стратегий защиты и реагирования.

Какие уровни DDoS атак существуют и в чем их различие?

Уровни DDoS атак можно разделить на несколько категорий, основываясь на моделях OSI и TCP/IP:Физический уровень: Атаки, которые нацелены на физическую инфраструктуру, такую как серверы или сетевое оборудование. Эти атаки редко встречаются в современном мире, поскольку большинство атак проводится на более высоких уровнях.Сетевой уровень: Здесь атаки направлены на перегрузку сетевых ресурсов. Это может быть достигнуто путем отправки огромного количества пакетов данных или запросов, которые заполняют полосу пропускания и ресурсы сети. Примеры включают UDP Flood и ICMP Flood.Транспортный уровень: На этом уровне атаки направлены на перегрузку транспортных протоколов, таких как TCP. Примеры включают SYN Flood, где злоумышленники отправляют множество запросов на установление соединения, но не завершают их, тем самым исчерпывая ресурсы сервера.Прикладной уровень: Атаки нацелены на конкретные приложения и сервисы, например, веб-сайты или базы данных. Эти атаки часто используют легитимные запросы для перегрузки системы. Примеры включают HTTP Flood и атаки на базу данных.Каждый уровень требует уникальных методов защиты, и понимание различий между ними помогает эффективно подготовиться к возможным угрозам.

Как можно защититься от различных видов DDoS атак?

Защита от DDoS атак требует комплексного подхода и применения нескольких уровней защиты:Использование специализированных услуг: Много компаний предлагают услуги защиты от DDoS атак, такие как Cloudflare или Akamai. Эти службы могут эффективно фильтровать подозрительный трафик и обеспечивать защиту на уровне облака.Масштабирование ресурсов: Системы, которые могут автоматически масштабироваться в зависимости от нагрузки, помогают справляться с увеличением трафика во время атаки. Это может включать в себя как горизонтальное масштабирование серверов, так и увеличение полосы пропускания.Фильтрация трафика: Настройка фильтрации трафика на уровне сети и сервера позволяет блокировать или ограничивать доступные ресурсы для подозрительных запросов, которые могут быть частью атаки.Постоянный мониторинг и анализ: Регулярный мониторинг сети и серверов позволяет быстро обнаруживать аномалии и реагировать на них. Это включает в себя использование систем обнаружения и предотвращения вторжений (IDS/IPS).Планирование реагирования на инциденты: Наличие заранее разработанного плана действий в случае атаки помогает оперативно и эффективно реагировать на угрозы, минимизируя их последствия.Эти меры помогут снизить риск успешных атак и минимизировать их воздействие на вашу инфраструктуру.

Читайте о том, как мы обеспечиваем надежную IT-защиту от внешних атак для наших клиентов, в статье «Внешний периметр безопасности».