Организация безопасного удаленного доступа

Содержание:

- Технологии аутентификации для защиты доступа

- Применение виртуальных закрытых сетей (VPN)

- Роль многофакторной аутентификации в обеспечении безопасного доступа к удаленным сетям

- Концепция "нулевого доверия" в удаленном доступе

- Защита от атак типа "человек посередине"

- Контроль и мониторинг активности удаленных пользователей

- Вопрос-ответ

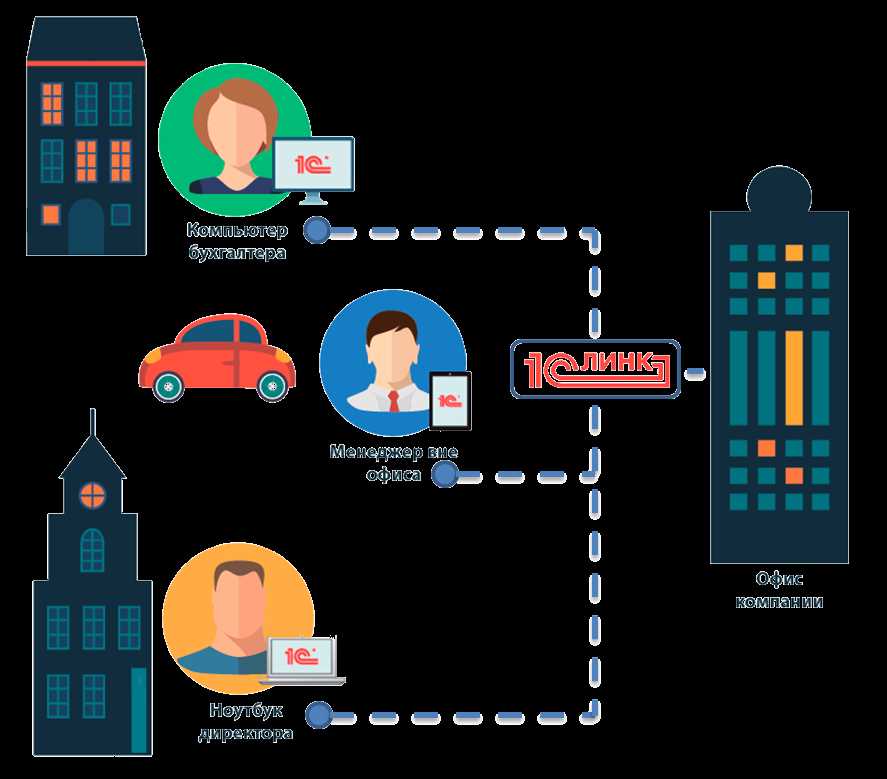

В эпоху цифровой мобильности, удаленный доступ к корпоративным ресурсам становится неотъемлемой частью бизнес-процессов. Сетевая инфраструктура, ранее ограниченная офисными стенами, теперь расширяется за пределы обычных рамок, создавая новые возможности и вызовы для безопасности. Изоляция от внешнего мира – ключевая задача в этом контексте.

В эпоху цифровой мобильности, удаленный доступ к корпоративным ресурсам становится неотъемлемой частью бизнес-процессов. Сетевая инфраструктура, ранее ограниченная офисными стенами, теперь расширяется за пределы обычных рамок, создавая новые возможности и вызовы для безопасности. Изоляция от внешнего мира – ключевая задача в этом контексте.

Создание надежных путей к корпоративным ресурсам с максимальной защитой от несанкционированного доступа становится приоритетом. Это требует не только использования шифрования данных и аутентификации, но и разработки гибких систем, способных адаптироваться к различным уровням риска и типам угроз.

Ключевой аспект – это баланс между удобством для пользователей и безопасностью данных. Организации стремятся обеспечить эффективный доступ к необходимым ресурсам, минимизируя возможности для злоумышленников проникнуть в корпоративную сеть. В этом контексте, эффективное управление доступом и мониторингом становится важнейшими инструментами безопасности.

Технологии аутентификации для защиты доступа

Одной из ключевых технологий аутентификации является механизм двухфакторной аутентификации, который основан на комбинации чего-то, что знает пользователь (например, пароль), и чего-то, что имеет (например, устройство для получения одноразовых кодов). Этот метод обеспечивает дополнительный уровень безопасности, делая намного сложнее несанкционированный доступ к корпоративной сети.

Для повышения уровня безопасности можно использовать биометрические технологии, такие как сканеры отпечатков пальцев или распознавание лица. Эти методы основаны на уникальных физических характеристиках пользователя и являются одними из наиболее надёжных способов подтверждения личности.

Кроме того, для обеспечения безопасности удаленного доступа часто используются виртуальные чипы, которые представляют собой виртуальные устройства аутентификации, хранящие уникальные ключи и сертификаты, необходимые для доступа к корпоративным ресурсам.

Выбор конкретных технологий аутентификации зависит от требований безопасности и особенностей организации, однако их правильное применение позволяет обеспечить надёжную защиту сети от несанкционированного доступа.

Применение виртуальных закрытых сетей (VPN)

Виртуальные закрытые сети (VPN) позволяют пользователям подключаться к сети из любой точки мира, обеспечивая безопасный доступ к ресурсам компании или организации. Они защищают данные от несанкционированного доступа и поддерживают конфиденциальность коммуникаций.

Использование VPN особенно важно для организаций, работающих с чувствительными данными, такими как финансовые информация или персональные записи клиентов. Подключение к виртуальной закрытой сети обеспечивает безопасную передачу данных между удаленными устройствами и серверами, минимизируя риск утечки информации.

Виртуальные сети обеспечивают защищенное соединение к ресурсам в сети, создавая виртуальный шифрованный туннель для передачи данных. Это позволяет пользователям безопасно обмениваться информацией в открытых сетях, таких как интернет, не рискуя компрометировать конфиденциальность.

Использование VPN - это ключевой элемент стратегии безопасности для предотвращения несанкционированного доступа к корпоративным ресурсам. Путем создания зашифрованного канала связи, VPN обеспечивают защиту данных и конфиденциальность передачи информации.

Роль многофакторной аутентификации в обеспечении безопасного доступа к удаленным сетям

В современном мире, где технологии все более интегрированы в повседневную жизнь, обеспечение безопасности доступа к удаленным сетям становится вопросом первостепенной важности. Отправляясь в цифровое пространство, мы оставляем за собой цифровые следы, которые, в случае неправильного обращения, могут быть использованы злоумышленниками для несанкционированного доступа к нашей информации.

Многофакторная аутентификация, как надежный инструмент, обеспечивает повышенный уровень защиты, предоставляя доступ к данным только после прохождения нескольких этапов идентификации. Этот метод, используя комбинацию различных факторов, таких как что-то, что вы знаете, что-то, что вы имеете и что-то, что вы являетесь, устраняет уязвимости, связанные с однофакторной аутентификацией.

Применение многофакторной аутентификации в контексте обеспечения безопасного доступа к удаленным сетям позволяет снизить риск компрометации конфиденциальной информации. Комбинируя, например, пароль с биометрическими данными или временным кодом, этот метод делает процесс аутентификации более сложным для злоумышленников и увеличивает степень защиты сетевых ресурсов.

Концепция "нулевого доверия" в удаленном доступе

Идея "нулевого доверия" при удаленном доступе представляет собой стратегию, где каждый запрос на доступ к корпоративным ресурсам обрабатывается с максимальной внимательностью и предполагает проверку подлинности и авторизацию каждого пользователя. Этот подход обеспечивает защиту от потенциальных угроз, минимизируя риски несанкционированного доступа к конфиденциальной информации. Вместо традиционной модели, основанной на доверии к определенным узлам или пользователям, концепция "нулевого доверия" предполагает, что ни один запрос на доступ не рассматривается как безопасный до тех пор, пока не будет подтверждено его легитимность.

Важным аспектом данной концепции является использование многофакторной аутентификации, что позволяет подтверждать личность пользователя не только с помощью пароля, но и через другие методы, такие как биометрические данные или одноразовые коды. Такой подход повышает безопасность доступа и уменьшает вероятность успешных атак на систему.

Внедрение концепции "нулевого доверия" в удаленный доступ предполагает создание строгих политик безопасности, а также использование специализированных инструментов для мониторинга и обнаружения аномального поведения. Это позволяет организациям обеспечить защиту своих корпоративных ресурсов и данных, даже в условиях удаленной работы.

Защита от атак типа "человек посередине"

Эффективное сочетание этих мер позволяет уменьшить риск успешных атак на корпоративную сеть и обеспечить безопасность удаленного доступа для сотрудников и контрагентов.

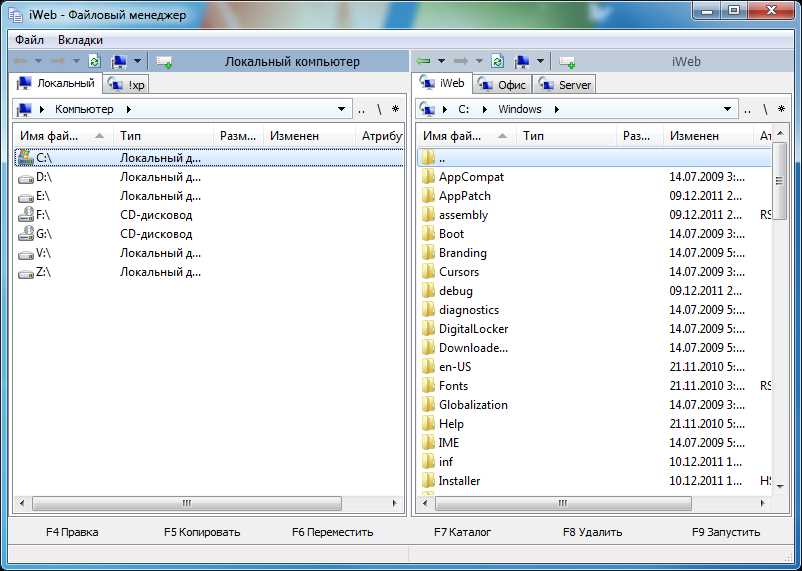

Контроль и мониторинг активности удаленных пользователей

Для поддержания безопасности сети необходимо осуществлять постоянный анализ активности удаленных пользователей. Мониторинг позволяет выявлять аномальные действия и потенциальные угрозы безопасности. Это включает в себя отслеживание доступа к ресурсам, пересылку данных, а также использование приложений и сервисов, связанных с корпоративной инфраструктурой.

- Использование систем журналирования и аналитики, которые регистрируют и анализируют действия удаленных пользователей.

- Установка механизмов аудита для отслеживания изменений в системе и доступе к данным.

- Внедрение средств мониторинга трафика для обнаружения несанкционированной передачи информации.

- Разработка политики безопасности, определяющей правила и процедуры мониторинга активности удаленных пользователей.

Эффективный контроль и мониторинг активности удаленных пользователей позволяет оперативно реагировать на потенциальные угрозы безопасности и обеспечивает защиту корпоративной сети от несанкционированного доступа и утечки конфиденциальной информации.

Вопрос-ответ:

Какие методы безопасного удаленного доступа могут быть использованы в корпоративной сети?

Существует несколько методов безопасного удаленного доступа, включая виртуальные частные сети (VPN), удаленный рабочий стол (RDP), SSH (Secure Shell) и двухфакторную аутентификацию. Каждый из этих методов имеет свои преимущества и недостатки, и выбор зависит от конкретных потребностей и требований безопасности организации.

Какие меры безопасности следует принимать при настройке удаленного доступа к корпоративной сети?

При настройке удаленного доступа к корпоративной сети необходимо принимать ряд мер безопасности. Во-первых, использование сильных паролей и двухфакторной аутентификации обязательно. Кроме того, важно регулярно обновлять программное обеспечение и устанавливать патчи безопасности, чтобы предотвратить уязвимости. Ограничение доступа по IP-адресу, шифрование данных и мониторинг активности пользователей также играют важную роль в обеспечении безопасности удаленного доступа.

Какие угрозы могут возникнуть при использовании удаленного доступа к корпоративной сети?

При использовании удаленного доступа к корпоративной сети возникают различные угрозы безопасности. Среди них могут быть атаки межсетевых экраниров, перехват трафика, атаки на аутентификацию, вредоносные программы и утечка данных. Эти угрозы могут привести к утрате конфиденциальной информации, нарушению целостности данных и даже к прекращению работы системы.

Какие технологии шифрования могут использоваться для защиты данных при удаленном доступе?

Для защиты данных при удаленном доступе могут использоваться различные технологии шифрования. Это может включать в себя SSL/TLS для защиты веб-трафика, IPsec для защиты сетевого трафика, а также шифрование конечных точек с помощью протоколов, таких как AES (Advanced Encryption Standard). Важно выбирать технологии шифрования, которые соответствуют уровню безопасности и требованиям вашей организации.