Мощная DDoS атака парализовала интернет сервисы

Содержание:

- Что такое DDoS-атака и как она работает

- История крупнейших DDoS-атак

- IT-безопасность бизнеса от ZSC

- Методы защиты от мощных DDoS-атак

- Типы DDoS-атак и их особенности

- Влияние DDoS-атак на бизнес

- Будущее DDoS-атак: новые угрозы и вызовы

- Вопрос-ответ

В эпоху цифровых технологий организации и частные лица сталкиваются с постоянной угрозой, исходящей из интернета. С каждым годом злоумышленники находят всё более изощренные способы нарушить работу сетевых систем и сервисов, что приводит к серьезным последствиям для бизнеса и пользователей.

В эпоху цифровых технологий организации и частные лица сталкиваются с постоянной угрозой, исходящей из интернета. С каждым годом злоумышленники находят всё более изощренные способы нарушить работу сетевых систем и сервисов, что приводит к серьезным последствиям для бизнеса и пользователей.

Одним из наиболее распространенных методов кибератак являются массовые перегрузки серверов, которые способны парализовать работу даже самых устойчивых систем. Такие атаки часто применяются для выведения из строя крупных сайтов и сервисов, причиняя значительный ущерб их владельцам.

Для противодействия подобным угрозам требуется не только наличие мощных защитных механизмов, но и глубокое понимание принципов, по которым действуют злоумышленники. В этом разделе мы подробно рассмотрим особенности и последствия этих опасных атак, а также методы защиты от них.

Что такое DDoS-атака и как она работает

Кибератаки на веб-сайты и серверы часто направлены на нарушение их работы путем перегрузки. Одна из самых распространенных техник включает в себя многократное и одновременное отправление большого количества запросов, что приводит к замедлению или полному прекращению работы цели.

Во время таких атак злоумышленники используют огромные объемы трафика, чтобы на время вывести из строя целевые системы. Масштабное воздействие достигается за счет координации действий многих устройств, объединенных в сеть, которая управляется из единого центра.

Для организации таких атак используются уязвимости в интернете и сети зараженных устройств, известных как ботнеты. Эти сети подчиняются командам злоумышленников и направляют колоссальные объемы данных на выбранную жертву, создавая критическую нагрузку на систему.

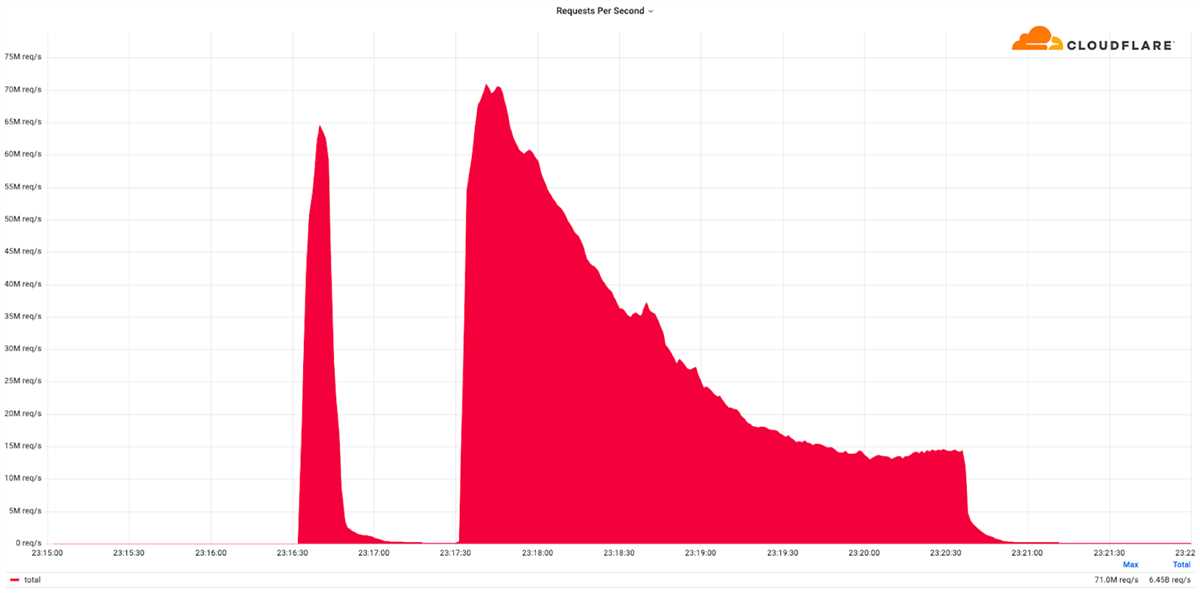

История крупнейших DDoS-атак

Развитие интернета сопровождалось и ростом угроз, связанных с его использованием. Важной частью этой истории стали случаи масштабных кибератак, вызвавших значительные сбои в работе глобальных сервисов и инфраструктур. Рассмотрим некоторые из крупнейших эпизодов, которые оказали существенное влияние на развитие методов защиты в сети.

| Год | Цель | Последствия |

|---|---|---|

| 2000 | Yahoo!, eBay, CNN | Значительные перебои в работе крупнейших интернет-платформ, повлекшие за собой многомиллионные убытки. |

| 2012 | Банковская инфраструктура США | Сбои в работе крупнейших банков страны, что привело к временной недоступности онлайн-услуг для миллионов пользователей. |

| 2016 | Dyn | Нарушен доступ к Twitter и Netflix. |

| 2020 | Amazon Web Services (AWS) | Кратковременные сбои в работе облачных сервисов, использующихся множеством организаций по всему миру. |

IT-безопасность бизнеса от ZSC

В условиях роста киберугроз, таких как взломы сетей, кража паролей, незаконное сканирование портов и перехват удалённых соединений, безопасность вашей компании становится приоритетом.

Компания ZSC предлагает комплексное решение для защиты вашей корпоративной IT-инфраструктуры. Мы создаём внешний периметр безопасности, который эффективно закрывает все уязвимые места и защищает ваш бизнес от современных угроз.

Наше решение не только справляется с известными проблемами, но и проактивно выявляет новые угрозы. Мы обеспечиваем безопасные удалённые подключения, проводим аудит правил доступа, настраиваем межсетевые экраны (Firewall) и оптимизируем балансировку интернет-каналов.

Защитите свой бизнес от киберугроз с помощью ZSC. Обратитесь к нам, и мы разработаем для вас надёжное решение по IT-безопасности, адаптированное к вашим потребностям.

Методы защиты от мощных DDoS-атак

Один из основных методов включает использование специализированных решений, которые могут автоматически обнаруживать и нейтрализовать угрозы. Это могут быть как аппаратные устройства, так и программные решения, которые анализируют трафик и идентифицируют потенциальные угрозы. Кроме того, существуют методы фильтрации, которые позволяют отделять вредоносный трафик от легитимного, обеспечивая непрерывную работу систем.

Другим важным аспектом является увеличение масштабируемости инфраструктуры. Это позволяет ресурсам легко адаптироваться к увеличению нагрузки и распределять её между несколькими серверами. Использование облачных сервисов также играет важную роль, так как облачные платформы часто имеют встроенные механизмы для распределения нагрузки и защиты от массовых запросов.

Внедрение этих методов позволяет значительно повысить устойчивость систем к попыткам перегрузки и обеспечить бесперебойную работу критически важных сервисов. Комбинирование различных подходов в рамках комплексной стратегии защиты помогает эффективно справляться с вызовами, связанными с современными угрозами.

Типы DDoS-атак и их особенности

В мире киберугроз существует множество способов, которыми злоумышленники могут попытаться вывести из строя целевые ресурсы. Эти методы различаются по своим характеристикам, масштабам и способам воздействия на системы. Понимание этих различий важно для эффективной защиты и подготовки к возможным инцидентам.

Одной из самых распространенных форм являются атаки, направленные на исчерпание ресурсов сервера, таких как вычислительная мощность или пропускная способность канала. В этом случае злоумышленники используют огромное количество запросов или трафика, чтобы перегрузить систему и сделать её недоступной для легитимных пользователей.

Другой вид воздействия включает атаки, сосредоточенные на уязвимостях сетевой инфраструктуры. Эти атаки могут манипулировать настройками сетевых протоколов или эксплуатировать известные уязвимости, что позволяет нарушать нормальное функционирование сетевых сервисов.

Крупные атаки могут затрагивать сразу несколько уровней системы, сочетая различные методы и техники для достижения максимального эффекта. Такие мероприятия требуют более сложных и скоординированных действий для защиты и восстановления после инцидента.

Влияние DDoS-атак на бизнес

Серьезные киберугрозы оказывают значительное влияние на бизнес-процессы, затрагивая не только техническую инфраструктуру, но и общую репутацию компании. Когда мощные вредоносные операции нарушают работу онлайн-сервисов, это может привести к множеству проблем, которые затрудняют ведение бизнеса и отрицательно сказываются на его финансовом состоянии.

Одним из основных последствий таких киберугроз является:

- Снижение доступности сервиса: Когда ресурсы компании перегружены, пользователи не могут получить доступ к услугам или продуктам, что приводит к потере потенциальных клиентов и доходов.

- Увеличение затрат на восстановление: Восстановление после атаки требует времени и денежных средств. Необходимость в модернизации защиты и устранении последствий может существенно повысить расходы.

- Ущерб репутации: Частые сбои в работе могут подорвать доверие клиентов и партнёров. Репутационные потери могут оказаться более значительными, чем непосредственные финансовые убытки.

- Проблемы с соблюдением обязательств: Нарушения работы могут помешать выполнению контрактных обязательств, что в свою очередь может привести к юридическим последствиям и штрафам.

Крупные атаки требуют комплексного подхода к решению проблемы и постоянного мониторинга сети для минимизации риска. Эффективные меры по защите и быстрая реакция на угрозы помогают снизить вероятность серьезных последствий и обеспечить стабильность бизнеса в условиях современных киберугроз.

Будущее DDoS-атак: новые угрозы и вызовы

С развитием технологий и увеличением вычислительных мощностей масштабы и типы вредоносных действий продолжают эволюционировать. В будущем мы можем ожидать появление новых методов и подходов, которые изменят характер угроз и усложнят защиту от них. В этом контексте крупные и сложные инциденты могут стать нормой, что приведет к необходимости новых решений и стратегий для обеспечения безопасности.

Будущие угрозы будут характеризоваться увеличением как объема, так и сложности воздействий. С появлением новых технологий и способов манипуляции информацией возможно увеличение интенсивности и продолжительности атак. Например, использование более продвинутых сетей для проведения операций может значительно повысить уровень угрозы, с которым сталкиваются организации.

Предстоящие вызовы будут связаны не только с физическими ресурсами, но и с необходимостью адаптации существующих защитных систем. Эффективное реагирование потребует инновационных подходов и повышения уровня готовности к потенциальным сценариям. Важно подготовиться к потенциальным изменениям в методах проведения агрессий и внедрять передовые технологии защиты для минимизации последствий.

Вопрос-ответ:

Что такое DDoS атака и чем она отличается от обычной атаки?

ДDoS (Distributed Denial of Service) атака представляет собой попытку сделать онлайн-сервис недоступным, заполнив его запросами от множества источников одновременно. В отличие от обычной атаки, которая может исходить от одного источника, DDoS атака использует распределённые ресурсы, такие как ботнеты, чтобы увеличить нагрузку на целевой сервер. Это делает защиту более сложной и требует более комплексных мер для предотвращения и смягчения последствий.

Какие последствия могут быть от мощной DDoS атаки для бизнеса?

Мощная DDoS атака может иметь серьезные последствия для бизнеса. Во-первых, она может вызвать значительные финансовые потери из-за простоя веб-сайта или онлайн-сервиса, что приводит к упущенной прибыли и снижению доверия со стороны клиентов. Во-вторых, повторяющиеся атаки могут повлиять на репутацию компании и затруднить восстановление нормальной работы. Кроме того, расходы на защиту от таких атак и на восстановление после них могут быть весьма значительными.

Как можно защититься от крупных DDoS атак?

Для защиты от крупных DDoS атак рекомендуется использовать несколько стратегий. Во-первых, можно воспользоваться услугами специализированных провайдеров защиты от DDoS атак, которые могут фильтровать вредоносный трафик. Во-вторых, важно иметь масштабируемую инфраструктуру, которая может справляться с увеличенной нагрузкой. Также рекомендуется использовать системы мониторинга и оповещения, чтобы своевременно обнаружить и реагировать на подозрительные активности. Регулярное обновление и поддержка программного обеспечения также помогут укрепить защиту.

Какие инструменты и технологии помогают в борьбе с DDoS атаками?

Для борьбы с DDoS атаками можно использовать различные инструменты и технологии. Включение сетевых фильтров и систем обнаружения вторжений (IDS) помогает выявлять и блокировать подозрительный трафик. Решения для распределенного отказа в обслуживании (DDoS Protection Services) от специализированных компаний обеспечивают защиту на уровне облачных сервисов. Также можно использовать техники по распределению нагрузки, такие как Content Delivery Networks (CDN) и облачные прокси, которые помогают справляться с высокими объемами трафика. Совместное использование этих технологий может значительно повысить защиту.

Каковы наиболее известные примеры крупных DDoS атак в истории?

В истории было несколько значительных примеров крупных DDoS атак. Одним из самых известных случаев является атака на компании GitHub в 2018 году, которая использовала технику отражения мемcached для достижения рекордного объема трафика в 1.35 Тбит/с. Другим примером является атака на серверы компании Dyn в 2016 году, которая нарушила доступ к таким популярным сервисам, как Twitter и Netflix. Эти примеры иллюстрируют масштабы и потенциальное разрушительное воздействие мощных DDoS атак на важные онлайн-ресурсы и инфраструктуру интернета.

О том, как мы обеспечиваем внешний и внутренний периметр безопасности у наших клиентов, читайте в статье «Безопасный доступ».