Как защитить роутер TP-Link от взлома

Содержание:

- Обзор уязвимостей маршрутизаторов TP-Link

- Методы получения несанкционированного доступа

- Как защитить устройство от хакерских атак

- Сетевые угрозы и их устранение

- Способы восстановления безопасности устройства

- Особенности эксплуатации TP-Link в корпоративной сети

- Вопрос-ответ

Сегодня безопасность локальных сетей становится одной из ключевых задач, ведь множество подключенных устройств ежедневно передают и принимают конфиденциальные данные. Важнейшей частью инфраструктуры, обеспечивающей корректное функционирование интернета в доме или офисе, являются сетевые устройства, которые нередко подвергаются попыткам несанкционированного вмешательства. Именно поэтому необходимо уделять особое внимание их настройке и защите.

Сегодня безопасность локальных сетей становится одной из ключевых задач, ведь множество подключенных устройств ежедневно передают и принимают конфиденциальные данные. Важнейшей частью инфраструктуры, обеспечивающей корректное функционирование интернета в доме или офисе, являются сетевые устройства, которые нередко подвергаются попыткам несанкционированного вмешательства. Именно поэтому необходимо уделять особое внимание их настройке и защите.

Производители стараются минимизировать риски и обновляют прошивки, чтобы закрыть потенциальные лазейки. Однако в некоторых случаях пользователи могут не подозревать о существующих уязвимостях, что может стать причиной утечки информации или некорректной работы сети. В данной статье мы рассмотрим основные аспекты обеспечения безопасности устройств TP-Link, обсудим методы выявления слабых мест и предложим рекомендации по их защите.

Использование надежных паролей, регулярное обновление программного обеспечения и внимательное отношение к сетевым настройкам – это лишь малая часть действий, которые помогут предотвратить возникновение угроз. Далее мы подробно рассмотрим, как можно усилить защиту и повысить стабильность работы устройства в любых условиях.

Обзор уязвимостей маршрутизаторов TP-Link

Многие устройства для организации сетевого доступа обладают слабостями, которые могут быть использованы злоумышленниками. Эти уязвимости могут привести к утечке данных, сбоям в работе сети или несанкционированному доступу к ресурсам. Рассмотрим основные слабые места оборудования и возможные угрозы, с которыми сталкиваются пользователи.

Наибольшие риски возникают из-за недостатков программного обеспечения , таких как уязвимости веб-интерфейса или использование устаревших библиотек. В некоторых случаях небезопасные протоколы, отсутствующие обновления и некорректная конфигурация сетевых сервисов создают дополнительную опасность. Регулярное тестирование и своевременное устранение подобных проблем – важные шаги на пути к защите инфраструктуры.

Также стоит учитывать риск использования стандартных учетных записей и паролей , которые часто остаются неизменными. Это позволяет посторонним лицам получить неограниченный доступ к управлению устройством. Необходимость изменения учетных данных и внедрения многофакторной аутентификации – важная мера для снижения рисков.

Подводя итог, можно сказать, что безопасность сетевого оборудования требует комплексного подхода: от актуализации прошивок до правильной настройки и контроля доступа. Понимание слабых мест поможет минимизировать возможные угрозы и обеспечить стабильную работу сети.

Методы получения несанкционированного доступа

Метод | Описание | Риск |

Подбор учетных данных | Использование автоматизированных программ для перебора логинов и паролей с целью подбора правильной комбинации. | Высокий |

Атака на уязвимости программного обеспечения | Поиск слабых мест в прошивке сетевого оборудования, которые могут быть использованы для получения привилегированного доступа. | Средний |

Социальная инженерия | Введение пользователя в заблуждение с целью получить от него конфиденциальные данные, такие как пароли или ключи шифрования. | Средний |

Перехват данных | Использование методов анализа сетевого трафика | Высокая |

Как защитить устройство от хакерских атак

Для защиты роутера TP-Link от хакерских атак важно правильно настроить его безопасность, так как злоумышленники могут использовать уязвимости в сетевом оборудовании для доступа к вашей сети. Вот несколько шагов, которые помогут усилить защиту вашего роутера TP-Link:

1. Изменение стандартного логина и пароля

Первое, что нужно сделать после установки роутера – это изменить стандартные учетные данные для доступа к панели управления. Многие пользователи оставляют заводские логин и пароль (например, «admin»), что делает роутер уязвимым. Выберите уникальный логин и сложный пароль, который включает буквы, цифры и специальные символы.

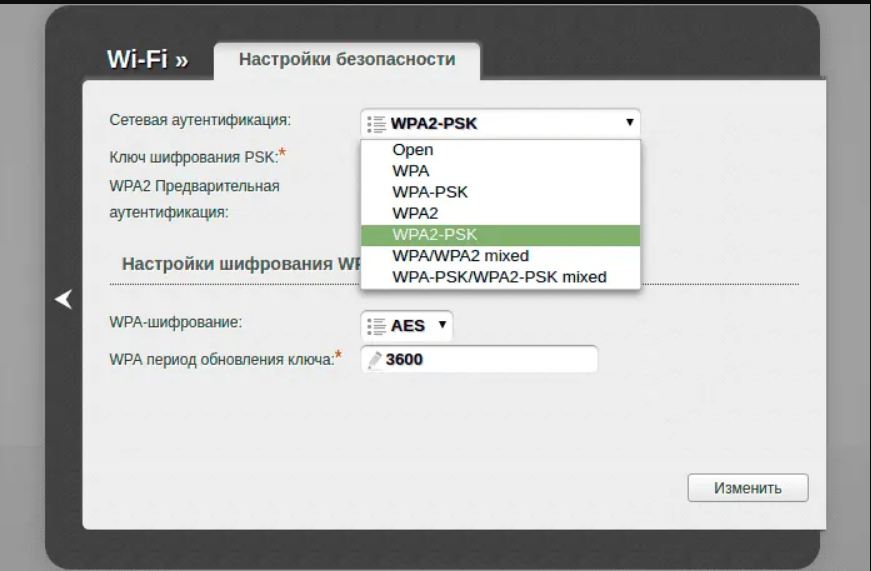

2. Использование WPA2/WPA3 для шифрования Wi-Fi

Обязательно настройте защиту Wi-Fi на основе протокола WPA2 или, если поддерживается, WPA3. Избегайте использования устаревших протоколов шифрования, таких как WEP или WPA, так как они легко взламываются. При выборе WPA2 активируйте шифрование AES, которое является самым надежным.

3.Отключение WPS (Wi-Fi Protected Setup)

WPS упрощает подключение устройств к сети, но также делает сеть уязвимой к атакам. Отключите WPS в настройках безопасности Wi-Fi, чтобы предотвратить возможность взлома через уязвимости этой функции.

4. Обновление прошивки роутера

Регулярно проверяйте наличие новых версий прошивки для вашего роутера на сайте TP-Link. Обновления часто включают исправления уязвимостей и улучшения безопасности. Установка последней версии прошивки помогает защитить роутер от известных атак.

5. Отключение удалённого управления (Remote Management)

Отключите функцию удалённого управления, если вы не используете её. Эта опция позволяет получать доступ к настройкам роутера через интернет, что увеличивает риск взлома. Убедитесь, что доступ к панели управления роутера возможен только с локальной сети.

6. Фильтрация по MAC-адресам

Настройте на роутере фильтрацию устройств по MAC-адресам, чтобы ограничить доступ к сети только для определенных устройств. Это затруднит подключение несанкционированных устройств к вашей сети.

8. Отключение ненужных функций

Функции вроде UPnP (Universal Plug and Play) или Telnet могут быть полезными, но при этом часто становятся целями атак. Отключите их, если они не используются. Это уменьшит количество потенциальных точек входа для хакеров.

Эти шаги помогут значительно повысить безопасность вашего роутера TP-Link и снизить вероятность взлома вашей сети.

Сетевые угрозы и их устранение

В современных условиях стабильная работа сетевого оборудования зависит от способности противостоять различным угрозам. Опасности могут варьироваться от несанкционированного доступа до внедрения вредоносных программ, нарушающих нормальное функционирование сети. Для защиты требуется тщательное планирование и использование специальных инструментов.

Типы угроз: среди основных рисков можно выделить попытки перехвата данных, атаки на доступность и нарушение целостности информации. Эти действия могут осуществляться как удаленно, так и непосредственно в зоне покрытия сети.

Перехват данных: одна из самых распространенных угроз – попытка получения конфиденциальной информации. Это может включать кражу паролей, личных данных и другую чувствительную информацию. Для предотвращения таких инцидентов необходимо использовать безопасные протоколы передачи данных и надежное шифрование.

Атаки на доступность: такие угрозы направлены на создание перегрузки сети, что может привести к потере связи или полной недоступности ресурсов. Для защиты от подобных действий применяются методы ограничения трафика и мониторинг активности в реальном времени.

Нарушение целостности: подобные действия предполагают внесение изменений в передаваемую информацию или конфигурацию оборудования. Это может привести к неправильной работе сервисов и утечке данных. Эффективным способом защиты является внедрение

Способы восстановления безопасности устройства

Обеспечение надежной защиты сетевого оборудования – ключевой шаг для предотвращения несанкционированного доступа и обеспечения стабильной работы всей сети. Чтобы исключить возможность внешнего вмешательства, важно провести ряд настроек и процедур, направленных на укрепление защиты.

Прежде всего, измените стандартные параметры учетной записи администратора. Используйте сложный пароль, включающий сочетание букв разного регистра, цифр и символов. Это значительно затруднит подбор данных для входа.

Далее рекомендуется обновить прошивку устройства до последней версии. Обновления часто содержат исправления уязвимостей и новые механизмы защиты, что снижает вероятность компрометации системы.

Настройте шифрование беспроводной сети. Оптимально использовать стандарт WPA3 или WPA2, которые обеспечивают высокий уровень защиты. Отключите использование старых протоколов, таких как WEP, так как они более подвержены угрозам.

Если есть возможность, создайте отдельную сеть для гостей. Это позволит ограничить доступ к основным ресурсам и уменьшит риск нежелательных действий со стороны пользователей, подключенных к вашему устройству.

Не забывайте периодически проверять список подключенных устройств и отслеживать активность в сети. При обнаружении подозрительной активности сразу измените пароль доступа и перезагрузите систему.

Особенности эксплуатации TP-Link в корпоративной сети

Организация стабильной и безопасной работы сетевых устройств в корпоративной среде требует особого подхода и внимательного учета специфики инфраструктуры. Устройства должны не только обеспечивать качественное подключение, но и эффективно справляться с нагрузкой, характерной для бизнес-приложений и многопользовательских сред.

Безопасность и доступ являются ключевыми аспектами использования оборудования в профессиональных сетях. Важно правильно настроить все параметры аутентификации, чтобы минимизировать риски несанкционированного доступа. Корпоративные сети часто имеют сложную структуру, где каждый сегмент требует отдельных мер защиты.

Не менее важным аспектом является управление пропускной способностью . Сетевые устройства должны поддерживать функции приоритизации трафика, что позволяет оптимизировать использование интернет-ресурсов и поддерживать бесперебойную работу критически важных приложений.

Для удобства администрирования важно предусмотреть возможность удаленного мониторинга и управления устройствами. Это позволяет IT-специалистам оперативно реагировать на возникшие проблемы, отслеживать активность и обеспечивать минимальный простой в бизнес-процессах.

Вопрос-ответ

Какие признаки могут указывать на то, что роутер TP-Link был взломан?

Признаки взлома роутера TP-Link могут быть разными. В первую очередь, вы можете заметить снижение скорости интернета или нестабильное соединение. Важно обратить внимание на посторонние устройства, подключенные к вашей сети, или изменения настроек роутера, которые вы не делали (например, смена пароля Wi-Fi или включение гостевой сети). Если страница администрирования роутера стала недоступной или вы не можете войти с привычными логином и паролем, это тоже может указывать на взлом.

Как защитить роутер TP-Link от возможного взлома?

Чтобы обезопасить роутер TP-Link от взлома, рекомендуется изменить стандартные учетные данные администратора (логин и пароль), так как стандартные данные легко найти в интернете. Включите шифрование WPA2 или WPA3 для Wi-Fi сети и отключите удаленное администрирование роутера, если оно не используется. Также важно регулярно обновлять прошивку устройства, чтобы устранять возможные уязвимости. Установите сложный и уникальный пароль для Wi-Fi и админ-доступа, включите фильтрацию по MAC-адресам и отключите WPS, чтобы снизить риск взлома.

Какие шаги нужно предпринять, если я подозреваю, что мой роутер TP-Link был взломан?

Если вы подозреваете, что ваш роутер TP-Link взломан, первое, что нужно сделать — это выполнить полный сброс устройства до заводских настроек. После сброса установите новый сложный пароль для админ-доступа и Wi-Fi. Проверьте подключенные к сети устройства и удалите те, которые вам не знакомы. Рекомендуется также обновить прошивку роутера до последней версии, чтобы устранить уязвимости. Убедитесь, что отключено удаленное администрирование, и включите все возможные меры безопасности, такие как шифрование WPA2/WPA3 и фильтрация по MAC-адресам.

Может ли обновление прошивки роутера TP-Link предотвратить взлом?

Да, обновление прошивки роутера TP-Link является одним из ключевых способов предотвратить взлом. Разработчики регулярно выпускают обновления прошивки, чтобы исправить уязвимости и улучшить общую безопасность устройства. Если вы используете устаревшую версию прошивки, ваш роутер может быть уязвим для уже известных атак. Поэтому рекомендуется проверять наличие новых версий и обновлять прошивку роутера, следуя инструкциям на официальном сайте TP-Link.

Какие существуют способы взлома роутеров TP-Link, и как можно защититься?

Существует несколько методов взлома роутеров TP-Link, таких как подбор паролей,использование уязвимостей в прошивке, атаки через WPS или доступ через удаленное администрирование. Защититься можно путем выполнения следующих рекомендаций: отключить WPS, изменить стандартный логин и пароль администратора, использовать надежное шифрование Wi-Fi (WPA2/WPA3), обновлять прошивку, ограничить доступ к панели управления роутера только с локальной сети и включить двухфакторную аутентификацию (если поддерживается).