Как обеспечить безопасный удаленный доступ к компьютеру

Содержание:

- Современные методы удаленного подключения

- Защита данных при дистанционном доступе

- Настройка VPN для удаленного доступа

- Использование двухфакторной аутентификации

- Обзор безопасных программ для удаленного доступа

- Профилактика и устранение уязвимостей

- Вопрос-ответ

В современном мире технологии предоставляют нам возможность работать с любой точки земного шара. Это открывает широкие горизонты для бизнеса и личных нужд, однако вместе с этим возникает вопрос защиты информации. При установлении связи с рабочей станцией важно учитывать множество факторов, чтобы сохранить данные в целости и избежать потенциальных угроз.

В современном мире технологии предоставляют нам возможность работать с любой точки земного шара. Это открывает широкие горизонты для бизнеса и личных нужд, однако вместе с этим возникает вопрос защиты информации. При установлении связи с рабочей станцией важно учитывать множество факторов, чтобы сохранить данные в целости и избежать потенциальных угроз.

Основной задачей при организации такого соединения является создание защищенной среды, в которой передаваемая информация не попадет в руки злоумышленников. В этой статье мы рассмотрим методы и инструменты, которые помогут обеспечить надежное соединение с вашим ПК. Также обсудим, какие протоколы и технологии могут предоставить наивысший уровень безопасности и стабильности.

Независимо от того, используете ли вы такую связь для бизнеса или личных нужд, важно понимать, что каждая деталь имеет значение. Правильный выбор инструментов и методов, а также регулярное обновление системы безопасности, помогут вам защитить свои данные и уверенно работать в любой точке мира.

Современные методы удаленного подключения

Первым методом, который заслуживает внимания, является использование виртуальных частных сетей (VPN). VPN обеспечивает шифрование данных и защищает информацию от несанкционированного доступа. Это позволяет сотрудникам безопасно подключаться к корпоративным ресурсам из любой точки мира, создавая эффект присутствия в офисе.

Другой важной технологией являются специализированные программы для удаленного управления. Такие инструменты, как TeamViewer и AnyDesk, предоставляют пользователям возможность напрямую работать с файлами и приложениями на своем рабочем столе, как если бы они находились перед ним. Эти решения особенно популярны благодаря своей простоте в использовании и высокому уровню защиты данных.

Кроме того, облачные сервисы, такие как Google Workspace и Microsoft 365, играют ключевую роль в организации работы на расстоянии. Они позволяют синхронизировать документы и совместно работать над проектами в режиме реального времени. Облачные решения также обеспечивают доступ к необходимым инструментам и данным через веб-браузер, что делает их незаменимыми для командной работы.

Наконец, стоит отметить использование технологии двухфакторной аутентификации (2FA). Эта мера добавляет дополнительный уровень защиты при входе в системы, требуя подтверждения личности не только через пароль, но и посредством временного кода, отправляемого на мобильное устройство. Такая практика значительно снижает риск несанкционированного проникновения.

Защита данных при дистанционном доступе

Когда работа происходит вдали от рабочего места, важно позаботиться о сохранности информации. В наше время, когда цифровые технологии развиваются с невероятной скоростью, необходимо обеспечить защиту конфиденциальных данных и предотвратить их утечку или несанкционированное использование.

Одним из ключевых аспектов является шифрование передаваемой информации. Это позволяет скрыть содержимое данных от посторонних глаз, даже если они будут перехвачены. Также рекомендуется использовать проверенные протоколы передачи данных, которые обеспечивают высокий уровень безопасности.

Другой важной мерой является применение многофакторной аутентификации. Этот метод требует от пользователя подтверждения личности несколькими способами, что значительно усложняет доступ злоумышленникам. Например, помимо пароля, может потребоваться ввод кода из SMS или использование специального приложения для аутентификации.

Также следует регулярно обновлять программное обеспечение и использовать антивирусные решения. Современные антивирусы не только выявляют и устраняют угрозы, но и предупреждают о подозрительных действиях, что помогает предотвратить проникновение вредоносных программ.

Наконец, важным элементом защиты является обучение сотрудников. Каждый участник команды должен знать, как правильно обращаться с корпоративной информацией, избегать фишинговых атак и использовать надежные пароли. Регулярное проведение тренингов по кибербезопасности помогает поддерживать высокий уровень осведомленности и готовности к возможным угрозам.

Настройка VPN для удаленного доступа

Первым этапом является выбор провайдера услуги VPN. Важно учитывать уровень шифрования, скорость соединения и наличие серверов в нужных вам странах. После того, как вы выбрали подходящий сервис, необходимо скачать и установить клиентское программное обеспечение на устройство, с которого будет осуществляться подключение.

Далее, требуется настроить параметры подключения. Введя данные, предоставленные провайдером, такие как логин, пароль и адрес сервера, можно приступить к созданию защищённого туннеля. Этот процесс обычно интуитивно понятен и не требует глубоких технических знаний.

После успешной установки и настройки, важно протестировать соединение. Убедитесь, что все ваши данные передаются по зашифрованному каналу, а ваша IP-адресация соответствует ожидаемым параметрам. Это можно сделать с помощью специальных онлайн-сервисов, которые проверяют статус VPN-соединения.

Таким образом, правильная настройка VPN позволяет обеспечить защищённое и стабильное подключение к необходимым ресурсам, вне зависимости от вашего физического местоположения. Использование современных технологий и соблюдение всех рекомендаций обеспечит вам уверенность в сохранности личных и корпоративных данных.

Использование двухфакторной аутентификации

Двухфакторная аутентификация (или 2FA) предполагает использование двух различных методов подтверждения личности пользователя. Чаще всего это комбинация традиционного пароля и уникального кода, который генерируется в реальном времени и отправляется на мобильное устройство. Такой метод позволяет существенно повысить уровень безопасности, так как для успешного входа злоумышленнику необходимо не только знать пароль, но и иметь доступ к второму устройству.

Основной принцип работы 2FA заключается в сочетании двух элементов: что-то, что вы знаете и что-то, что у вас есть. Первый элемент – это ваш пароль или пин-код. Второй элемент может быть представлен одноразовым кодом, отправленным на ваш смартфон, или биометрическим данным, таким как отпечаток пальца или скан лица. Использование таких комбинаций значительно затрудняет несанкционированный вход даже при утечке пароля.

Применение двухфакторной аутентификации особенно важно в условиях удаленного взаимодействия, когда пользователи подключаются к корпоративным ресурсам из разных мест. Это позволяет создать дополнительный барьер для киберпреступников, уменьшая вероятность компрометации конфиденциальной информации. Таким образом, внедрение 2FA является необходимым шагом на пути к укреплению общей информационной безопасности.

Обзор безопасных программ для удаленного доступа

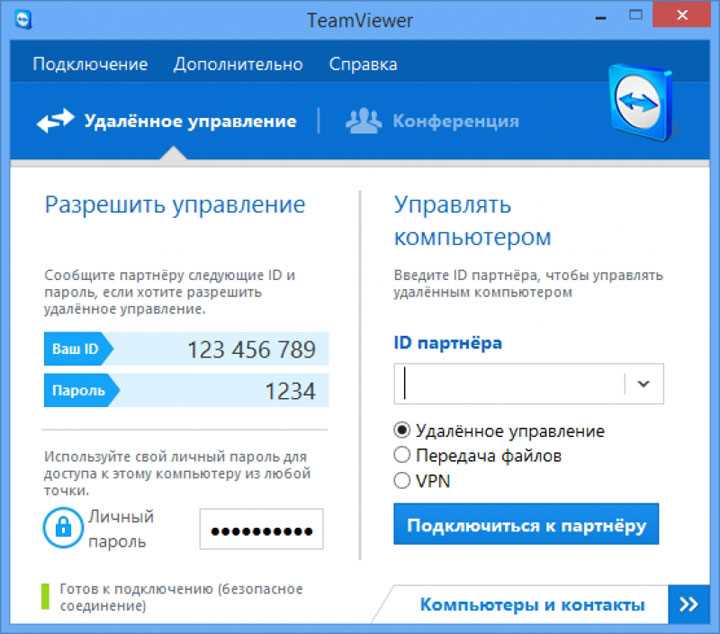

TeamViewer - популярное программное обеспечение, которое предлагает высокий уровень защиты благодаря сквозному шифрованию и двухфакторной аутентификации. Оно легко настраивается и предоставляет возможность контролировать устройства практически из любой точки мира, обеспечивая при этом безопасность соединения.

AnyDesk выделяется своей быстрой и безопасной работой. Этот инструмент использует продвинутые алгоритмы шифрования для обеспечения защиты передаваемых данных. AnyDesk поддерживает настройку прав доступа, что позволяет ограничить возможности управления устройством для сторонних пользователей.

Chrome Remote Desktop - удобное решение от Google, которое интегрируется с браузером Chrome. Эта программа использует мощные механизмы безопасности Google для защиты сеансов связи. Простота использования и высокая степень надежности делают её отличным выбором для многих пользователей.

LogMeIn предлагает широкий спектр функций, включая доступ к файлам, совместное использование экрана и принтеров. Программное обеспечение поддерживает многослойное шифрование и строгую аутентификацию, что обеспечивает высокий уровень защиты данных и предотвращает несанкционированные вторжения.

Таким образом, выбор подходящего решения зависит от ваших конкретных потребностей и уровня необходимой защиты. Важно учитывать возможности программного обеспечения по предотвращению угроз и защите информации при использовании его для управления устройствами на расстоянии.

Профилактика и устранение уязвимостей

Первым шагом в предотвращении угроз является регулярная проверка и обновление всех программных продуктов, установленных на вашем устройстве. Современные операционные системы и приложения регулярно получают патчи безопасности, которые закрывают обнаруженные уязвимости. Игнорирование этих обновлений может привести к тому, что злоумышленники смогут воспользоваться старыми, уже известными проблемами.

Также следует уделять внимание сложным паролям и их периодической смене. Использование простых и однотипных паролей значительно упрощает задачу для киберпреступников. Рекомендуется использовать генераторы паролей и специальные менеджеры, которые помогут надежно хранить и управлять учетными данными.

Важным аспектом защиты является также использование многофакторной аутентификации (MFA). Этот метод позволяет добавить дополнительный уровень безопасности, требуя подтверждения личности через несколько различных способов. Даже если пароль будет скомпрометирован, злоумышленнику потребуется преодолеть дополнительные барьеры для получения доступа к системе.

Не менее важна и регулярная проверка системы на наличие вредоносного программного обеспечения. Антивирусные программы и антишпионские приложения помогают обнаруживать и удалять вредоносные коды, которые могут быть незаметно установлены на устройство. Эти программы должны быть настроены на регулярное сканирование и автоматическое обновление баз данных угроз.

Наконец, важно обучать пользователей основам кибербезопасности. Понимание того, какие действия могут привести к компрометации данных, и умение распознавать фишинговые атаки и другие попытки обмана, значительно повышает общий уровень защиты системы. Постоянное обучение и повышение осведомленности сотрудников и пользователей являются ключевыми элементами в общей стратегии защиты информационных ресурсов.

Вопрос-ответ:

Какие основные меры безопасности необходимо соблюдать при удаленном доступе к компьютеру?

Основные меры безопасности при удаленном доступе включают использование надежных и сложных паролей, двухфакторной аутентификации (2FA), шифрование данных, актуализацию программного обеспечения и операционной системы, а также использование виртуальных частных сетей (VPN). Важно также избегать использования общедоступных Wi-Fi сетей без дополнительных мер защиты и регулярно проверять систему на наличие вредоносных программ.

Почему двухфакторная аутентификация (2FA) важна для удаленного доступа?

Двухфакторная аутентификация (2FA) добавляет дополнительный уровень защиты, требуя не только пароль, но и второй фактор, которым может быть код, отправленный на мобильное устройство, биометрические данные (отпечаток пальца, распознавание лица) или специальное приложение-аутентификатор. Это значительно усложняет задачу злоумышленникам, даже если они получили доступ к вашему паролю, поскольку им потребуется также второй фактор для входа.

Какое программное обеспечение лучше использовать для безопасного удаленного доступа?

Для безопасного удаленного доступа можно использовать различные программы, такие как TeamViewer, AnyDesk, Microsoft Remote Desktop, LogMeIn и другие. Выбор зависит от ваших конкретных потребностей и предпочтений, но важно убедиться, что выбранное ПО поддерживает шифрование соединений, двухфакторную аутентификацию и регулярно обновляется разработчиком для устранения уязвимостей.

Что такое VPN и как он помогает при удаленном доступе к компьютеру?

VPN (Virtual Private Network) — это технология, которая создает защищенное и зашифрованное соединение через менее защищенную сеть, такую как интернет. Использование VPN при удаленном доступе позволяет скрыть ваш IP-адрес, защищает передаваемые данные от перехвата и предоставляет дополнительный уровень конфиденциальности и безопасности. Это особенно важно при работе через общедоступные или незащищенные сети.

Какие риски связаны с использованием общедоступных Wi-Fi сетей для удаленного доступа?

Использование общедоступных Wi-Fi сетей для удаленного доступа несет ряд рисков, включая возможность перехвата данных злоумышленниками, подмену сетевых точек доступа (атака "человек посередине") и заражение вредоносным ПО. Чтобы минимизировать эти риски, рекомендуется использовать VPN для шифрования соединения, избегать выполнения критически важных задач через такие сети и использовать антивирусное ПО для защиты устройства.

Каким образом можно безопасно получить удаленный доступ к компьютеру?

Для безопасного удаленного доступа к компьютеру рекомендуется использовать виртуальные частные сети (VPN), двухфакторную аутентификацию и защищенные протоколы передачи данных, такие как SSH или SSL. Эти методы помогают защитить передаваемую информацию от несанкционированного доступа.