Как эффективно защититься от DDoS атак

Содержание:

- Что такое DDoS-атаки и как они работают

- Основные виды DDoS-атак и их особенности

- Как определить, что ваш сайт подвергся атаке

- Эффективные методы защиты от DDoS-угроз

- Преимущества использования специализированных решений против DDoS

- Рекомендации по выбору услуг для защиты от атак

- Вопрос-ответ

В современном мире устойчивость интернет-ресурсов играет важнейшую роль. Атаки злоумышленников могут привести к серьезным перебоям в работе онлайн-сервисов, что негативно сказывается на репутации и финансовом состоянии компаний. Поэтому защита от несанкционированного трафика является критической задачей для бизнеса.

В современном мире устойчивость интернет-ресурсов играет важнейшую роль. Атаки злоумышленников могут привести к серьезным перебоям в работе онлайн-сервисов, что негативно сказывается на репутации и финансовом состоянии компаний. Поэтому защита от несанкционированного трафика является критической задачей для бизнеса.

Обеспечение стабильности и минимизация рисков зависят от грамотного подхода к организации систем безопасности. Использование передовых технологий и методов анализа позволяет выявлять подозрительную активность на ранних этапах и предотвращать негативные последствия. В статье рассмотрены основные подходы к защите интернет-ресурсов и методы, позволяющие поддерживать их работоспособность.

Что такое DDoS-атаки и как они работают

В цифровом мире существуют угрозы, способные нарушить стабильную работу интернет-ресурсов. Одна из таких угроз направлена на перегрузку целевой системы большим количеством запросов, что приводит к сбоям в её функционировании. Эти действия организуются злоумышленниками с целью временно или полностью вывести ресурс из строя.

Механизм такой атаки основан на одновременном отправлении множества запросов к серверу, что превышает его возможности обработки данных. Чаще всего используются бот-сети, которые представляют собой группы заражённых устройств, действующих по команде оператора. Множество подключённых машин создают искусственную нагрузку, которая мешает обычным пользователям получить доступ к ресурсу.

Как правило, цель этих атак заключается не только в нарушении работы, но и в нанесении финансового ущерба или подрыве репутации компании. Защититься от подобных угроз непросто, так как злоумышленники используют различные техники и стратегии для обхода существующих мер безопасности.

Основные виды DDoS-атак и их особенности

Различные формы перегрузок серверов имеют свои специфические методы воздействия и цели. В данном разделе рассмотрим ключевые типы атак, их отличительные черты и особенности, которые позволяют злоумышленникам эффективно парализовать работу ресурсов.

- Атаки на уровень приложений. Нацелены на функциональные слои, через которые пользователи взаимодействуют с сервисом. В данном случае перегружаются запросами элементы интерфейса, базы данных и другие компоненты, отвечающие за выполнение пользовательских задач.

- Перегрузка на уровне протоколов. В основном используются уязвимости в TCP, HTTP и DNS, когда нарушается нормальная обработка пакетов. Например, это может быть "полуоткрытое" соединение или масса ненужных запросов, замедляющих работу системы.

- Сетевые атаки. Действуют на уровне передачи данных и используют огромные объемы трафика, что блокирует каналы связи. В этой категории выделяют методы, направленные на "забивание" пропускной способности каналов или перегрузку маршрутизаторов.

- Комбинированные атаки. Представляют собой комплексное воздействие, включающее несколько методов одновременно. Такие сценарии сложнее выявить и нейтрализовать, так как воздействие ведется сразу на нескольких уровнях.

Понимание особенностей различных типов атак позволяет более точно выбрать меры противодействия и снизить риски для стабильной работы систем.

Как определить, что ваш сайт подвергся атаке

Любой веб-ресурс может неожиданно столкнуться с проблемами, связанными с нарушением его стабильной работы. Если ваш сайт начинает работать медленнее, страницы не загружаются или доступ к ресурсу затруднён, это может быть признаком целенаправленного воздействия со стороны злоумышленников. Важно своевременно распознать подобные признаки, чтобы оперативно принять меры и минимизировать возможные последствия.

Резкое увеличение нагрузки на сервер. Если в обычных условиях посещаемость стабильна, а затем наблюдается резкий рост трафика без логичного объяснения, это может указывать на неестественную активность.

Значительное снижение производительности. В случае атаки сайт может начать загружаться значительно медленнее, даже если серверные ресурсы не исчерпаны. Часто это сопровождается увеличением времени отклика и прерывистостью доступа.

Частые сбои и ошибки в работе. Когда сайт не отвечает на запросы или отображает ошибки, это может свидетельствовать о намеренных действиях по его дестабилизации.

Подозрительные активности в логах. Анализируя логи, можно заметить аномальные всплески запросов, одинаковые паттерны поведения с одного IP-адреса или нехарактерные переходы, что тоже является сигналом возможного вмешательства.

Мониторинг и анализ всех этих факторов помогут быстро выявить признаки атаки и предпринять необходимые шаги для восстановления нормальной работы сайта.

Эффективные методы защиты от DDoS-угроз

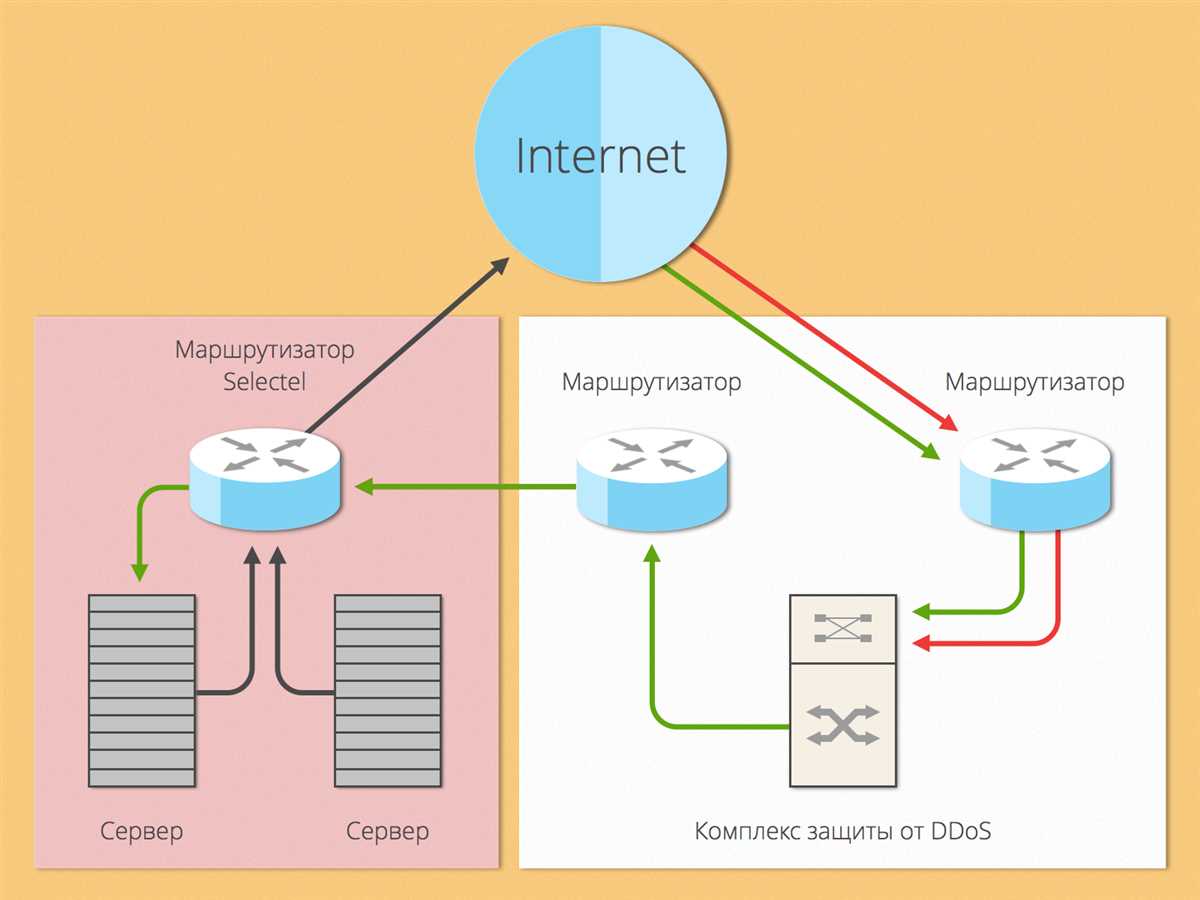

Современные киберугрозы требуют применения комплексных решений для предотвращения масштабных атак, направленных на перегрузку ресурсов и недоступность сервисов. Оптимальная стратегия включает использование технологий фильтрации трафика, распределение нагрузки и оперативный мониторинг сети.

Многоуровневая фильтрация – один из ключевых подходов, направленный на отсечение нежелательного трафика на разных уровнях сетевой модели. Системы анализа помогают заранее выявлять подозрительные потоки данных и блокировать их.

Распределение нагрузки позволяет перераспределить входящие запросы между несколькими серверами, что снижает риск перегрузки одного узла. Использование сетей доставки контента (CDN) или балансировщиков также способствует снижению нагрузки.

Автоматический мониторинг критически важен для оперативного реагирования на аномалии в работе сети. Анализ в реальном времени и автоматическое включение контрмер помогают минимизировать влияние кибератак.

Для повышения уровня безопасности необходимо сочетать описанные методы с регулярным обновлением систем и контролем за текущими тенденциями в области информационной безопасности.

Преимущества использования специализированных решений против DDoS

Современные кибератаки становятся все более изощренными, требуя от компаний тщательной подготовки и эффективных инструментов для противодействия. Специализированные системы помогают минимизировать риски и обеспечить стабильность работы даже при критических нагрузках на сеть. Рассмотрим ключевые плюсы таких решений.

| Преимущество | Описание |

|---|---|

| Автоматическое выявление угроз | Мгновенное обнаружение попыток перегрузки с последующей изоляцией подозрительного трафика. |

| Гибкость настройки | Возможность адаптации защиты под особенности инфраструктуры и специфические потребности бизнеса. |

| Минимизация ложных срабатываний | Точные алгоритмы фильтрации, позволяющие избежать блокировки легитимных пользователей. |

| Круглосуточный мониторинг | Постоянное отслеживание трафика и своевременное реагирование на аномалии. |

| Масштабируемость | Способность поддерживать высокий уровень защиты даже при изменении объема нагрузки или роста бизнеса. |

Рекомендации по выбору услуг для защиты от атак

В современных условиях стабильная работа интернет-ресурсов требует качественной системы противодействия угрозам. Для этого необходимо правильно подобрать сервисы, которые обеспечат надежное функционирование вашего сайта и защиту от внешних воздействий.

При выборе подходящего решения стоит учитывать несколько ключевых факторов, которые помогут обеспечить бесперебойную работу ресурса и минимизировать риски. Рассмотрим основные критерии, на которые нужно обратить внимание.

Следуя этим рекомендациям, вы сможете выбрать решение, которое обеспечит необходимый уровень безопасности и стабильности работы вашего ресурса.

Вопрос-ответ:

Что такое DDoS-атака и как она работает?

DDoS (Distributed Denial of Service) — это тип кибератаки, при котором злоумышленники перегружают сервер или сеть огромным количеством запросов. В результате сервер не справляется с нагрузкой и становится недоступным для реальных пользователей. Атака осуществляется с использованием множества устройств, которые были взломаны или заражены вредоносным ПО и теперь контролируются злоумышленниками. Цель атаки — вывести ресурс из строя, причиняя финансовые и репутационные потери.

Может ли небольшой бизнес быть целью DDoS-атаки?

Да, небольшой бизнес может стать целью DDoS-атаки. Хотя крупные компании являются более частыми объектами таких атак, мелкий и средний бизнес также уязвим. Злоумышленники могут атаковать малый бизнес из-за выкупа, конкурентной борьбы или просто ради демонстрации своих возможностей. Малый бизнес зачастую не обладает достаточными ресурсами для защиты от таких атак, что делает его более привлекательной целью.

Что такое защита от DDoS-атак и зачем она нужна?

Защита от DDoS-атак (Distributed Denial of Service) представляет собой набор технологий и стратегий, направленных на предотвращение или смягчение последствий атаки, в ходе которой злоумышленники перегружают сервер или сетевой ресурс чрезмерным количеством запросов. Основная цель DDoS-атаки — сделать сервис недоступным для пользователей, что может привести к финансовым потерям, повреждению репутации и снижению доверия к компании. Защита включает в себя использование специализированных систем фильтрации трафика, автоматическое распределение нагрузки и резервные серверные мощности. Важность такой защиты очевидна для любых онлайн-сервисов, от веб-сайтов до облачных платформ, так как она помогает поддерживать бесперебойную работу и доступность услуг, обеспечивая их устойчивость к внешним угрозам.