Эффективные методы защиты от DDoS-атак

Содержание:

- Что такое DDoS-атака и как она работает

- Принципы организации DDoS-атак

- Периметр внешней IT-безопасности от ZSC

- Основные методы защиты от DDoS-атак

- Технические и программные решения

- Как обеспечить надежную защиту сервера

- Настройки и оптимизация серверных ресурсов

- Облачные технологии для противодействия DDoS

- Преимущества использования облачных сервисов

- Вопрос-ответ

Современные интернет-сервисы сталкиваются с серьезными угрозами, способными нарушить их работу и вызвать значительные сбои. Одной из таких угроз являются массовые атаки на серверы, которые могут привести к временной недоступности ресурсов, потере данных и финансовым убыткам. Именно поэтому критически важно разработать и внедрить меры, которые помогут минимизировать риски и обеспечить стабильное функционирование сетевых инфраструктур.

Современные интернет-сервисы сталкиваются с серьезными угрозами, способными нарушить их работу и вызвать значительные сбои. Одной из таких угроз являются массовые атаки на серверы, которые могут привести к временной недоступности ресурсов, потере данных и финансовым убыткам. Именно поэтому критически важно разработать и внедрить меры, которые помогут минимизировать риски и обеспечить стабильное функционирование сетевых инфраструктур.

Существует несколько проверенных способов защитить свои системы от подобного рода атак. В арсенале специалистов есть различные технологии, которые позволяют значительно снизить вероятность успешной атаки на серверы и сети. Каждая из этих технологий направлена на определенные аспекты проблемы, что позволяет гибко адаптироваться к различным сценариям угроз.

Ключевую роль в безопасности серверов играет грамотное планирование и использование специализированных систем, способных быстро обнаружить и нейтрализовать вредоносную активность. Применение этих систем становится необходимостью, особенно в условиях постоянно растущих рисков и масштабируемости интернет-услуг.

Что такое DDoS-атака и как она работает

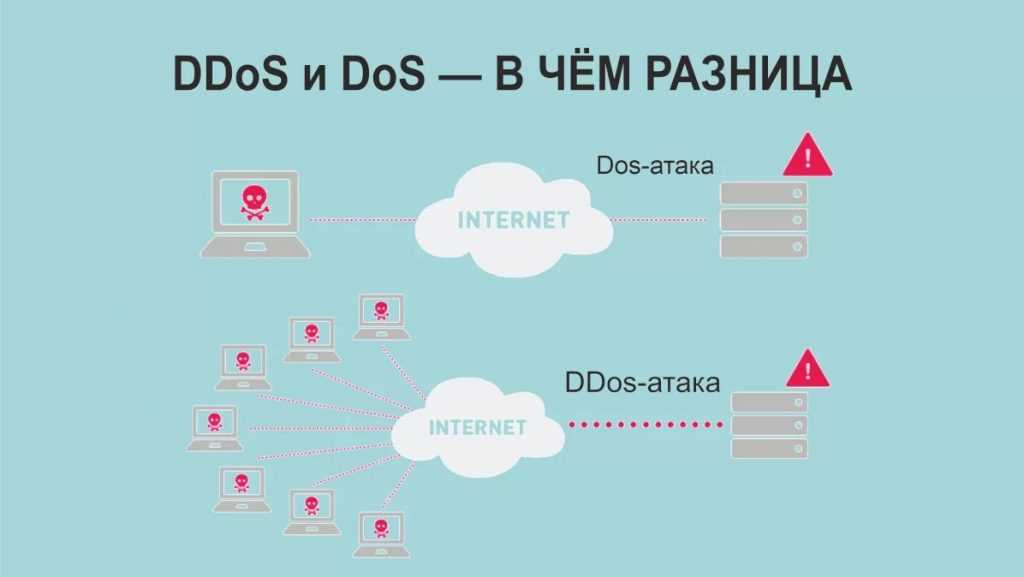

Такого рода атаки организуются путем распределения большого объема запросов от множества устройств, объединенных в сеть, на один и тот же ресурс. Основная цель таких действий – сделать сервис недоступным для обычных пользователей.

- В этой схеме участвуют сотни, а иногда и тысячи устройств, которые в большинстве случаев захвачены злоумышленниками и управляются удаленно.

- Сети, состоящие из заражённых машин, именуемые ботнетами, становятся источником бесконечного потока запросов к выбранному объекту.

- Ключевой аспект подобных атак заключается в том, что они организуются из многих точек, что затрудняет выявление и блокировку злоумышленников.

Последствия такой перегрузки могут быть крайне серьёзными: от замедления работы ресурса до его полной недоступности. Чаще всего подобные атаки направлены на крупные компании или популярные сервисы, нанося значительный урон их репутации и доходам.

- Классический метод проведения заключается в использовании множества запросов к одному серверу, превышающих его возможности обработки.

- Другой вариант атаки может заключаться в исчерпании сетевых ресурсов, таких как пропускная способность интернет-каналов, что приводит к потере соединения.

Изучение таких угроз и методов их противодействия позволяет минимизировать риски и обеспечить стабильную работу онлайн-ресурсов в условиях повышенного давления.

Принципы организации DDoS-атак

Организация распределенных атак на серверы и сети основывается на использовании большого числа узлов, которые одновременно посылают запросы к целевому серверу, создавая таким образом высокую нагрузку. Цель таких действий – исчерпать ресурсы системы, сделав её недоступной для легитимных пользователей.

Основные методы проведения подобных атак включают отправку большого количества поддельных запросов, переполнение сетевых каналов избыточным трафиком, а также использование уязвимостей серверного программного обеспечения. Злоумышленники активно применяют ботнеты – сети заражённых устройств, которые действуют по заранее определённой команде, парализуя работу целевых систем.

Для организации подобных атак применяются различные инструменты и техники, которые позволяют злоумышленникам наращивать мощность атаки, адаптировать её к изменениям в системе, а также обходить средства противодействия. Эффективность подобных атак напрямую зависит от количества вовлечённых ресурсов и выбранного метода воздействия на сервер или сеть.

Эти агрессивные действия наносят серьёзный урон функционированию сетевых сервисов, вынуждая компании разрабатывать комплексные системы для предотвращения подобных угроз.

Периметр внешней IT-безопасности от ZSC

Наша IT-компания ZSC предлагает надежную защиту для вашей организации с помощью внешнего периметра IT-безопасности, который эффективно защищает данные и сотрудников от DDoS-атак. Мы обеспечиваем безопасность следующим образом:

- Применяем специализированное оборудование, способное выдерживать DDoS-атаки. Независимо от количества запросов, оно фильтрует и блокирует подозрительные, мошеннические и спамовые обращения. Это позволяет избежать перегрузки и обеспечивает стабильную работу сети для ваших сотрудников.

- Используем зашифрованные каналы связи для удаленного доступа к компьютерам, серверам или сетевому оборудованию. Таким образом, корпоративные данные будут доступны только через настроенный нами защищенный туннель, а все другие попытки внешнего доступа будут заблокированы.

- Настраиваем резервное копирование оборудования. В случае, если мошенники завладеют вашим оборудованием, мы быстро восстановим его конфигурацию благодаря системе резервного копирования.

Если вы хотите обеспечить своей компании надежную защиту от DDoS-атак и других киберугроз, обратитесь к нам, и мы предложим оптимальное решение!

Основные методы защиты от DDoS-атак

- Фильтрация трафика: Установка систем, которые отсеивают подозрительные запросы, позволяет минимизировать нагрузку на сервер и предотвращает проникновение вредоносного трафика в сеть.

- Распределение нагрузки: Использование балансировщиков трафика помогает равномерно распределить запросы по нескольким серверам, уменьшая риск перегрузки одного из них.

- Использование CDN: Применение сетей доставки контента способствует ускорению обработки запросов, снижая нагрузку на основной сервер и уменьшая вероятность его перегрузки.

- Настройка правил доступа: Ограничение количества запросов с одного IP-адреса и блокировка подозрительных адресов помогает снизить риск успешной атаки.

- Мониторинг и анализ: Регулярный контроль сетевой активности и использование средств анализа трафика позволяет вовремя выявить подозрительную активность и принять меры для её нейтрализации.

Технические и программные решения

Противодействие современным угрозам, направленным на парализацию серверов и сетей, требует комплексного подхода. Важным аспектом становится применение различных методов, способных минимизировать риски и предотвратить атаки, направленные на перегрузку систем.

Среди наиболее эффективных методов защиты серверов от атак выделяются как аппаратные, так и программные инструменты. Эти решения работают в комплексе, обеспечивая безопасность на различных уровнях сети, начиная от маршрутизации трафика и заканчивая анализом поступающих данных.

Эти методы, применяемые в совокупности, позволяют значительно повысить устойчивость системы к атакам, снизив вероятность их успешного проведения.

Как обеспечить надежную защиту сервера

Современные серверы могут столкнуться с различными угрозами, которые требуют комплексного подхода к обеспечению их безопасности. Для эффективного противодействия атакам необходимо учитывать множество факторов, от методов блокировки нежелательного трафика до постоянного мониторинга сети. Рассмотрим ключевые аспекты, которые помогут защитить ваши серверы от угроз.

Для начала стоит обратить внимание на следующие способы повышения устойчивости системы:

- Фильтрация трафика: Внедрение решений, которые могут идентифицировать и блокировать подозрительный трафик, помогает минимизировать риски. Это может быть реализовано с помощью специальных программных и аппаратных средств.

- Масштабирование ресурсов: Правильное распределение ресурсов и масштабирование серверов позволяет справляться с увеличенными нагрузками и предотвращает их перегрузку.

- Сетевые экраны: Использование фаерволов и сетевых экранов помогает контролировать входящий и исходящий трафик, предотвращая доступ нежелательных источников.

- Мониторинг и анализ: Постоянный мониторинг активности и анализ трафика помогают оперативно выявлять и реагировать на необычные или подозрительные события.

- Резервное копирование: Регулярное создание резервных копий данных помогает восстановить информацию в случае успешной атаки и минимизировать потери.

Понимание того, как и каким образом злоумышленники могут воздействовать на вашу систему, позволяет заранее принять меры предосторожности и разработать эффективные стратегии защиты. Внедрение указанных методов значительно увеличивает шансы на успешное противодействие угрозам и поддержание стабильной работы ваших серверов.

Настройки и оптимизация серверных ресурсов

Одним из важных аспектов является оптимизация использования ресурсов сервера. Это включает в себя настройку аппаратного обеспечения, программного обеспечения и сетевых параметров для повышения их эффективности. Параметры, такие как лимиты ресурсов, очереди обработки запросов и балансировка нагрузки, должны быть настроены таким образом, чтобы обеспечить максимальную продуктивность и минимизировать влияние возможных перегрузок.

Важное значение имеет также мониторинг состояния системы. Постоянное отслеживание и анализ производительности позволяют своевременно выявлять и устранять потенциальные угрозы. Специальные инструменты и программы помогают следить за загрузкой процессора, объемом оперативной памяти и пропускной способностью сети, что в свою очередь позволяет быстро реагировать на аномалии и снижать риски, связанные с атаками.

Не менее важным элементом является использование современных средств и методов противодействия атакам. Среди них можно выделить внедрение систем защиты на уровне сети, использование фаерволов и внедрение решений для распределения нагрузки, что значительно повышает устойчивость сервера к высоким объемам трафика и нежелательным запросам.

Эти подходы помогут вам не только защититься от потенциальных угроз, но и оптимизировать работу серверов, обеспечивая их надежность и эффективность в условиях различных сетевых воздействий.

Облачные технологии для противодействия DDoS

Основные средства, предлагаемые облачными провайдерами, включают:

- Разделение трафика и его маршрутизация через облачные каналы для уменьшения нагрузки на целевые серверы.

- Масштабируемость ресурсов, что позволяет увеличивать мощность защиты по мере роста объема атаки.

- Интеграция с системами аналитики для своевременного обнаружения и нейтрализации вредоносного трафика.

Методы противодействия включают:

- Фильтрация трафика на уровне облачных систем, где вредоносные запросы блокируются до того, как достигнут конечного сервера.

- Использование специализированных решений для распределения нагрузки, которые могут справляться с высокими объемами трафика.

- Внедрение интеллектуальных алгоритмов, которые анализируют трафик и могут отличать легитимные запросы от атакующих.

Эти методы помогают не только снизить риски, но и обеспечить бесперебойную работу сервисов, несмотря на попытки атакующих. Облачные технологии предоставляют гибкость и возможности для масштабирования, что критически важно в условиях постоянных угроз.

Преимущества использования облачных сервисов

Облачные решения предоставляют возможность интеграции с передовыми системами защиты, которые помогают минимизировать риски, связанные с атаками на серверы. Эти средства способны обезопасить ресурсы от массовых сетевых воздействий, которые могут перегрузить инфраструктуру и нарушить её работу.

Важным преимуществом является также масштабируемость таких платформ. Они могут динамически подстраиваться под уровень угроз, обеспечивая гибкую реакцию на атаки, что позволяет эффективно защититься от всплесков трафика и других проблем. Использование облачных сервисов позволяет оптимизировать защиту серверов, обеспечивая тем самым надёжное функционирование систем в условиях повышенных рисков.

Кроме того, облачные решения предоставляют доступ к передовым методам анализа и предотвращения угроз, что способствует более оперативному реагированию на потенциальные атаки и своевременному обновлению средств обороны. Такой подход позволяет не только защитить свои ресурсы, но и поддерживать их стабильную работу в условиях современных вызовов.

Вопрос-ответ:

Что такое DDoS атака и как она может повлиять на мой сервер?

Distributed Denial of Service (DDoS) атака — это кибератака, при которой злоумышленники используют большое количество скомпрометированных устройств для перегрузки серверов, сетей или приложений, создавая избыточный трафик, который затрудняет или делает невозможным нормальное функционирование системы. Это может привести к временной недоступности сайта или сервиса, снижению производительности и, в некоторых случаях, к финансовым потерям, если ваш бизнес зависит от онлайн-платформы. Защита от таких атак включает в себя использование различных методов, таких как фильтрация трафика, увеличение пропускной способности и использование специализированных сервисов для защиты от DDoS.

Читайте о том, как мы обеспечиваем надежную IT-защиту от внешних атак для наших клиентов, в статье «Внешний периметр безопасности».