Как защитить Windows от DDoS атак

Содержание:

- Что такое DDoS-атака на Windows?

- Типы DDoS-атак и их влияние

- Как Windows может стать целью

- Методы защиты от DDoS-атак

- Инструменты для защиты Windows-систем

- Реальные примеры атак и их последствия

- Рекомендации по улучшению безопасности

- Система IT-безопасности от DDoS

- Вопрос-ответ

Современные компьютеры и серверы часто подвергаются подобным атакам, которые нацелены на снижение их эффективности и доступности. Киберпреступники используют различные методы для создания чрезмерной нагрузки, что в итоге приводит к сбоям и отказам в работе важных сервисов. Уязвимости, позволяющие осуществить такие атаки, требуют тщательного анализа и разработки эффективных мер по защите.

Для обеспечения надежной защиты от таких угроз, необходимо учитывать как особенности атакующих методов, так и возможности современных средств безопасности. В данном разделе мы рассмотрим ключевые аспекты, касающиеся защиты от таких атак, и предложим рекомендации по укреплению системной безопасности для предотвращения возможных инцидентов.

Что такое DDoS-атака на Windows?

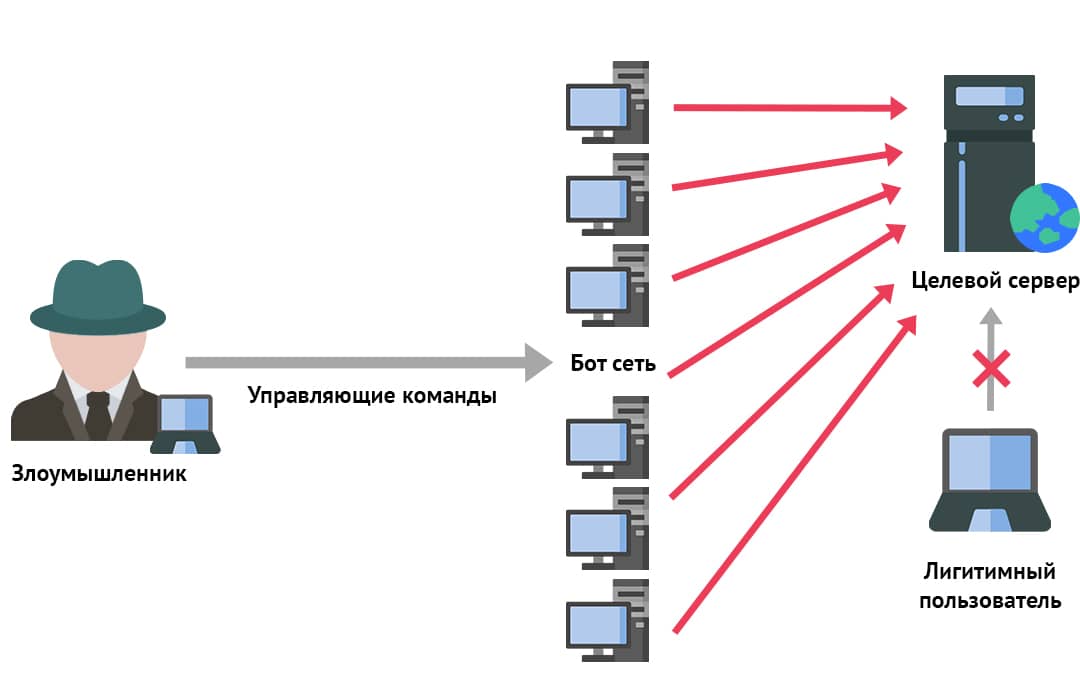

В условиях современных угроз кибербезопасности, компьютерные системы могут стать целью целенаправленных действий, направленных на их перегрузку и нарушение нормальной работы. Это происходит, когда злоумышленники используют множество компьютеров для создания искусственной нагрузки на систему, что может привести к её недоступности для легитимных пользователей.

Такие атаки могут быть особенно разрушительными для платформ, которые широко используются в корпоративных и личных целях. Когда ресурсы системы перегружаются, это может вызвать замедление работы или полный отказ в обслуживании. В результате пользователи сталкиваются с трудностями в доступе к необходимым ресурсам или сервисам.

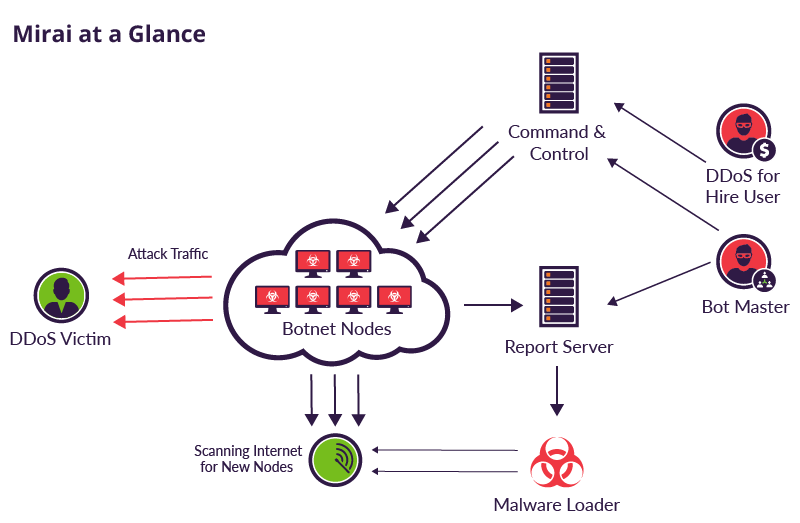

- Атака с использованием ботнетов: нередко злоумышленники используют сеть заражённых компьютеров для генерации большого объема запросов к целевой системе.

- Использование уязвимостей: в некоторых случаях атакующие могут эксплуатировать известные уязвимости в программном обеспечении для увеличения эффективности своей атаки.

- Системы защиты: современные методы защиты включают использование фильтров и средств мониторинга для предотвращения перегрузки ресурсов системы.

Эффективная защита от подобных атак требует комплексного подхода, включая своевременные обновления программного обеспечения и использование специализированных решений для защиты от нежелательной нагрузки.

Типы DDoS-атак и их влияние

В современном цифровом мире существует множество способов, которыми злоумышленники могут нацеливаться на сетевые ресурсы, чтобы нарушить их нормальное функционирование. Эти методы могут значительно варьироваться в зависимости от целей атакующих и используемых технологий. Каждый тип нападения имеет свои особенности и может оказывать различное влияние на целевые системы, от полного прекращения их работы до снижения эффективности работы.

Один из наиболее распространенных методов включает в себя перегрузку целевого сервиса большим количеством запросов, что может привести к его отказу в обслуживании. В других случаях атакующие могут пытаться замедлить работу системы, используя более сложные техники, которые затрудняют нормальное взаимодействие с пользователями. Эти атаки могут быть направлены как на крупные корпоративные сети, так и на отдельные пользователи или веб-сайты.

Каждый из видов таких нападений имеет свои особенности в плане реализации и воздействия, поэтому понимание их характеристик и последствий является ключевым для разработки эффективных стратегий защиты и восстановления систем после инцидентов.

Как Windows может стать целью

Операционные системы, широко используемые в современном цифровом мире, не застрахованы от угроз и атак, которые могут привести к их временной или полной недоступности. Вредоносные действия направлены на создание перегрузок и нарушений в работе таких систем, что может существенно повлиять на их производительность и доступность для пользователей. Злоумышленники ищут способы эксплуатации уязвимостей в программном обеспечении для того, чтобы вызвать сбои и затруднения в функционировании компьютерных систем, используемых на различных устройствах.

Один из наиболее распространенных способов, с помощью которого операционные системы могут стать целью атак, включает в себя использование уязвимостей в сетевых протоколах и приложениях. Злоумышленники могут направлять значительные объемы запросов, чтобы перегрузить ресурсы системы, что приведет к нарушению её нормальной работы. Это может быть вызвано как программными ошибками, так и целенаправленными действиями, направленными на нарушение стабильности работы компьютеров.

Методы защиты от DDoS-атак

В условиях современного интернета особенно важным становится обеспечение надежной защиты от различных форм атак, которые могут привести к перегрузке и сбоям в работе систем. Эффективные меры предосторожности и методы нейтрализации угроз помогают минимизировать риски и поддерживать стабильность работы сетевых ресурсов.

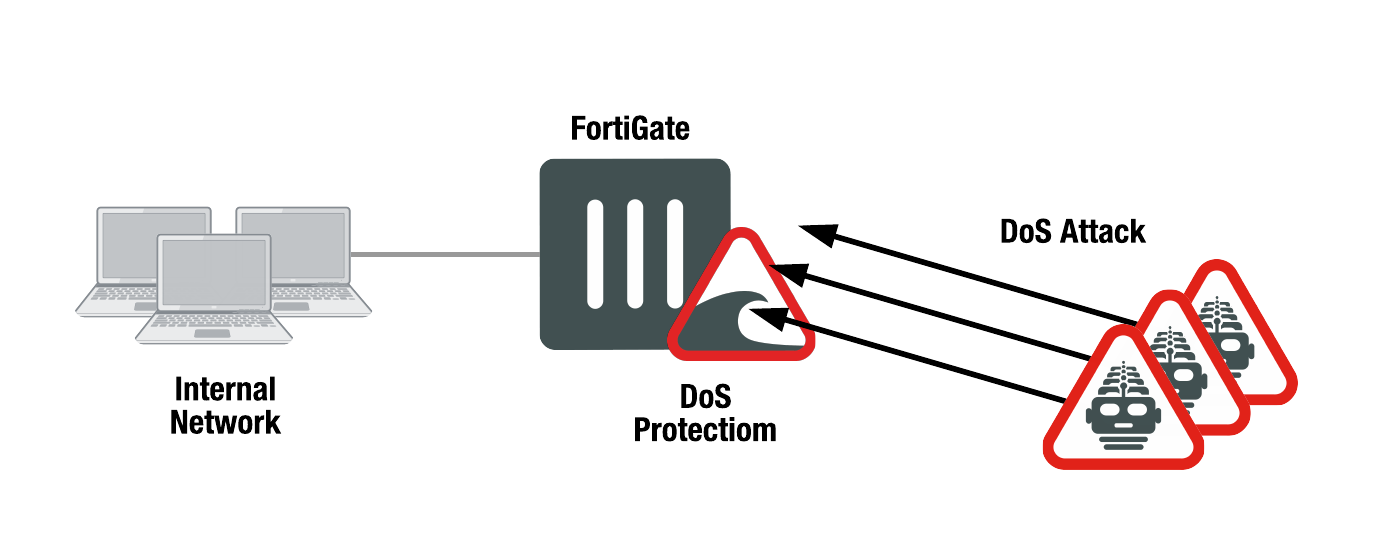

Первый важный шаг – это внедрение систем мониторинга, которые позволяют в реальном времени отслеживать и анализировать входящий трафик. Эти системы могут обнаруживать аномальные активности и своевременно реагировать на подозрительные всплески нагрузки.

Вторым значимым методом является использование решений для фильтрации трафика. Они позволяют блокировать нежелательные запросы до того, как они достигнут целевых серверов, тем самым снижая их нагрузку.

Третья мера – это распределение нагрузки. Включение дополнительных ресурсов и серверов помогает распределить входящие запросы по нескольким узлам, что снижает вероятность перегрузки одного конкретного узла.

Также важно отметить, что регулярное обновление программного обеспечения и настройка защитных механизмов помогают поддерживать высокий уровень безопасности и защищенности.

Инструменты для защиты Windows-систем

В условиях растущих угроз киберпространства важно иметь надёжные решения для обеспечения безопасности ваших вычислительных систем. Современные утилиты и программы способны эффективно защищать от различных видов атак, включая сетевые угрозы и вредоносные программы. Эти инструменты могут предлагать как базовые, так и расширенные возможности для мониторинга и предотвращения потенциальных рисков.

Название инструмента | Описание | Основные функции |

Антивирусное ПО | Программное обеспечение для защиты от вредоносных программ и вирусов. | Сканирование, удаление вредоносных файлов, защита в реальном времени. |

Межсетевой экран | Система для контроля и фильтрации входящего и исходящего трафика. | Блокировка нежелательного трафика, управление правилами доступа. |

Антишпионские утилиты | Инструменты для обнаружения и удаления шпионских программ. | Поиск шпионских программ, удаление, защита от слежки. |

Инструменты для анализа сети | Программы для мониторинга и анализа сетевого трафика. | Мониторинг активности, выявление подозрительных соединений, анализ сетевого трафика. |

Реальные примеры атак и их последствия

Атаки на информационные системы могут иметь серьезные последствия для организаций и частных пользователей. Они могут нарушить работу ключевых сервисов, привести к финансовым убыткам и создать проблемы с репутацией. Рассмотрим несколько конкретных случаев, которые иллюстрируют масштабы ущерба и характер угроз.

Одна из наиболее известных атак была направлена на крупную финансовую компанию, которая пострадала от массового потока запросов. Система компании оказалась перегружена, что привело к полной недоступности онлайн-сервисов в течение нескольких дней. Это вызвало значительные убытки из-за потерянных транзакций и недовольства клиентов.

В другом случае атака затронула государственные учреждения, что вызвало сбои в работе важной инфраструктуры. Проводимые операции по управлению внутренними процессами были приостановлены, что повлияло на эффективность работы и безопасность данных.

Такого рода инциденты подчеркивают важность наличия надежных средств защиты и планов на случай чрезвычайных ситуаций. Результаты таких атак могут быть долгосрочными, затрагивая как финансовое состояние, так и имидж организаций.

Рекомендации по улучшению безопасности

Обеспечение надежности и защиты систем от различных угроз требует комплексного подхода. Для повышения устойчивости к атакам и уязвимостям важно внедрить ряд стратегий и мероприятий, направленных на защиту данных и поддержание целостности ресурсов. Каждый шаг в этом направлении способствует укреплению безопасности и снижению рисков.

1. Обновление программного обеспечения: регулярное обновление системных компонентов и приложений позволяет устранять известные уязвимости. Обновления часто включают исправления безопасности, которые помогают предотвратить эксплуатацию слабых мест в программном обеспечении.

2. Использование защитных решений: установка и настройка надежных антивирусных программ и межсетевых экранов существенно увеличивает защиту от вредоносного ПО и несанкционированного доступа. Эти инструменты помогают мониторить и блокировать подозрительную активность в реальном времени.

3. Контроль доступа: внедрение строгих правил доступа и авторизации помогает защитить критические данные от несанкционированного использования. Настройка прав пользователей и учетных записей обеспечивает контроль над тем, кто и какие действия может выполнять в системе.

4. Регулярное резервное копирование: создание резервных копий данных позволяет восстановить систему и информацию в случае атак или других инцидентов. Хранение резервных копий в безопасных местах предотвращает потерю данных и минимизирует последствия потенциальных атак.

5. Обучение пользователей: обучение сотрудников основам безопасности и осведомленности об угрозах помогает предотвратить случайные ошибки, которые могут привести к компрометации системы. Важность осторожного обращения с подозрительными ссылками и вложениями нельзя переоценить.

Применение данных рекомендаций способствует значительному улучшению безопасности и защите ресурсов от потенциальных угроз, обеспечивая стабильную и безопасную работу систем.

Система IT-безопасности от DDoS

Современный бизнес все чаще сталкивается с такими угрозами, как DDoS-атаки, мошенничество, взломы и блокировка корпоративной информации. Эти риски несут серьезные финансовые потери, часто исчисляемые миллионами рублей. Компания ZSC предлагает своим клиентам надёжное решение — комплексную систему IT-безопасности, которая эффективно защищает от всех типов цифровых угроз.

Основой нашей системы безопасности является предотвращение несанкционированного доступа из внешней сети в корпоративную. Мы создаём непроницаемый барьер, который не позволяет неавторизованным данным и пользователям проникнуть внутрь вашей инфраструктуры.

Что входит в наш комплекс IT-решений?

- Защита сети снаружи: доступ возможен только через надёжные VPN-каналы.

- Полный аудит существующих правил доступа с целью устранения уязвимостей.

- Тонкая настройкаFirewall для эффективного управления трафиком и защиты данных.

- Интеллектуальная балансировка интернет-каналов для стабильной работы сети.

- Автоматическое обновление сетевого оборудования и чёткое разграничение прав доступа.

Мы предлагаем комплексную защиту, которая полностью закрывает все возможные лазейки для внешних угроз. Если вы хотите обезопасить свой бизнес от кибератак, обратитесь в ZSC. Мы разработаем и внедрим решение, которое идеально подойдет именно вам.

Все подробности безопасности, которую можете получить, читайте статью«Безопасный доступ в сеть».

Вопрос-ответ

Какие признаки могут указывать на то, что ваш сервер Windows подвергся DDoS-атаке?

Основные признаки DDoS-атаки на сервер Windows включают необычно высокий уровень трафика, замедление работы системы или отдельных приложений, частые сбои и ошибки, а также непредвиденные задержки в сети. Вы также можете заметить резкое увеличение использования сетевых ресурсов или процессов, которые потребляют много ресурсов. Мониторинг сетевого трафика и использование специализированных инструментов для анализа могут помочь определить, что ваш сервер подвергся атаке. Важно также обратить внимание на необычные сообщения в журналах событий Windows, которые могут указывать на проблемы с сетевыми соединениями или перегрузку системы.

Какие меры можно предпринять для защиты серверов Windows от DDoS-атак?

Защита серверов Windows от DDoS-атак требует комплексного подхода. Во-первых, важно использовать надежное средство защиты от атак, такое как специализированное программное обеспечение для защиты от DDoS. Во-вторых, можно внедрить решения для фильтрации трафика, такие как сетевые экраны и системы предотвращения вторжений. Также рекомендуется настроить балансировщики нагрузки, которые помогут распределить трафик по нескольким серверам, уменьшая нагрузку на один конкретный сервер. Кроме того, важно регулярно обновлять системы и применять патчи безопасности, чтобы устранить известные уязвимости. Не забывайте также про резервное копирование данных и создание планов реагирования на инциденты, чтобы минимизировать последствия атаки.

Можно ли предотвратить DDoS-атаку, или только уменьшить ее последствия?

Предотвратить DDoS-атаку полностью может быть сложно, так как атаки могут быть достаточно масштабными и сложными. Однако можно значительно уменьшить вероятность успешной атаки и её последствия. Это достигается путем внедрения различных мер предосторожности, таких как использование фильтров трафика, повышение устойчивости серверов, настройка систем предотвращения атак и мониторинг сети. Регулярное обновление программного обеспечения и своевременное реагирование на угрозы также помогают улучшить защиту. Поддержка провайдеров облачных услуг, предлагающих услуги защиты от DDoS-атак, может стать дополнительной мерой по повышению безопасности.

Какие инструменты и программное обеспечение могут помочь в защите Windows-серверов от DDoS-атак?

Для защиты Windows-серверов от DDoS-атак можно использовать различные инструменты и программное обеспечение. Одним из таких инструментов являются специализированные решения для защиты от DDoS, такие как Cloudflare, Arbor Networks или Akamai Kona Site Defender, которые предлагают продвинутые возможности фильтрации и распределения трафика. Также можно использовать антивирусные программы и системы предотвращения вторжений (IPS), такие как McAfee или Symantec, которые имеют функции защиты от сетевых угроз. Настройка брандмауэров и сетевых экранов, таких как Windows Defender Firewall или сторонние решения, также играет важную роль в предотвращении несанкционированного доступа и управления трафиком. Кроме того, важно использовать системы мониторинга и анализа трафика, такие как Wireshark или SolarWinds, для своевременного обнаружения и реагирования на подозрительные активности в сети.

Читайте также:

- Защита WiFi-сети от DDoS-атак

- Защита от DDoS-атак на Ubuntu с помощью эффективных методов

- Эффективная защита от DDoS-атак с помощью прокси

- Эффективные средства защиты от DDoS атак

- Эффективные методы защиты от DOS и DDoS атак

- Эффективные методы защиты от DDoS атак на IP-адреса

- Как защититься от DDoS-атаки по IP-адресу

- Эффективная защита от DDoS атак с помощью Firewall

- Как защитить сервер от DDoS атак