Эффективные средства защиты от DDoS атак

Содержание:

- Обзор современных методов защиты от DDoS

- Полноценная система IT-безопасности от ZSC

- Как выявить ранние признаки DDoS-атаки

- Сравнение аппаратных и программных решений против DDoS

- Стратегии предотвращения массовых кибератак

- Роль облачных сервисов в борьбе с DDoS

- Эффективность использования CDN против DDoS

- Вопрос-ответ

Сегодня существует множество подходов, направленных на сохранение работоспособности онлайн-платформ. Эти решения включают как программные, так и аппаратные компоненты, которые могут работать как отдельно, так и в комплексе. Каждый из них играет свою роль в защите интернет-ресурсов, помогая предотвратить негативные последствия избыточного трафика.

Грамотная защита требует интеграции нескольких уровней обороны, чтобы обеспечить устойчивость к различным сценариям. Независимо от характера угрозы, важно выбрать эффективные инструменты, способные обеспечить необходимый уровень безопасности и защитить ваш ресурс от возможных угроз.

Обзор современных методов защиты от DDoS

Сложные и многоуровневые механизмы обороны позволяют эффективно противостоять цифровым угрозам, которые могут привести к нарушению работы сайтов и онлайн-сервисов. Современные технологии направлены на предотвращение перегрузок, улучшение стабильности и повышение безопасности инфраструктуры.

- Фильтрация трафика: осуществляется на различных уровнях сети и позволяет выявить и блокировать подозрительные потоки данных, не допуская их до конечных серверов.

- Анализ поведения: использование машинного обучения для выявления аномалий в активности пользователей, что помогает оперативно реагировать на нестандартные ситуации и предотвращать негативные последствия.

- Глобальные распределенные сети: включение в архитектуру системы распределённых серверов, которые берут на себя нагрузку, распределяя её равномерно и снижая риск перегрузки.

- Интеллектуальные прокси-сервисы: промежуточные узлы, которые фильтруют и перенаправляют трафик, обеспечивая безопасность внутренней инфраструктуры от внешних угроз.

- Шифрование данных: обеспечение защищенной передачи данных, что затрудняет возможность использования уязвимостей в канале связи для осуществления атак.

Полноценная система IT-безопасности от ZSC

Цифровые угрозы, такие как DDoS-атаки, мошенничество, взломы и блокировка корпоративных данных, становятся все более опасными для бизнеса, нанося ущерб, исчисляемый миллионами рублей. Мы в ZSC предлагаем своим клиентам комплексную систему IT-безопасности, которая надёжно защищает от этих рисков.

Наш подход основан на следующем:

- Основной принцип работы: предотвращение несанкционированного доступа из внешней сети в корпоративную. Мы блокируем любые попытки проникновения неавторизованных пользователей и данных.

- Состав комплекса IT-решений защиты:

– Запрет подключения к сети снаружи без использования защищённых VPN-каналов.

– Проведение полного аудита существующих правил доступа для выявления и устранения уязвимостей.

– Тонкая настройка Firewall для эффективной фильтрации и защиты трафика.

– Интеллектуальная балансировка интернет-каналов для оптимальной работы сети.

– Автоматизация обновления сетевого оборудования и строгая сегментация прав доступа.

Если вам требуется надежная и полная защита бизнеса от внешних IT-угроз, обращайтесь в ZSC. Мы подберем для вас лучшее решение, обеспечивающее максимальную безопасность.

Все подробности безопасности, которую можете получить, читайте статью«Безопасный доступ в сеть».

Как выявить ранние признаки DDoS-атаки

Обнаружение проблем с доступностью ресурсов на начальных этапах играет ключевую роль в предотвращении негативных последствий. Важно своевременно определить, что происходит нечто необычное, чтобы принять меры и минимизировать ущерб.

Замедление работы системы – один из первых индикаторов, на который стоит обратить внимание. Если ваши сервисы внезапно начинают работать медленнее, чем обычно, это может свидетельствовать о начале перегрузки.

Также стоит следить за внезапным ростом объема трафика. Резкое увеличение количества запросов, поступающих на сервер, может быть сигналом надвигающейся проблемы.

Неправильная работа отдельных компонентов или частые ошибки на странице могут говорить о том, что система не справляется с нагрузкой. Если клиенты начинают жаловаться на перебои в работе, это повод для немедленной проверки.

Особое внимание стоит уделить подозрительным IP-адресам, которые пытаются подключиться к вашему ресурсу. Если в логах появляются IP из нехарактерных для вашего региона мест, это может быть признаком внешнего воздействия.

Регулярный мониторинг и анализ работы системы позволят выявить проблему на ранней стадии и быстро принять меры для ее устранения.

Сравнение аппаратных и программных решений против DDoS

В современных условиях защиты сетевой инфраструктуры выбор между аппаратными и программными подходами к блокировке враждебного трафика становится актуальным вопросом. Каждое из этих решений имеет свои преимущества и недостатки, которые зависят от специфики применения, потребностей бизнеса и уровня угроз. Рассмотрим ключевые особенности и различия этих подходов, чтобы помочь понять, какой из них лучше соответствует вашим потребностям.

Аппаратные решения представляют собой специализированные устройства, которые интегрируются в инфраструктуру и выполняют функции фильтрации на уровне сетевого оборудования. Они обеспечивают высокую скорость обработки данных и обладают высокой устойчивостью к нагрузкам, но их внедрение требует значительных финансовых вложений и времени на установку. Эти устройства часто используют в крупных организациях, где важна мгновенная реакция на возможные угрозы и высокая производительность.

Программные решения, в свою очередь, базируются на установке и настройке приложений, которые контролируют и анализируют трафик в режиме реального времени. Они более гибкие и позволяют быстро адаптироваться к изменениям в окружении, при этом требуют меньше затрат на внедрение. Однако программные подходы могут зависеть от производительности используемых серверов и могут оказаться менее эффективными в условиях очень высокой нагрузки.

Выбор между этими подходами определяется конкретными требованиями и возможностями компании. Аппаратные системы подходят для организаций с большим объемом трафика и высокими требованиями к скорости реакции, тогда как программные решения более предпочтительны для гибких и экономически эффективных решений, особенно в условиях среднего бизнеса или облачной инфраструктуры.

Стратегии предотвращения массовых кибератак

Современный цифровой мир требует применения продуманных подходов к обеспечению безопасности информационных систем. Для этого важно разрабатывать и реализовывать комплексные меры, направленные на повышение защищенности инфраструктуры и минимизацию рисков несанкционированного доступа.

- Проактивный мониторинг: постоянное наблюдение за состоянием сети и анализ данных позволяют своевременно выявлять аномалии и устранять угрозы до того, как они нанесут ущерб.

- Многоуровневая защита: использование различных уровней безопасности, таких как фильтрация трафика, шифрование данных и системы обнаружения вторжений, помогает создать надежный барьер для потенциальных нарушителей.

- Регулярное обновление программного обеспечения: поддержание актуальности программного обеспечения, включая операционные системы и приложения, снижает вероятность использования уязвимостей, известных злоумышленникам.

- Разработка планов реагирования на инциденты: наличие четкого плана действий в случае угрозы помогает оперативно принимать меры по защите и восстановлению работы систем.

- Обучение сотрудников: повышение осведомленности персонала о киберугрозах и методах их предотвращения играет ключевую роль в обеспечении безопасности компании.

Роль облачных сервисов в борьбе с DDoS

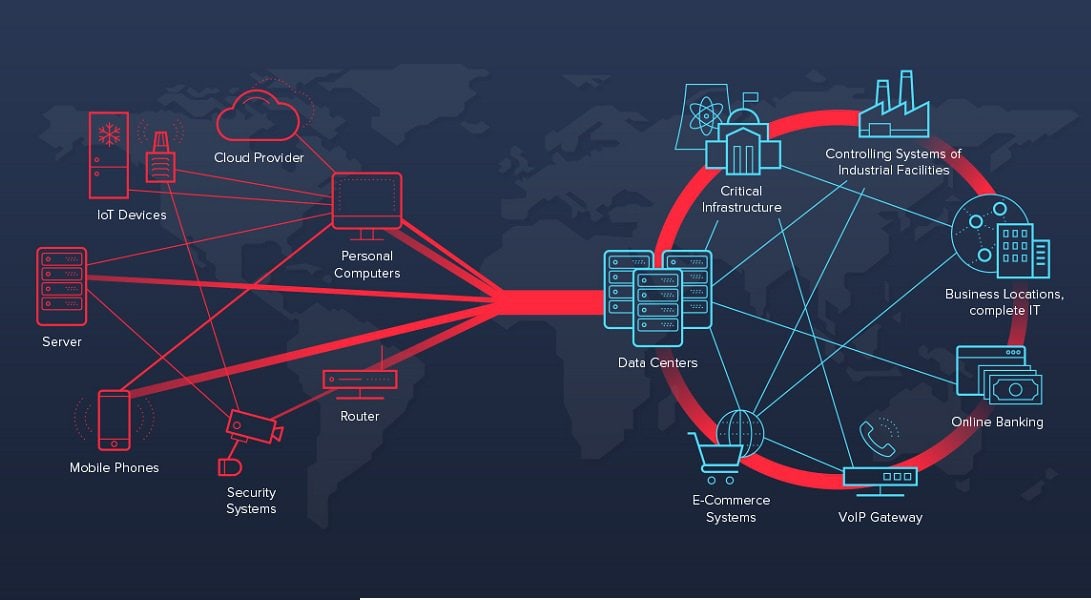

Современные облачные технологии играют ключевую роль в защите цифровых инфраструктур. Используя глобальную распределённую сеть, такие решения способны эффективно распределять нагрузку, предотвращая перегрузку серверов и минимизируя риски перебоев в работе.

Одним из важных преимуществ облачных платформ является их способность автоматически масштабироваться. Это означает, что в моменты пиковых нагрузок ресурсы динамически адаптируются, обеспечивая стабильность и доступность онлайн-сервисов. Кроме того, они предлагают возможность анализа трафика в реальном времени, что позволяет оперативно выявлять подозрительную активность и принимать меры.

Не менее важным аспектом является гибкость настройки защитных механизмов. В зависимости от потребностей бизнеса, облачные провайдеры предоставляют различные уровни защиты, интегрируя их в единую систему управления. Это даёт возможность обеспечить безопасность как для небольших сайтов, так и для крупных корпораций.

Таким образом, облачные технологии становятся важнейшим элементом в поддержании устойчивости и надёжности цифровых сервисов, позволяя минимизировать риски, связанные с внешними угрозами.

Эффективность использования CDN против DDoS

Современные технологии распределения контента помогают значительно снизить нагрузку на серверы и повысить их устойчивость к перегрузкам. В этой статье рассмотрим, как работа распределенных сетей может улучшить защиту вашего сайта.

CDN, или распределенная сеть доставки, размещает копии контента на серверах, расположенных по всему миру. Это позволяет уменьшить время отклика и перераспределить запросы, что в свою очередь снижает риск перегрузки основного сервера.

Рассмотрим ключевые преимущества использования CDN:

Преимущество | Описание |

Глобальное распределение нагрузки | Запросы обрабатываются ближайшими серверами, что снижает нагрузку на основной источник и улучшает время отклика для пользователей. |

Фильтрация нежелательного трафика | CDN способен блокировать подозрительные запросы, прежде чем они достигнут основного сервера, что позволяет защитить его от перегрузки. |

Балансировка нагрузки | Распределение трафика между несколькими узлами позволяет избежать критических пиковых нагрузок и повысить общую надежность работы ресурса. |

Использование CDN является важной частью комплексной защиты интернет-ресурсов, обеспечивая высокую скорость работы и устойчивость к различным типам угроз.

Вопрос-ответ

Какие основные методы защиты от DDoS-атак существуют?

Существует несколько основных методов защиты от DDoS-атак. Во-первых, это фильтрация трафика, когда подозрительные запросы блокируются еще на входе в сеть. Во-вторых, использование CDN (Content Delivery Network), которая распределяет нагрузку на серверы и помогает избежать перегрузки. В-третьих, важна настройка серверов на отказоустойчивость и резервирование. Также популярным методом является использование специализированного программного обеспечения или облачных сервисов, которые мониторят и предотвращают DDoS-атаки в реальном времени.

Как работает фильтрация трафика при защите от DDoS-атак?

Фильтрация трафика направлена на анализ входящих запросов и отсеивание подозрительных или вредоносных. Она может работать на разных уровнях, начиная с анализа заголовков пакетов данных и заканчивая отслеживанием аномалий в трафике, таких как слишком большое количество запросов от одного IP-адреса. Фильтры могут быть настроены на блокировку определенных IP-адресов, географических регионов или даже типов устройств. Таким образом, фильтрация помогает предотвратить перегрузку сервера и защитить ресурсы от DDoS-атак.

Какие преимущества использования CDN при защите от DDoS-атак?

CDN (Content Delivery Network) распределяет запросы пользователей по множеству серверов, расположенных в разных регионах мира. Это позволяет снизить нагрузку на основной сервер и предотвратить его перегрузку в случае DDoS-атаки. Кроме того, CDN может кэшировать содержимое сайта, что снижает количество обращений к исходному серверу. В случае атаки, запросы злоумышленников распределяются по сети CDN, и нагрузка не концентрируется в одном месте, что делает атаку менее эффективной. Также, многие CDN включают встроенные механизмы защиты от DDoS, такие как анализ трафика и автоматическая фильтрация подозрительных запросов.

Может ли использование VPN помочь защититься от DDoS-атак?

Использование VPN может помочь снизить риск DDoS-атаки, но это не является полноценным решением. VPN скрывает реальный IP-адрес пользователя, что усложняет злоумышленникам возможность направить атаку на конкретную цель. Однако, если атакуется сам VPN-сервер, то защита может оказаться неэффективной. Для более надежной защиты от DDoS-атак следует использовать дополнительные методы, такие как фильтрация трафика, использование CDN и специализированных решений для защиты от DDoS.

Читайте также:

- Защита WiFi-сети от DDoS-атак

- Защита от DDoS-атак на Ubuntu с помощью эффективных методов

- Эффективная защита от DDoS-атак с помощью прокси

- Эффективные методы защиты от DOS и DDoS атак

- Как защитить Windows от DDoS атак

- Эффективные методы защиты от DDoS атак на IP-адреса

- Как защититься от DDoS-атаки по IP-адресу

- Эффективная защита от DDoS атак с помощью Firewall

- Как защитить сервер от DDoS атак