Как остановить DDoS атаки и защитить ваш сайт

Содержание:

- Понимание угрозы DDoS-атак

- Как работают DDoS-атаки

- Основные методы защиты от DDoS

- Обеспечьте IT-безопасность своего бизнеса от DDoS-атак

- Применение фильтрации трафика

- Роль облачных решений в безопасности

- Использование CDN для предотвращения атак

- Рекомендации по созданию плана реагирования

- Вопрос-ответ

Для эффективного предотвращения таких проблем необходимо использовать различные методы и стратегии. Ключевым аспектом является своевременное обнаружение признаков потенциальной атаки и внедрение защитных механизмов, способных минимизировать ущерб. Применение современных технологий и надежных решений позволяет существенно повысить уровень безопасности и обеспечить бесперебойное функционирование систем даже в условиях серьёзных угроз.

В этом разделе мы рассмотрим лучшие практики и технологии, которые помогут вам справиться с подобными вызовами, обеспечивая устойчивость ваших ресурсов и защиту от нежелательных вмешательств.

Понимание угрозы DDoS-атак

Сетевые атаки, направленные на перегрузку ресурсов и нарушение работы онлайн-сервисов, становятся все более распространенными и изощренными. Такие атаки могут нанести серьезный ущерб как компаниям, так и отдельным пользователям, блокируя доступ к важной информации и услугам.

Важные аспекты, которые следует учитывать при рассмотрении подобных угроз:

- Масштаб атаки: эти инциденты могут варьироваться от небольшой нагрузки до масштабного удара, вызывающего полный сбой системы.

- Цели атак: нападения могут быть направлены на различные объекты, включая веб-сайты, серверы и сетевые устройства.

- Методы атаки: злоумышленники используют различные подходы, чтобы перегрузить системы, включая отправку огромного количества запросов и использование уязвимостей в программном обеспечении.

- Последствия: результатом может стать замедление работы системы, временная недоступность сервисов или даже полное их отключение.

Понимание этих аспектов помогает лучше подготовиться к защите от потенциальных угроз и минимизировать последствия от таких атак.

Как работают DDoS-атаки

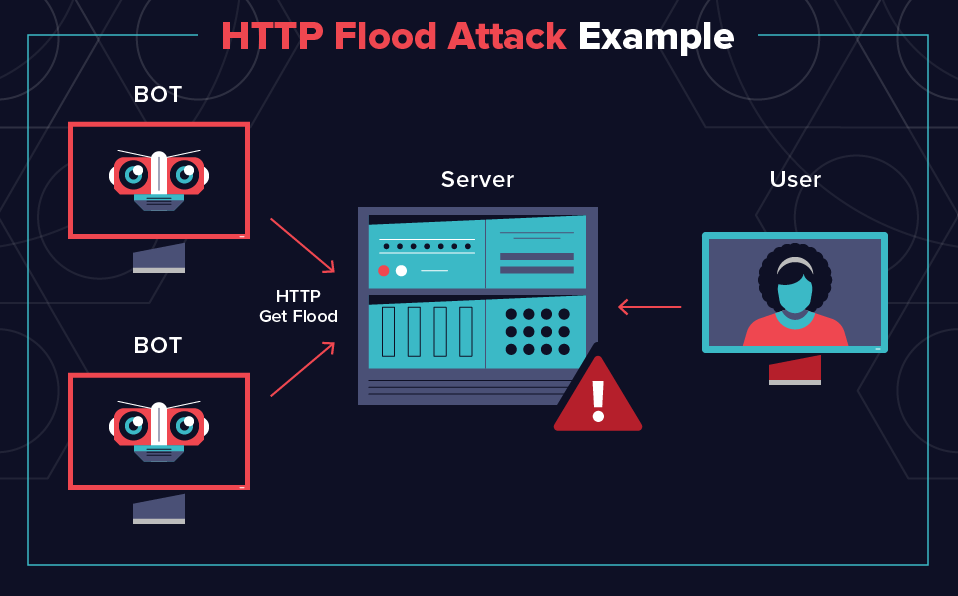

Атаки, направленные на перегрузку компьютерных систем, могут иметь разрушительные последствия. Принцип их работы заключается в стремлении создать настолько большой поток запросов или данных, что целевая система или сеть не успевает их обработать. В результате этого ресурс становится недоступен для обычных пользователей или функционирует с существенными перебоями.

В основе таких атак лежит использование множества устройств, которые одновременно направляют запросы на один и тот же сервер. Эти устройства, как правило, заражены вредоносным программным обеспечением, которое позволяет злоумышленникам управлять ими удалённо. Существует несколько основных этапов, через которые проходит подобная атака:

- Подготовка: создание и распространение вредоносного ПО, которое устанавливается на устройствах пользователей. Эти устройства становятся частью так называемого ботнета.

- Запуск атаки: злоумышленники инициируют атаку, отправляя огромное количество запросов на целевой сервер или сеть, используя ботнет.

- Анализ и выполнение: атака направлена на создание перегрузки, что приводит к снижению производительности или полной недоступности ресурсов.

Для защиты от таких атак важно обеспечить надежную инфраструктуру и использовать средства, которые могут эффективно фильтровать трафик и предотвращать перегрузки.

Основные методы защиты от DDoS

В современном цифровом мире важно защитить системы от негативного воздействия, когда ресурсы и услуги становятся недоступными из-за чрезмерного потока запросов. Эффективная защита включает в себя несколько ключевых стратегий, направленных на поддержание доступности и стабильности работы онлайн-сервисов. Эти методы помогают минимизировать риски и обеспечивают бесперебойную работу ресурсов даже в условиях повышенной нагрузки.

1. Использование облачных решений. Один из наиболее популярных подходов – перенаправление трафика через облачные сервисы, которые предлагают масштабируемую защиту от атак. Эти сервисы способны эффективно справляться с большими объемами трафика и обеспечивать непрерывность работы.

2. Настройка фильтрации трафика. Системы фильтрации помогают блокировать нежелательные запросы до того, как они достигнут целевой системы. Это может включать в себя использование списков черных и белых IP-адресов, а также анализ поведения запросов.

3. Синхронизация с поставщиками услуг. Сотрудничество с интернет-провайдерами и специализированными компаниями по безопасности может обеспечить дополнительный уровень защиты. Эти партнеры могут предоставить ресурсы для распределения нагрузки и устранения угроз на ранних стадиях.

4. Обновление и поддержка инфраструктуры. Регулярное обновление программного обеспечения и аппаратных средств помогает закрыть уязвимости и улучшить защиту. Современные решения включают в себя встроенные механизмы для противодействия атакам, которые следует активно использовать.

5. Применение ограничений и правил. Настройка лимитов на количество запросов от одного источника и установка правил для обработки подозрительного трафика могут существенно снизить вероятность успешной атаки. Это включает в себя использование rate limiting и другие методы контроля запросов.

Сочетание этих методов позволяет значительно повысить уровень защиты и обеспечить надежность работы онлайн-сервисов даже в условиях атаки. Эффективная стратегия защиты должна быть многослойной и адаптироваться к постоянно меняющимся условиям угроз.

Обеспечьте IT-безопасность своего бизнеса от DDoS-атак

Представьте, что ваш бизнес – это тщательно охраняемая крепость, и мы – строители ее неприступных стен. Мы настраиваем для вас внешний периметр безопасности, который решает все задачи по защите вашей IT-инфраструктуры:

- Останавливает вирусные атаки и вредоносное ПО, как стражи на воротах.

- Защищает корпоративные сети от внешних взломов, словно укрепленные стены.

- Борется с интернет-мошенничеством и предотвращает кражу данных, как хитроумные ловушки.

- Блокирует любые внешние вторжения, создавая надежные барьеры.

Но наша защита – это не просто стена, а проактивная оборона, которая не только справляется с известными угрозами, но и распознает новые, которые могут появиться на горизонте. Даже если вредоносное ПО проберётся внутрь, оно будет изолировано и блокировано на одном устройстве, где его устранение станет легким.

Наши специалисты работают по новым правилам доступа и стандартам обслуживания, внедряя передовые политики безопасности, чтобы ваша крепость была всегда на высоте.

Ищете надежную защиту для вашего бизнеса от внешних IT-угроз? Свяжитесь с нами, и мы создадим для вас идеальное решение, которое станет надёжной опорой вашей цифровой крепости.

Со всей информацией о том, как мы обеспечивает IT-безопасность наших клиентов, можно прочитать в статье «Безопасный доступ: внешний периметр безопасности».

Применение фильтрации трафика

Фильтрация трафика представляет собой важный метод защиты сетевых ресурсов от нежелательных нагрузок и атак. Основная идея этого подхода заключается в проверке и отбрасывании подозрительных или вредоносных данных еще до их попадания на сервер. Это позволяет сохранить производительность системы и обеспечить бесперебойную работу ресурсов.

Для эффективного применения фильтрации трафика используются различные технологии и алгоритмы, которые анализируют входящие пакеты данных и определяют, являются ли они безопасными или представляют угрозу. В зависимости от типа угрозы, могут применяться разные уровни фильтрации, от простого блокирования на основе IP-адресов до более сложного анализа поведения трафика.

Важным аспектом является настройка фильтров так, чтобы они не только блокировали вредоносные данные, но и не затрудняли работу легитимного трафика. Правильная конфигурация позволяет оптимизировать защиту и минимизировать влияние на пользовательский опыт.

Роль облачных решений в безопасности

Облачные платформы предлагают ряд преимуществ, включая распределение нагрузки и автоматизированное обнаружение подозрительной активности. Они позволяют эффективно справляться с возросшими требованиями к обработке данных и обеспечивают постоянный мониторинг состояния систем. Благодаря этим возможностям можно быстро адаптироваться к изменяющимся условиям и минимизировать потенциальные риски.

Применение облачных решений в области безопасности помогает не только предотвратить угрозы, но и оперативно реагировать на инциденты, снижая потенциальный ущерб. Внедрение таких технологий позволяет организациям сосредоточиться на основном бизнесе, не отвлекаясь на сложные аспекты защиты информационных систем.

Использование CDN для предотвращения атак

Система распределения контента (CDN) представляет собой мощный инструмент для защиты веб-ресурсов от различных форм атаки. Основная идея заключается в том, чтобы перенаправить трафик через сеть серверов, размещенных в разных географических точках. Это помогает снизить нагрузку на основной сервер и улучшить общую стабильность работы сайта.

CDN функционирует, распределяя данные по множеству узлов, что затрудняет злоумышленникам возможность сосредоточить свои усилия на одном сервере. В случае атаки часть трафика будет обрабатываться на удаленных серверах, что позволяет основному ресурсу оставаться доступным для легитимных пользователей.

Кроме того, CDN часто включает в себя инструменты для анализа трафика и фильтрации запросов, что помогает выявлять и блокировать подозрительные активности до того, как они достигнут основного сервера. Это делает ресурс менее уязвимым и значительно повышает его защиту.

Рекомендации по созданию плана реагирования

Определите ключевые цели и задачи на этапе разработки плана. Убедитесь, что все участники процесса понимают, какие системы и данные требуют особой защиты, и какие последствия могут наступить в случае нарушения их безопасности.

Разработайте четкие процедуры для выявления угроз и реагирования на них. Включите в план детализированные инструкции по действиям в экстренных ситуациях, распределению ролей и ответственности среди сотрудников. Эффективное распределение задач помогает оперативно устранять проблемы и минимизировать их последствия.

Периодически тестируйте и обновляйте план, чтобы убедиться в его актуальности и эффективности. Проведение регулярных тренировок и симуляций позволяет выявлять слабые места и улучшать процедуры реагирования. Убедитесь, что все изменения в инфраструктуре и новых угрозах своевременно отражаются в плане.

Постоянное совершенствование стратегии защиты и готовность к быстрой реакции являются ключевыми факторами для обеспечения безопасности и стабильности вашей информационной системы.

Вопрос-ответ

Какие методы существуют для защиты от DDoS-атак?

Существует несколько методов защиты от DDoS-атак, которые можно использовать для обеспечения безопасности вашего сайта. Фильтрация трафика: использование специализированного ПО или сервисов, которые анализируют и фильтруют входящий трафик, позволяя только легитимные запросы достигать сервера. Использование CDN (Content Delivery Network): размещение вашего контента на сетях доставки контента помогает распределить нагрузку и защитить сервер от перегрузок. Анализ трафика и обнаружение аномалий: внедрение систем мониторинга, которые отслеживают трафик и выявляют подозрительную активность, что позволяет вовремя реагировать на угрозы. Масштабирование ресурсов: автоматическое увеличение серверных ресурсов при обнаружении увеличенного трафика помогает справляться с временными нагрузками. Обращение к провайдерам защиты от DDoS: специализированные компании предоставляют услуги по защите от DDoS-атак и могут предложить более комплексные решения для вашего бизнеса.

Могут ли стандартные антивирусные программы защитить от DDoS-атак?

Стандартные антивирусные программы не предназначены для защиты от DDoS-атак. Антивирусы обычно фокусируются на защите от вредоносных программ, таких как вирусы, трояны и шпионские программы. DDoS-атаки требуют специальных решений, таких как системы фильтрации трафика, решения для распределения нагрузки и защиты на уровне сети. Поэтому для эффективной защиты от DDoS-атак необходимо использовать специализированные инструменты и сервисы, которые могут справиться с большим объемом трафика и выявить аномалии.

Какие могут быть последствия для бизнеса, если DDoS-атака окажется успешной?

Успешная DDoS-атака может иметь серьезные последствия для бизнеса. Финансовые потери: прямые финансовые убытки из-за снижения доходов от продаж и услуг, а также затраты на восстановление нормальной работы и на защиту от будущих атак. Ущерб репутации: постоянные сбои в работе сайта могут подорвать доверие клиентов и привести к негативным отзывам, что в свою очередь может повлиять на репутацию компании. Нарушение бизнес-процессов: прерывание работы онлайн-сервисов может привести к задержкам в выполнении заказов, потерям в бизнесе и снижению общего уровня обслуживания клиентов. Затраты на восстановление: восстановление после атаки требует времени и ресурсов, включая затраты на улучшение инфраструктуры и внедрение новых мер безопасности. Юридические риски: в некоторых случаях нарушения могут повлиять на соблюдение законодательных требований по защите данных, что может привести к юридическим последствиям.

Какие меры можно принять для защиты от DDoS-атак и минимизации их последствий?

Существует несколько стратегий и инструментов для защиты от DDoS-атак. Использование сетевых фильтров и брандмауэров: современные брандмауэры и фильтры могут блокировать подозрительный трафик до того, как он достигнет вашего сервера. Это поможет уменьшить количество вредоносных запросов, которые доходят до вашего сайта. Распределение нагрузки (Load Balancing): распределение трафика между несколькими серверами может уменьшить нагрузку на один сервер и сделать систему более устойчивой к атакам. Анализ и мониторинг трафика: использование систем мониторинга, которые анализируют трафик в реальном времени и могут обнаружить аномалии или всплески, связанные с DDoS-атаками. Услуги защиты от DDoS: специальные сервисы и компании, предлагающие защиту от DDoS-атак, могут обеспечить дополнительный уровень безопасности. Они используют масштабируемую инфраструктуру для фильтрации и блокировки вредоносного трафика. Оптимизация серверной инфраструктуры: настройка серверов и приложений для работы в условиях высокой нагрузки, а также увеличение пропускной способности может помочь справиться с временными всплесками трафика. Эти меры могут существенно снизить риск успешной атаки и минимизировать её последствия, но важно помнить, что идеального решения не существует. Регулярное обновление и улучшение защиты – ключ к успешной обороне от DDoS-атак.

Читайте также:

- Что делать при DDoS-атаке: эффективные методы защиты

- Как защитить свой сайт от DDoS-атак

- Как защитить VDS от DDoS атак и сохранить стабильность сервера

- Как защитить роутер от DDoS атаки и обезопасить свою сеть

- Как защититься от DDoS атак и минимизировать риски

- Как защититься от DDoS-атак на устройствах Cisco

- DDoS-атаки в 2023 году: тенденции и защита

- Защита VPS от DDoS – выбор и преимущества

- Как работают сервисы защиты от DDoS атак