Особенности проектирования видеонаблюдения для многоэтажных офисов

Содержание:

- Анализ планировки офиса и определение зон контроля

- Выбор оптимальных типов камер для разных помещений

- Расчет количества и расположения точек видеонаблюдения

- ZSC – профессиональное проектирование видеонаблюдения для многоэтажных офисов

- Интеграция видеосистемы с системами контроля доступа

- Организация хранения и резервирования видеоданных

- Настройка удаленного доступа и уровня прав пользователей

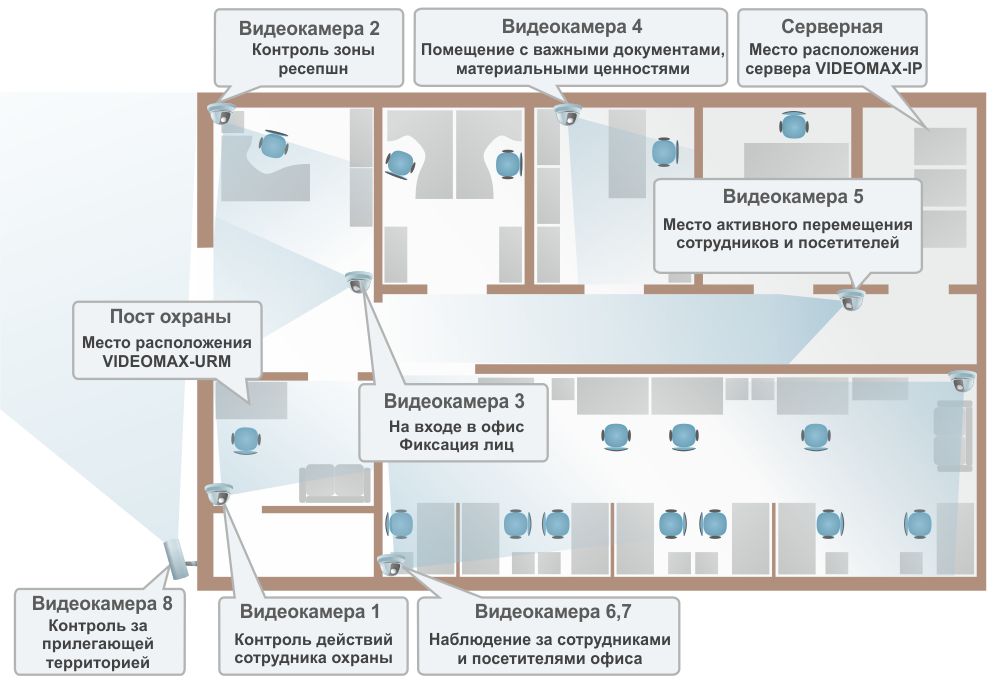

На практике в бизнес-центре площадью 10 000 м² обычно используется от 80 до 120 камер, при этом не менее 30% из них размещаются в коридорах и лифтовых холлах. У входов и выходов применяются устройства с высоким разрешением и поддержкой ночного режима, а внутри помещений – модели с широким углом обзора. При расчете количества камер учитываются не только геометрические параметры, но и сценарии движения персонала и посетителей.

Немаловажным аспектом является организация сетевой инфраструктуры. Для крупных объектов целесообразно выделять отдельный сегмент под передачу видеопотока, применяя коммутаторы с поддержкой PoE, что снижает затраты на электропитание. Дополнительно рекомендуется предусматривать резервирование каналов и серверов хранения, чтобы исключить потерю архива при отказе оборудования.

При выборе программного обеспечения особое внимание уделяется интеграции с системами контроля доступа и пожарной сигнализацией. Это позволяет не только фиксировать происходящее, но и автоматически реагировать на события: например, при срабатывании пожарных датчиков открывать эвакуационные выходы и сохранять видеозапись в защищенном архиве.

Анализ планировки офиса и определение зон контроля

Разбор планировки начинается с выделения маршрутов перемещения персонала и посетителей. Коридоры, холлы и лестничные пролеты относятся к пространствам, где требуется сплошное покрытие обзора без «слепых» участков. Камеры здесь располагаются так, чтобы перекрывать перекрестки и повороты.

Особое внимание уделяется входной группе: турникеты, ресепшен и зоны ожидания фиксируют основной поток людей. При размещении оборудования важно учитывать направление света от окон и дверей, чтобы лица были четко различимы.

Переговорные и кабинеты руководства относятся к помещениям с повышенным уровнем контроля. В этих зонах оптимально использовать камеры с высоким разрешением и функцией записи звука при необходимости. Для общего зала или open space приоритет отдается широкому углу обзора, позволяющему охватить рабочие места без чрезмерного числа устройств.

Технические комнаты, серверные и кладовые требуют отдельного подхода: здесь фиксируются не только входы, но и оборудование внутри. Для складских помещений выбирают камеры с возможностью ночного режима из-за ограниченного освещения.

При составлении карты размещения необходимо учитывать высоту потолков, расположение колонн и мебельных перегородок. Любой предмет интерьера, перекрывающий обзор, может стать потенциальной зоной риска, поэтому позиции оборудования подбираются с учетом этих препятствий.

Выбор оптимальных типов камер для разных помещений

При подборе оборудования следует учитывать площадь, уровень освещенности, интенсивность движения и требования к детализации изображения. Неправильно выбранная модель может создавать «слепые зоны» или перегружать хранилище избыточными данными.

- Холлы и ресепшн. Здесь уместны купольные камеры с обзором 360°. Они фиксируют потоки людей и позволяют отслеживать все направления без установки дополнительных устройств.

- Коридоры. Для вытянутых пространств подходят цилиндрические модели с узким углом. Их удобно размещать вдоль стены, что дает четкое изображение без искажений перспективы.

- Кабинеты руководителей. Рекомендуются компактные мини-камеры с высоким разрешением и возможностью незаметного монтажа. Приоритет – детальная фиксация действий в ограниченной зоне.

- Переговорные. Полезны поворотные модели (PTZ), позволяющие изменять угол и масштаб. Они охватывают стол целиком и дают возможность приблизить лицо выступающего.

- Серверные и технические комнаты. Здесь ценится высокая надежность при слабом свете. Камеры с ИК-подсветкой обеспечивают контроль даже при выключенном освещении.

- Складские помещения. Желательно использовать уличные варианты с защитой от пыли и перепадов температуры, особенно если склад частично открытый или плохо отапливаемый.

При выборе модели важно заранее определить минимальные требования к разрешению: для идентификации лиц достаточно Full HD, а для отслеживания мелких деталей лучше закладывать 4K. Угол обзора также играет ключевую роль: широкий объектив удобен в холле, узкий – в длинных проходах.

Оптимальное решение достигается комбинацией разных типов оборудования: фиксированные камеры дают стабильное покрытие, а поворотные – гибкость в наблюдении за динамичными зонами.

Расчет количества и расположения точек видеонаблюдения

При планировании числа камер необходимо учитывать площадь помещений, протяженность коридоров и наличие зон с ограниченной видимостью. Для открытых пространств площадью до 50 м² достаточно одной камеры с углом обзора не менее 90°. При увеличении площади на каждые дополнительные 40–50 м² требуется установка еще одной точки наблюдения.

В длинных коридорах камеры размещаются через каждые 20–25 метров, при этом рекомендуется направлять их в противоположные стороны, чтобы исключить «мертвые зоны». У входных групп оборудование устанавливается так, чтобы фиксировать как сам дверной проем, так и прилегающую территорию.

Особое внимание уделяется зонам пересечения потоков людей – лестничным клеткам, лифтовым холлам и приемным. Здесь камеры размещаются с перекрытием секторов наблюдения под углом 30–45° друг к другу, что позволяет минимизировать слепые зоны.

В помещениях с ограниченным доступом (серверные, архивы) целесообразно использовать устройства с высоким разрешением и фиксированным объективом, направленным непосредственно на вход. В таких случаях достаточно одной точки наблюдения на помещение до 30 м².

При выборе высоты установки оптимальным считается диапазон 2,7–3,5 м от пола: это снижает вероятность несанкционированного вмешательства и обеспечивает правильный угол обзора. Для внешних фасадов применяют крепление на высоте не ниже 3 м с ориентацией камер по диагонали к стене, что расширяет зону контроля.

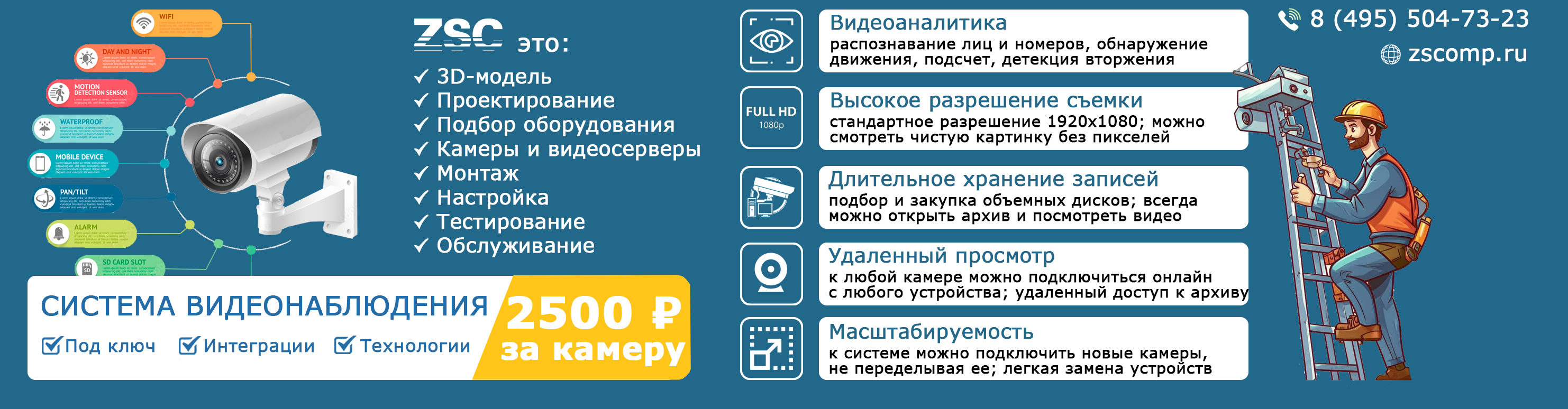

ZSC – профессиональное проектирование видеонаблюдения для многоэтажных офисов

Многоэтажные офисные здания предъявляют особые требования к системам видеонаблюдения. Здесь важно обеспечить полное покрытие всех этажей и помещений, организовать надежную структурированную кабельную систему (СКС) и грамотно подобрать оборудование, которое будет стабильно работать в условиях высокой нагрузки.

Наша IT-аутсорсинговая компания ZSC специализируется на проектировании и внедрении систем видеонаблюдения для офисных комплексов. Мы учитываем планировку здания, назначение помещений, интенсивность потоков людей и уровень необходимого контроля. При проектировании СКС наши инженеры разрабатывают оптимальную схему прокладки кабельных линий, чтобы система работала без перебоев, а все элементы были интегрированы в единую инфраструктуру.

Большое внимание уделяется подбору оборудования. Мы используем камеры и серверы ведущих производителей, подбираем их под конкретные задачи: для приемных зон — камеры с высоким качеством изображения и широким углом обзора, для коридоров и лестничных пролетов – компактные решения, для серверных и служебных помещений – оборудование с расширенными функциями безопасности. Такой подход позволяет создать систему, которая не только надежно работает, но и экономично расходует бюджет.

Мы выполняем полный цикл работ: от проектирования и монтажа до технической поддержки и обслуживания. В результате заказчик получает готовую систему «под ключ», которая обеспечивает безопасность офиса, сохраняет эстетику пространства и при необходимости легко масштабируется.

Обратитесь в ZSC – мы спроектируем и установим систему видеонаблюдения для вашего офисного здания, которая будет отвечать всем требованиям безопасности и удобства.

Все о монтаже систем видеонаблюдения от нашей компании ZSC

Требуется надежная и безопасная система видеонаблюдения? Обращайтесь!

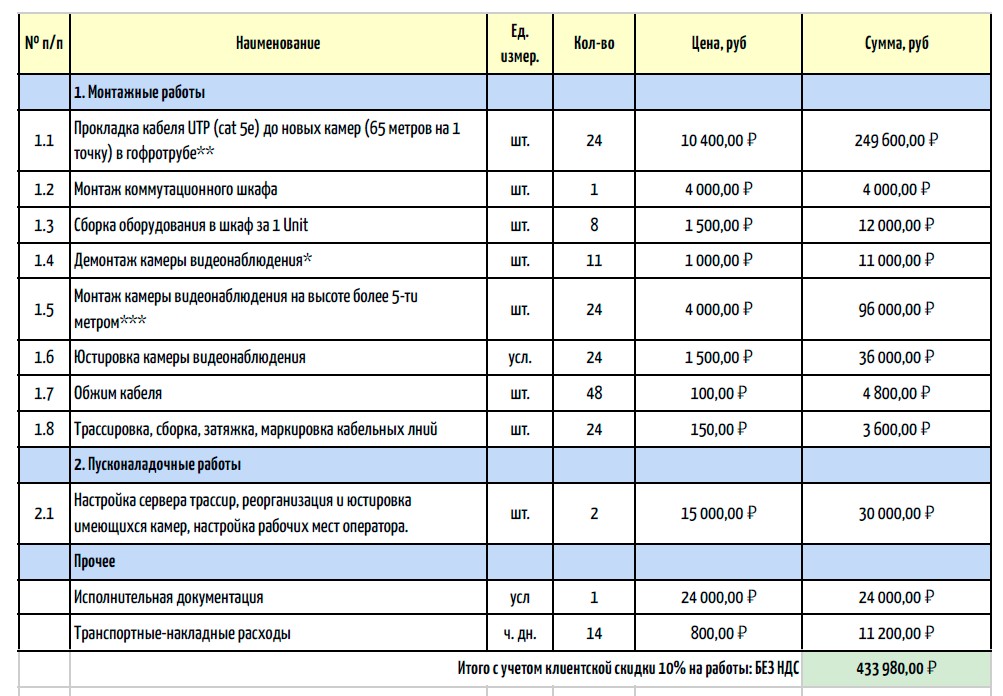

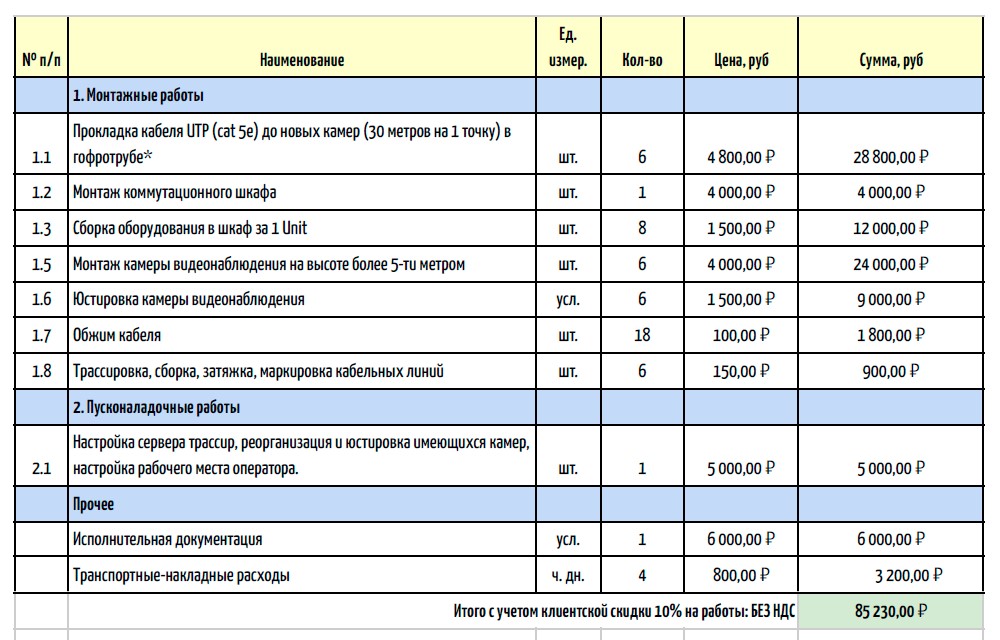

Готовое коммерческое предложение на создание системы видеонаблюдения (пример)

Реальные примеры реализованных проектов видеонаблюдения в нашей компании

Интеграция видеосистемы с системами контроля доступа

Связываем камеры и СКУД через единый брокер событий: webhooks из СКУД (AccessGranted/Denied, DoorOpenTooLong, Tamper) → шина (MQTT/AMQP) → обработчик → метки в видеоархиве и оповещения. ONVIF Profile T/S – для событий и управления, RTSP – поток, PTZ – по ONVIF. Таймстемпы – UTC с точностью до миллисекунд.

Синхронизация времени: единый NTP-источник, дрейф не более ±1 с, контроль разницы на входе события; при расхождении – блокируем привязку клипов к карточкам доступа и пишем в журнал.

Безопасность канала: TLS 1.2+/mTLS между ПО, OSDP Secure Channel вместо Wiegand на линии считыватель-контроллер, изоляция по VLAN (камеры, СКУД, клиентские рабочие места – раздельно), ACL на L3, PoE-порты с ограничением мощности и запретом LLDP-MED. Пароли в хранилище с PBKDF2/Argon2, ротация каждые 90 дней.

Сопоставление полей: card_id, person_id, door_id, reader_id, event_type, ts_utc, clip_id, frame_idx. Минимальный набор обязателен; любые «кастомные» атрибуты – только через отдельные JSON-поля, чтобы не ломать отчеты.

Видеопараметры под события: при тревоге повышаем fps/битрейт на 10–20 с (shutter priority) и фиксируем пресет PTZ; при штатном проходе – короткая метка 1–3 с без изменения профиля. H.265 на входах с плотным потоком людей, H.264 – там, где важна совместимость со старым ПО.

Хранилище: расчет по пику. Пример: 20 камер, 1080p, H.265 ~2,5 Мбит/с каждая → 50 Мбит/с суммарно; при всплесках ×1,6 – резерв от 80 Мбит/с. Ретенция: события – 90 суток, фон – 30 суток. Индексация меток в отдельной БД, не в медиатеке, иначе падает скорость выборки.

Надежность: контроллеры доступа и видеорегистратор – разные ИБП; сетевые петли – через LACP с fast-failover; SLA оповещений – <500 мс от события СКУД до push оператору, <2 с – до метки в архиве. Тест-план – ежеквартально, с отчетом о потерянных событиях.

Событие СКУД | Реакция камер/архива | Целевая задержка, мс | Примечание |

AccessGranted | Метка 2 с, превью-кадр, привязка card_id/person_id | <700 | Покадровый поиск по door_id |

AccessDenied | Push оператору с кадром + 10 с буфер до/после | <500 | Автопереход клиента на нужный канал |

DoorOpenTooLong | Поднятие fps и битрейта на 15 с, сирена по dry-contact | <800 | Сброс в норму по закрытию |

Tamper (reader/cabinet) | PTZ пресет на вход, запись в отдельный трек «инцидент» | <600 | Оповещение дежурным + журнал ИБ |

AntiPassbackViolation | Блокировка турникета, клип 20 с, экспорт в расследование | <900 | Автосоздание кейса с привязкой клипов |

API-контур: входящие webhooks из СКУД подписываются HMAC-SHA256, окно реплеев – 5 мин. Исходящие вызовы в СКУД – только по роли «audit». Сквозная трассировка – trace_id в каждом событии и заголовке.

Набор проверок перед вводом: соответствие ONVIF, корректность NTP, отказоустойчивость по сети, время реакции клиента, полнота логов (100% сопоставленных событий). При несоответствии хотя бы одного пункта – эксплуатация не разрешается.

Эксплуатационные мелочи: маскирование зон с ПДн, приватные области в кадре, регулярная проверка экспозиции, автопереиндексация архива ночью, раздельные роли «оператор», «администратор», «аудитор», обучение персонала с чек-листом инцидентов.

Минимальные требования по сети: RTT <10 мс между видеосервером и контроллерами дверей, потери <0,1%, jitter <5 мс. При худших значениях – включаем буферизацию событий и предупреждения о деградации.

Организация хранения и резервирования видеоданных

Надежная работа архива напрямую зависит от выбора оборудования и структуры хранения. На практике применяют сетевые хранилища (NAS) или дисковые массивы с поддержкой RAID. Минимально рекомендуется уровень RAID 5, но при большом количестве камер целесообразно использовать RAID 6 или RAID 10, что снижает риск потери записей при выходе из строя нескольких дисков.

Для расчета объема архива учитывают разрешение потока, количество кадров в секунду, число каналов и период хранения. Например, при 50 источниках по 4 Мбит/с и сроке хранения 30 суток потребуется около 65 ТБ. Такие параметры нельзя оценивать «на глаз», следует применять специализированные калькуляторы.

Для защиты от сбоев сервера архива подключают к источникам бесперебойного питания. Дополнительно рекомендуется использовать географическое резервирование – копирование на удаленные площадки или в облачные сервисы. Это позволяет восстановить записи при авариях в дата-центре или повреждении оборудования.

При построении политики резервирования важно разграничивать права доступа: обычным пользователям предоставляют только просмотр, а операции экспорта и удаления допустимы лишь для администраторов. Шифрование архива снижает риск несанкционированного доступа при компрометации дисков.

Регулярное тестирование резервных копий должно выполняться по расписанию. Архив, который не проверяется, нельзя считать надежным. Проверка включает контроль целостности файлов и пробное восстановление на отдельный сервер.

Настройка удаленного доступа и уровня прав пользователей

Для дистанционного контроля объектов необходимо раздельное управление доступом. Каждому сотруднику следует назначать уникальный логин и сложный пароль, состоящий минимум из 12 символов, включая цифры, буквы верхнего и нижнего регистра, а также специальные символы.

Подключение через внешние сети должно осуществляться только через VPN или защищенный протокол HTTPS с двухфакторной аутентификацией. Ограничение по IP-адресам позволяет исключить доступ с неизвестных устройств. Временные окна доступа обеспечивают контроль за использованием учетных записей вне рабочего времени.

Уровни прав пользователей делятся на несколько категорий: просмотр, управление записями, настройка оборудования и администрирование. Каждому уровню назначаются точные разрешения: например, просмотр потоков без возможности удаления архивов или внесения изменений в конфигурацию.

Для предотвращения несанкционированных действий рекомендуется внедрять аудит действий. Логи должны фиксировать дату, время, пользователя, тип операции и используемый IP-адрес. Регулярная проверка отчетов позволяет выявлять попытки обхода ограничений и изменять права при необходимости.

При интеграции мобильных приложений следует использовать ограниченный функционал: просмотр только камер, к которым пользователь имеет разрешение, без доступа к настройкам или удаленному управлению. Настройка уведомлений о входе с нового устройства повышает контроль над учетными записями.

Рекомендуется периодическая ревизия учетных записей: удаление неактивных пользователей, пересмотр прав доступа после смены должностей и контроль уникальности паролей. Это снижает риск утечек данных и повышает безопасность удаленного наблюдения.

Читайте также:

- Облачное видеонаблюдение – плюсы и минусы для корпоративного сегмента

- Видеонаблюдение на стройплощадке: контроль, безопасность и отчетность

- Как подготовить офис к установке системы видеонаблюдения без остановки работы

- Как видеонаблюдение помогает минимизировать риски при инцидентах на предприятии