Монтаж СКУД на предприятии: особенности, этапы и важные нюансы

Содержание:

- Монтаж системы контроля и управления доступом (СКУД) на предприятии

- Выбор оборудования для СКУД: ключевые аспекты

- Процесс прокладки кабелей и установка датчиков на объекте

- Настройка программного обеспечения для управления доступом

- Организация точек доступа: двери, ворота, турникеты

- Проверка работы системы и тестирование безопасности

- Обучение сотрудников и поддержка системы после монтажа

- Вопрос-ответ

Перед установкой необходимо тщательно анализировать особенности объекта: конфигурацию помещений, количество сотрудников и гостей, а также типы доступа. Например, для больших организаций, где нужен многозональный контроль, следует выбирать оборудование с возможностью интеграции с другими системами. Важно не только установить устройства, но и наладить их взаимодействие с инфраструктурой, чтобы исключить перекрытие функционала.

Кроме того, подход к выбору оборудования должен быть рациональным. Ключевыми факторами являются долговечность, возможность масштабирования и простота в обслуживании. Не менее важным аспектом является настройка уровня доступа для разных групп пользователей. Такой подход обеспечивает точное соблюдение внутренней политики безопасности и минимизирует риски несанкционированного проникновения.

Монтаж системы контроля и управления доступом (СКУД) на предприятии

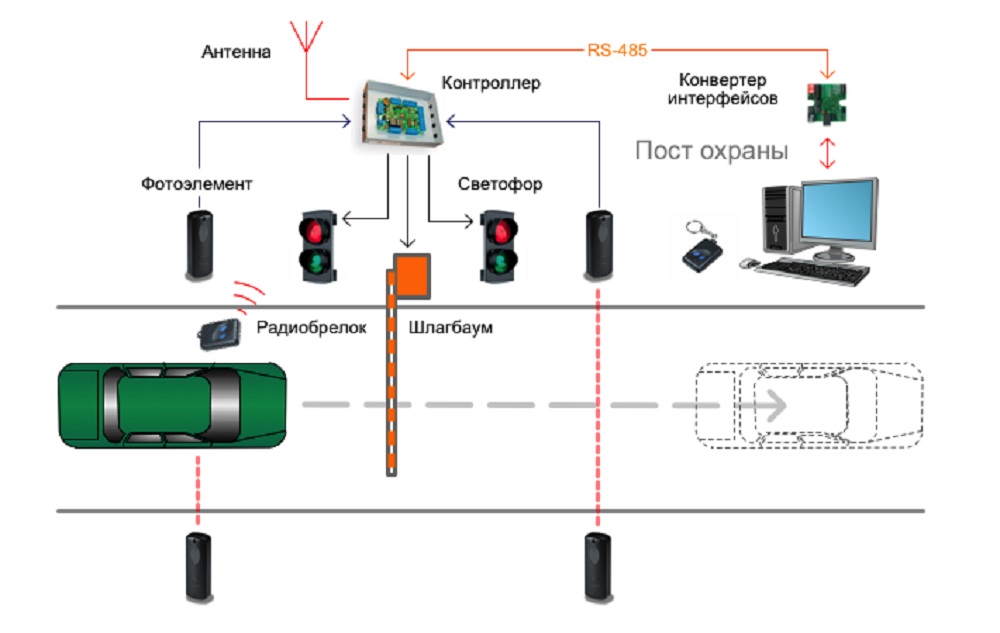

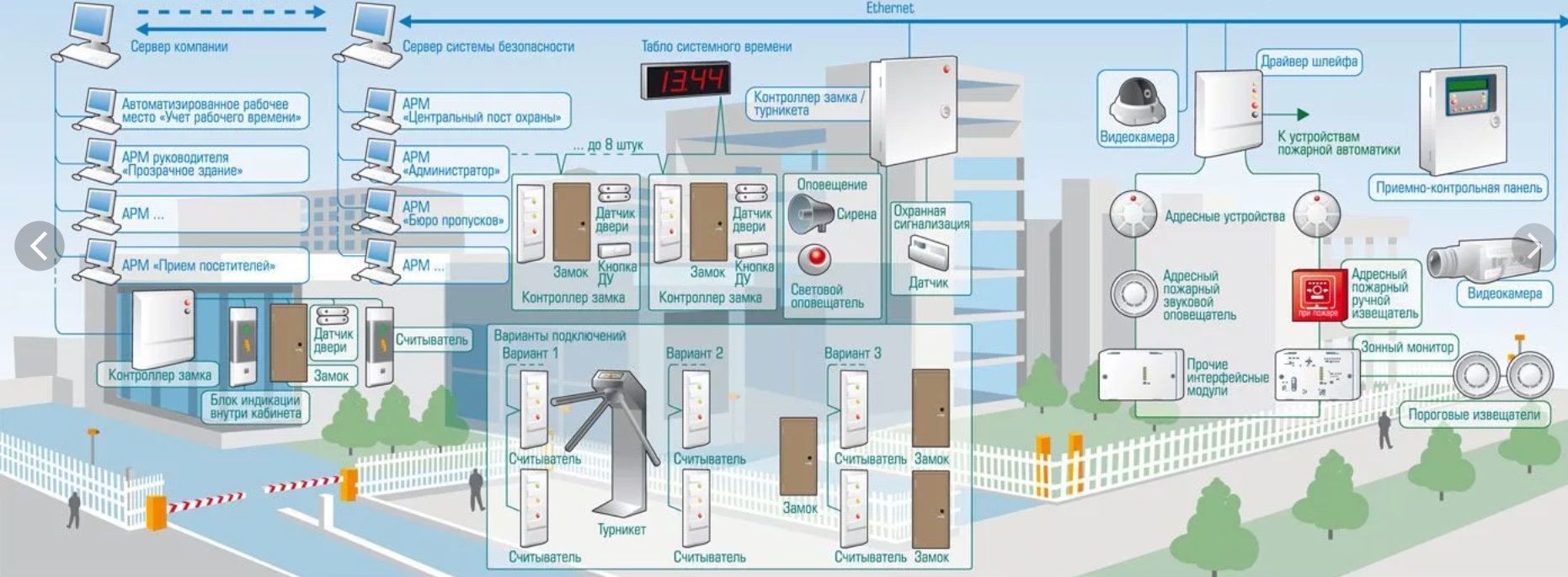

Для успешного внедрения системы контроля доступа на объекте важно правильно выбрать место для установки оборудования. Устройства должны быть расположены в местах с максимальной нагрузкой и возможностью быстрого реагирования на попытки несанкционированного входа. Все элементы должны быть подключены к центральному контроллеру, который обрабатывает информацию о доступах и действиях сотрудников.

Для эффективной работы системы необходимо провести несколько этапов. Начать стоит с проектирования схемы, которая учтет все ключевые зоны: входы, выходы, проходы, а также места для установки камер видеонаблюдения и сенсоров движения.

Основные этапы реализации:

После установки и тестирования система должна быть интегрирована с другими службами безопасности, такими как видеонаблюдение, для улучшения мониторинга ситуации. Регулярная проверка и обновление всех компонентов обеспечат бесперебойную работу и защиту от внешних угроз.

Выбор оборудования для СКУД: ключевые аспекты

Ключевым аспектом является качество и надежность считывателей. Выбор устройства зависит от того, какие носители планируется использовать: карты, брелоки или биометрические параметры (например, отпечатки пальцев или радужная оболочка глаза). Важно учитывать, что современные системы предлагают не только высокую безопасность, но и простоту интеграции с другими элементами инфраструктуры.

Не менее важен выбор контроллеров. Эти устройства отвечают за обработку информации с датчиков и их взаимодействие с центральной системой. Современные контроллеры обеспечивают гибкость в настройках и поддерживают различные способы подключения, включая проводное и беспроводное соединение. Важно оценить, насколько контроллеры могут быть адаптированы под будущие потребности и масштабы системы.

Следующим этапом является оценка источников питания и резервирования. Выбор источника зависит от мощности системы и ожидаемой нагрузки. Для обеспечения бесперебойной работы системы в случае сбоя электроэнергии следует предусмотреть установки с автономными источниками питания, такими как аккумуляторы или дизель-генераторы, особенно в случае критических объектов.

Для интеграции с другими системами безопасности, такими как видеонаблюдение или охранные сигнализации, важна совместимость оборудования. Некоторые устройства требуют использования специализированного программного обеспечения, которое может ограничивать выбор. Поэтому важно заранее изучить возможности интеграции с уже установленными системами, чтобы избежать дополнительных расходов и осложнений.

Наконец, не стоит забывать о масштабе и гибкости системы. Для малых и средних объектов подойдут простые устройства с ограниченными возможностями. Для крупных организаций и комплексных объектов потребуются более сложные и масштабируемые решения, которые могут быть адаптированы под изменения и расширения инфраструктуры.

Процесс прокладки кабелей и установка датчиков на объекте

При организации системы контроля доступа на объекте важно правильно выполнить прокладку кабелей и установку датчиков. Важно заранее определить местоположение оборудования, чтобы исключить возможные помехи или трудности с обслуживанием.

Для прокладки кабелей рекомендуется выбирать материалы, соответствующие специфике объекта: это может быть стандартная проводка для внутренних помещений или усиленные кабели для наружных условий. Кабели следует прокладывать с учётом безопасности, избегая пересечений с другими системами, такими как электроснабжение или отопление.

Места установки датчиков должны быть заранее согласованы с техническим специалистом, так как от их правильного размещения зависит эффективность системы. Датчики движения, например, лучше устанавливать на высоте от 2,5 до 3 метров, с учётом зоны охвата и минимизации ложных срабатываний.

Перед установкой датчиков необходимо проверить их совместимость с контроллерами и другими элементами системы. Кабели от датчиков подключаются через распределительные панели, что позволяет удобно организовать соединения и облегчить последующую диагностику. Важно использовать качественные разъёмы и монтажные элементы, чтобы избежать потерь сигнала или повреждений оборудования.

При прокладке кабелей следует учитывать возможные изменения в проекте или необходимость доработок в будущем. Лучше всего использовать кабельные каналы, которые позволяют быстро и удобно менять конфигурацию системы без значительных затрат времени и сил.

Настройка программного обеспечения для управления доступом

Для корректной работы системы контроля перемещения необходимо правильно настроить программное обеспечение. Этот процесс включает в себя несколько ключевых этапов, от установки до индивидуальной настройки параметров безопасности.

- Установка ПО– начните с выбора подходящего программного продукта. Он должен поддерживать все устройства, включая считыватели карт, турникеты и камеры. Подготовьте сервер, на котором будет размещено ПО, учитывая требования к мощности и оперативной памяти.

- Конфигурация пользователей– добавьте сотрудников и определите их права. Каждый сотрудник должен иметь уникальный идентификатор для доступа в разные зоны. Настройте группы пользователей с различными уровнями доступа.

- Настройка расписаний– создайте графики для каждой группы. Например, доступ в рабочие зоны можно ограничить временем работы, а в зоны повышенной безопасности – только в определенные часы.

- Интеграция с другими системами– важно настроить взаимодействие с видеонаблюдением и системой сигнализации. В случае несанкционированного доступа система должна автоматически уведомить охрану и включить запись видео.

- Тестирование– после настройки всех параметров проведите тестирование системы, чтобы убедиться в правильности конфигурации. Проверяйте функционирование каждого компонента, включая биометрические устройства и карты доступа.

Не забывайте регулярно обновлять ПО и следить за безопасностью системы, внедряя новые технологии защиты данных. Это повысит надежность работы всей системы управления перемещением.

Организация точек доступа: двери, ворота, турникеты

Двери играют ключевую роль в защите от несанкционированного проникновения. Современные модели могут быть оснащены различными средствами для идентификации: от карточек и биометрии до мобильных приложений. Важно предусмотреть правильное место установки сенсоров и считывающих устройств, а также продумать их совместимость с остальной системой.

Воротаиспользуются в зонах с большой проходимостью, таких как складские комплексы или парковки. Важно, чтобы ворота имели достаточную ширину для удобного прохода, при этом оснащение системой контроля доступа должно исключать возможность открытия без соответствующего разрешения. Электрические замки и автоматические системы открывания должны быть установлены так, чтобы обеспечить быструю и безопасную работу механизма.

Турникеты идеально подходят для контроля входа в ограниченные зоны, такие как офисные помещения или зоны с высокой степенью безопасности. Важно правильно настроить время прохождения через турникет, чтобы избежать сбоев и обеспечить бесперебойную работу. Кроме того, важно учесть расположение турникетов для максимального удобства пользователей и минимизации очередей.

Каждое из этих решений должно быть интегрировано в единую систему, чтобы гарантировать четкую и слаженную работу. Необходимо учитывать все особенности объектов и правильно выбирать тип устройства в зависимости от задач безопасности и потока людей.

Проверка работы системы и тестирование безопасности

Перед запуском системы важно тщательно проверить её работу. Это поможет выявить возможные сбои в функционировании компонентов и исправить их до начала эксплуатации. Проверка должна включать проверку всех подключенных устройств, а также настройки программного обеспечения, обеспечивающего управление. Особое внимание следует уделить взаимодействию между центральным устройством и удалёнными точками, чтобы исключить возможность потери данных или неполадок при передаче информации.

Тестирование безопасности является неотъемлемой частью любого процесса установки. Проверка уязвимостей и устойчивости системы к различным типам атак гарантирует защиту от внешних угроз. Регулярное проведение пентестов и анализ журналов безопасности поможет своевременно выявить потенциальные риски. Важно тестировать не только защиту от вторжений, но и защиту от физических вмешательств, таких как попытки подмены оборудования или вмешательства в кабельные соединения.

Периодические проверки помогут поддерживать систему в надёжном состоянии. Оценка работы должна проводиться с учётом всех условий эксплуатации, а также возможных внешних воздействий. Регулярное обновление программного обеспечения и установка патчей для устранения уязвимостей значительно увеличивают уровень безопасности и надёжности всей системы.

Обучение сотрудников и поддержка системы после монтажа

Необходимо провести несколько видов обучающих мероприятий:

- Теоретическое обучение: сотрудники изучают принципы работы системы, особенности настройки, а также вопросы безопасности и защиты данных.

- Практическое обучение: обучающиеся получают возможность протестировать систему на практике, чтобы закрепить теоретические знания.

- Обучение работе в аварийных ситуациях: важно подготовить персонал к действиям при сбоях в работе оборудования или программного обеспечения.

В процессе обучения нужно акцентировать внимание на:

- регулярных проверках системы на функциональность;

- контроле доступа, предотвращении несанкционированных действий;

- использовании резервных каналов связи в случае отказа основной системы;

- планировании и выполнении обновлений программного обеспечения.

Поддержка системы после ее внедрения включает в себя не только устранение возможных неисправностей, но и обеспечение постоянной актуализации программных и аппаратных решений. Регулярные технические осмотры и апдейты должны стать частью рабочего процесса.

Для эффективного функционирования системы рекомендуется:

- наличие службы технической поддержки, которая сможет оперативно решить возникшие вопросы;

- периодическое тестирование оборудования для предотвращения поломок;

- обновление программного обеспечения для улучшения работы и добавления новых функций;

- наличие подробной документации, в том числе для экстренных ситуаций.

Важным аспектом является постоянная обратная связь между операторами и технической поддержкой. Регулярные консультации и тренинги помогают избежать ошибок и повысить эффективность работы всей системы в долгосрочной перспективе.

Вопрос-ответ

Какие этапы включает монтаж системы контроля доступа на предприятии?

Монтаж системы контроля доступа на предприятии включает несколько ключевых этапов. На первом этапе проводится анализ потребностей организации и проектирование системы с учетом всех объектов и точек доступа. Затем осуществляется подготовка и прокладка необходимой проводки, установка дверных замков, считывателей и контроллеров. После монтажа оборудования проводится настройка системы, а также тестирование всех компонентов. Завершается процесс обучением сотрудников и передачей системы в эксплуатацию.

Какие ошибки можно допустить при установке системы контроля доступа?

Основные ошибки при установке системы контроля доступа могут быть связаны с неправильным проектированием, выбором неподходящих устройств для конкретных условий, а также с недостаточной подготовкой технической инфраструктуры. Например, ошибка в прокладке проводки может привести к сбоим в работе системы, а неверная настройка контроллеров — к ограничению доступа сотрудников. Также важно соблюдать требования безопасности при установке, чтобы избежать уязвимостей в системе.

Какую систему контроля доступа выбрать для крупного предприятия?

Для крупного предприятия лучше всего выбрать систему контроля доступа, которая может охватывать большое количество точек доступа и обеспечивать высокий уровень безопасности. Важно, чтобы система была масштабируемой, чтобы в будущем можно было легко добавлять новые устройства и интегрировать систему с другими сервисами. Также стоит обратить внимание на системы, которые позволяют управлять доступом удаленно и предоставляют подробную отчетность по действиям сотрудников. Важно, чтобы система имела возможность гибкой настройки прав доступа и интеграции с другими системами безопасности.

Какие преимущества дает установка системы контроля доступа на предприятии?

Установка системы контроля доступа на предприятии помогает повысить безопасность, эффективно управлять доступом сотрудников и минимизировать риск несанкционированного проникновения. Система позволяет точно отслеживать, кто и в какое время проходит через контролируемые точки доступа, а также облегчает мониторинг рабочего времени. Это также способствует автоматизации процессов учета, что уменьшает затраты на обслуживание и повышает общую эффективность работы предприятия.

Читайте также:

- Этапы установки систем контроля и управления доступа

- Установка и подключение контроллера СКУД

- Монтаж СКУД в бизнес-центре

- Монтаж СКУД в деловом центре