Как обеспечить защиту данных в системах контроля доступа

Содержание:

- Разграничение прав доступа и ролей пользователей

- Шифрование данных и защищенные протоколы передачи

- Защита контроллеров и серверного оборудования

- Безопасное хранение и резервное копирование данных

- Обновление программного обеспечения и управление уязвимостями

- Соблюдение требований законодательства о персональных данных

Рост цифровизации и удаленного управления СКУД делает вопрос защиты данных особенно актуальным. Использование сетевых контроллеров, облачных сервисов и мобильных идентификаторов требует применения дополнительных мер информационной безопасности. Ошибки в настройке или устаревшее программное обеспечение могут привести к серьезным последствиям, включая нарушение требований законодательства.

В данной статье рассмотрим основные способы обеспечения защиты данных в системах контроля доступа. Эти рекомендации помогут повысить надежность СКУД, минимизировать риски киберугроз и обеспечить соответствие современным стандартам безопасности.

Разграничение прав доступа и ролей пользователей

Разграничение прав доступа является одной из базовых мер защиты данных в системах контроля доступа. Принцип минимально необходимых привилегий предполагает, что каждый пользователь СКУД получает доступ только к тем функциям и данным, которые требуются ему для выполнения служебных обязанностей. Такой подход снижает риск как случайных ошибок, так и умышленных нарушений безопасности.

В современных СКУД реализуется ролевая модель управления доступом. Администратор может создавать различные роли — например, оператор, служба безопасности, системный администратор, HR-специалист — и заранее определять набор разрешенных действий для каждой из них. Это упрощает администрирование системы и позволяет быстро настраивать доступ для новых сотрудников.

Особое внимание следует уделять разграничению доступа к конфиденциальным данным, таким как персональная информация сотрудников и журналы событий. Не всем пользователям требуется возможность просмотра или редактирования этих данных. Ограничение доступа к таким разделам снижает вероятность утечек и нарушений требований информационной безопасности.

Также важно регулярно пересматривать назначенные роли и права доступа. При изменении должностных обязанностей, увольнении сотрудников или привлечении временного персонала права должны оперативно корректироваться. Регулярный аудит учетных записей помогает поддерживать актуальность настроек и повышает общий уровень защищенности системы контроля доступа.

Шифрование данных и защищенные протоколы передачи

Шифрование данных является ключевым элементом защиты информации в системах контроля и управления доступом. Оно предотвращает перехват и несанкционированное чтение данных как при передаче между компонентами СКУД, так и при их хранении. Использование современных криптографических алгоритмов существенно снижает риск компрометации системы.

При построении защищённой СКУД важно применять проверенные и актуальные механизмы шифрования и передачи данных. К основным мерам относятся следующие решения:

- Шифрование каналов связи— использование TLS/SSL для защиты данных при передаче между контроллерами, серверами и клиентскими приложениями, что исключает возможность перехвата трафика.

- Защита сетевых протоколов — отказ от небезопасных протоколов и применение защищённых версий (HTTPS вместо HTTP, SFTP вместо FTP) при удалённом администрировании и обновлении системы.

- Шифрование баз данных — хранение персональных данных, идентификаторов и журналов событий в зашифрованном виде для предотвращения доступа к информации при физическом или логическом взломе сервера.

- Криптозащита идентификаторов доступа— использование защищённых карт и брелоков с поддержкой шифрования (например, DESFire, iCLASS), а также мобильных идентификаторов с динамическими ключами.

- Аутентификация устройств — проверка подлинности контроллеров и считывателей при подключении к системе, что предотвращает подмену оборудования и внедрение несанкционированных устройств.

- Защита резервных копий — шифрование архивов с данными СКУД, хранящихся локально или в облаке, для исключения утечек при доступе к бэкапам.

Комплексное применение этих мер позволяет создать надежный защищённый контур передачи и хранения данных, соответствующий современным требованиям информационной безопасности и корпоративным стандартам.

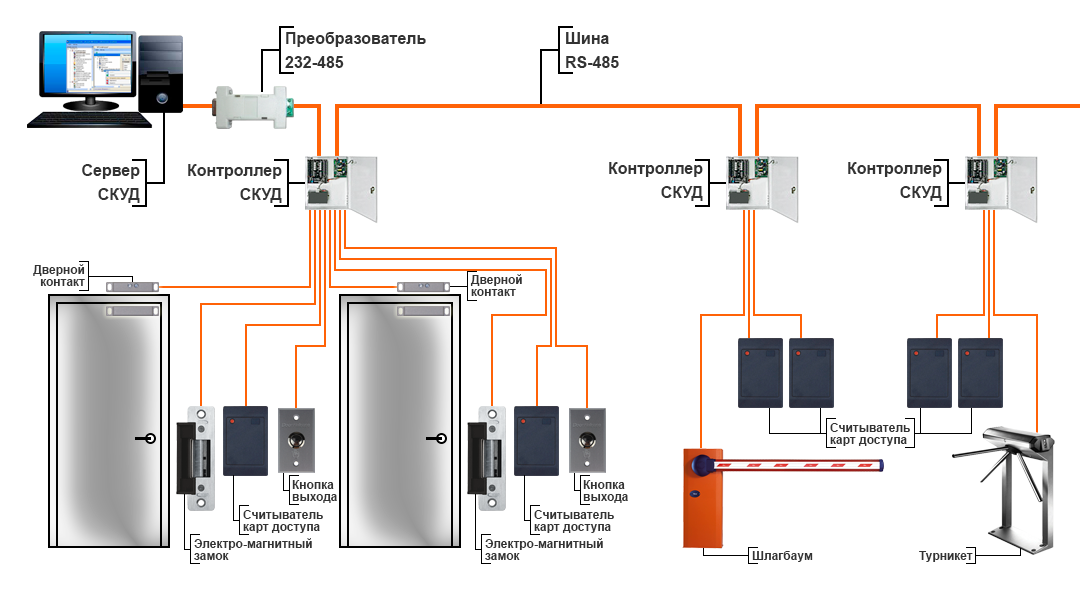

Защита контроллеров и серверного оборудования

Контроллеры и серверное оборудование являются ключевыми элементами системы контроля доступа, поэтому их защита напрямую влияет на безопасность данных и надежность работы СКУД. Физический доступ к этим устройствам должен быть строго ограничен, чтобы исключить несанкционированное вмешательство или отключение системы. Часто серверы размещаются в специализированных шкафах или защищенных помещениях с ограниченным доступом только для авторизованного персонала.

Помимо физической защиты, важно применять меры кибербезопасности. Контроллеры и серверы должны быть изолированы от открытых сетей или подключены через защищенные VPN-каналы. Использование надежных паролей и двухфакторной аутентификации для доступа к администрированию оборудования предотвращает попытки несанкционированного управления.

Также следует учитывать защиту от сбоев и аварийных ситуаций. Установка источников бесперебойного питания (ИБП) и резервных серверов позволяет поддерживать работу системы в случае отключения электроэнергии или выхода из строя отдельных компонентов. Регулярное тестирование резервных механизмов гарантирует, что СКУД продолжит функционировать без потери данных.

Наконец, важно обеспечить защиту оборудования от внешних угроз, таких как перегрев, пыль и влага. Контроллеры и серверы устанавливаются в помещениях с соответствующим микроклиматом, а корпуса имеют защиту от случайного физического воздействия. Комплексный подход к физической и киберзащите оборудования позволяет снизить риск взлома, повреждения и потери данных в СКУД.

Безопасное хранение и резервное копирование данных

Безопасное хранение и регулярное резервное копирование данных является одной из ключевых мер защиты информации в системах контроля и управления доступом. СКУД хранит журналы событий, персональные данные сотрудников и информацию об идентификаторах доступа, и потеря этих данных может привести к серьёзным последствиям для безопасности и работы предприятия. Организация надежного хранения данных позволяет минимизировать риски утечки, повреждения или случайного удаления информации.

Для защиты данных используют как локальное, так и облачное хранение с шифрованием, а также систему регулярных резервных копий. Важно, чтобы копии данных хранились в отдельном физически защищенном месте и регулярно обновлялись, чтобы обеспечить возможность быстрого восстановления информации при необходимости.

Основные рекомендации по безопасному хранению и резервному копированию данных в СКУД:

Метод | Описание | |

Локальное шифрованное хранение | Данные сохраняются на защищённых серверах или NAS с применением шифрования | Минимальный риск утечки при локальном доступе |

Облачное хранение с шифрованием | Данные передаются и сохраняются в защищённой облачной инфраструктуре | Удобство доступа, защита от локальных аварий |

Регулярное резервное копирование | Создание копий данных по расписанию (ежедневно, еженедельно) | Быстрое восстановление информации при потере |

Многоуровневое хранение | Комбинация локальных и облачных копий | Повышенная надежность и отказоустойчивость |

Контроль целостности | Проверка резервных копий на повреждения и соответствие актуальным данным | Гарантия корректного восстановления информации |

Ограничение доступа | Разграничение прав на доступ к хранилищу и копиям данных | Снижение риска несанкционированного доступа |

Применение этих методов обеспечивает надежную защиту данных СКУД и позволяет минимизировать последствия возможных аварий, сбоев или попыток несанкционированного доступа к информации.

Обновление программного обеспечения и управление уязвимостями

Обновление программного обеспечения и управление уязвимостями — критически важные меры для защиты данных в системах контроля и управления доступом. Устаревшее ПО может содержать известные уязвимости, которые злоумышленники способны использовать для несанкционированного доступа к системе. Регулярное обновление прошивок контроллеров, серверного ПО и клиентских приложений помогает закрыть потенциальные лазейки и повысить общую кибербезопасность СКУД.

Эффективное управление уязвимостями включает как автоматизированные, так и ручные процедуры. Важно не только устанавливать последние обновления, но и регулярно сканировать систему на наличие новых угроз, а также применять исправления в соответствии с рекомендациями производителей оборудования.

Основные практики обновления и управления уязвимостями в СКУД включают:

- Регулярное обновление прошивок контроллеров — установка последних версий для исправления ошибок и закрытия уязвимостей.

- Обновление серверного и клиентского ПО — поддержка актуальных версий позволяет использовать современные алгоритмы шифрования и средства защиты.

- Мониторинг уязвимостей — регулярная проверка системы с помощью специализированных сканеров и уведомлений производителей о новых угрозах.

- Тестирование обновлений — проверка совместимости новых версий ПО с существующим оборудованием перед массовой установкой.

- План реагирования на инциденты — разработка инструкций по оперативной установке исправлений при обнаружении критических уязвимостей.

- Обучение персонала — повышение осведомленности сотрудников о важности своевременного обновления и рисках эксплуатации устаревших компонентов.

Комплексное применение этих мер позволяет поддерживать СКУД в актуальном состоянии, минимизировать риск атак и обеспечивать надежную защиту данных в условиях постоянного развития киберугроз.

Соблюдение требований законодательства о персональных данных

Соблюдение требований законодательства о персональных данных является обязательным условием работы любой системы контроля и управления доступом. СКУД обрабатывает данные сотрудников и посетителей, включая ФИО, идентификаторы доступа, графики посещений и другую конфиденциальную информацию. Несоблюдение требований закона может привести к штрафам, репутационным потерям и судебным разбирательствам.

Для обеспечения соответствия законодательству важно организовать прозрачные процедуры сбора, хранения и обработки персональных данных. Необходимо информировать сотрудников о том, какие данные собираются, с какой целью и как они будут использоваться. Кроме того, доступ к этим данным должен быть ограничен только уполномоченным лицам.

Следующим шагом является внедрение технических и организационных мер защиты данных. Это включает шифрование информации, разграничение прав доступа, регулярное резервное копирование и контроль всех изменений в системе. Также важно документировать действия по защите данных и вести журналы доступа для отчетности перед регуляторными органами.

Немаловажным аспектом является интеграция СКУД с корпоративной политикой безопасности и внутренними процедурами по обработке персональных данных. Это позволяет поддерживать единый стандарт защиты информации и минимизировать риски утечек или злоупотреблений данными внутри организации.

Защита данных в системах контроля доступа — это комплекс мер, включающий технические, организационные и юридические аспекты. Правильная настройка прав доступа, шифрование, обновление ПО и соблюдение законодательства обеспечивают надежную работу СКУД и безопасность персональной информации.

Применение этих практик не только снижает риски утечек и взломов, но и повышает доверие сотрудников и партнеров к организации. Систематический подход к защите данных делает СКУД эффективным инструментом управления безопасностью и информацией в любой компании.

Читайте также:

- Особенности монтажа СКУД в арендуемых помещениях

- Как выбрать тип считывателей для СКУД в зависимости от задач бизнеса

- Как выбрать оптимальную архитектуру СКУД для крупных корпоративных объектов

- Роль СКУД в обеспечении безопасности при работе с конфиденциальными данными